Oversigt

Politik for brug af cloud fastsætter obligatoriske krav til sikker, compliant brug af alle cloud-tjenester og definerer roller, kontroller og styring for hvert miljø.

Omfattende cloudsikkerhed

Pålægger risikobaserede kontroller, databeskyttelse og løbende overholdelse på tværs af alle cloud-tjenestemodeller og udbydere.

Centraliseret styring

Omfatter et Cloud Services Register og klar ansvarlighed for udbydervalg, livscyklus og undtagelsesstyring af politikker.

Strenge adgangskontroller

Håndhæver flerfaktorautentificering (MFA), rollebaseret adgangskontrol (RBAC), SSO og princippet om mindste privilegium for alle administrative og privilegerede konti i cloud.

Læs fuld oversigt

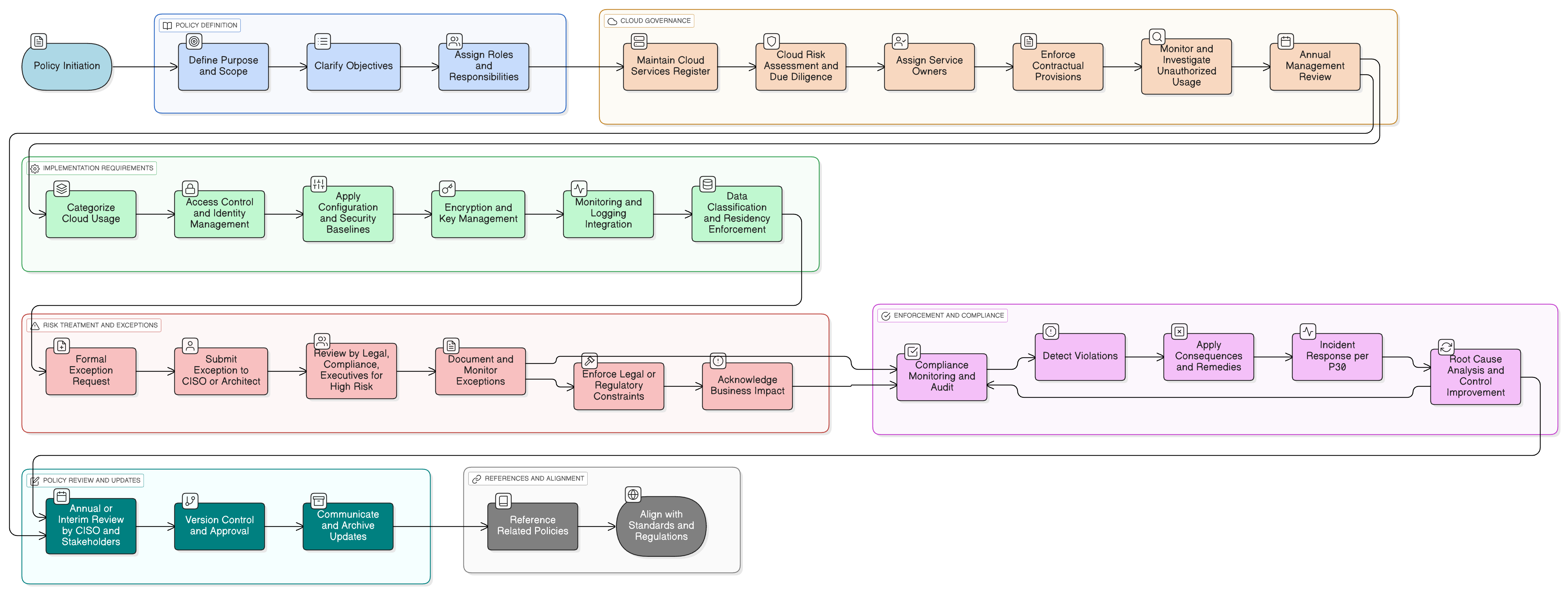

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og regler for engagement

Cloud-udbyder-due diligence

Adgangskontrol- og MFA-krav

Centraliseret Cloud Services Register

Konfigurations- og dataresidenskontroller

Integration med håndtering af sikkerhedshændelser

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

| Framework | Dækkede klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 28Article 32Chapter V

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Relaterede politikker

Politik for overvågning af revision og compliance

Understøtter revisionsparathed og løbende kontrolsikkerhed for, at cloud-kontroller håndhæves og overvåges.

Informationssikkerhedspolitik

Fastlægger de overordnede principper for sikker drift af systemer og tjenester, som denne politik håndhæver i cloud-konteksten.

Politik for ændringsstyring

Alle ændringer af cloud-konfiguration skal følge ændringskontrolprocedurerne beskrevet i P05 Ændringsstyringspolitik.

Politik for dataklassificering og mærkning

Afgør, hvordan data vurderes før overførsel til cloud, og hvordan kontroller såsom kryptering og dataresidens anvendes.

Politik for kryptografiske kontroller

Angiver standarder for kryptering, nøglestyring og brug af kryptografiske algoritmer, som anvendes direkte i cloud-tjenestekonfigurationer.

Lognings- og overvågningspolitik

Specificerer krav til indsamling, opbevaring og analyse af logfiler, som skal håndhæves i cloud-miljøer.

Politik for hændelseshåndtering (P30)

Definerer eskalering, inddæmning og afhjælpende foranstaltninger for cloud-relaterede sikkerhedshændelser.

Om Clarysec-politikker - Politik for brug af cloud

Effektiv sikkerhedsstyring kræver mere end blot ord; det kræver klarhed, ansvarlighed og en struktur, der kan skaleres med din organisation. Generiske skabeloner fejler ofte og skaber uklarhed med lange afsnit og udefinerede roller. Denne politik er udformet til at være den operationelle rygrad i dit sikkerhedsprogram. Vi tildeler ansvar til de specifikke roller, der findes i en moderne virksomhed, herunder informationssikkerhedschef (CISO), IT-sikkerhed og relevante udvalg, hvilket sikrer klar ansvarlighed. Hvert krav er en entydigt nummereret klausul (f.eks. 5.1.1, 5.1.2). Denne atomare struktur gør politikken nem at implementere, revidere op imod specifikke kontroller og sikkert tilpasse uden at påvirke dokumentets integritet og omdanner den fra et statisk dokument til et dynamisk, handlingsorienteret rammeværk.

Kontraktlige sikkerhedsforanstaltninger for udbydere

Pålægger vilkår for revisionsret, dataresidens, underretning om brud og servicekontinuitet i alle kontrakter med cloud-leverandører.

Tilpasset rolletildeling

Specificerer ansvar for informationssikkerhedschef (CISO), Cloud Security Architect, juridisk og compliance og tjenesteejere for livscyklus- og compliance-styring.

Automatiseret detektion af shadow IT

Kræver aktiv netværksovervågning, DNS-overvågning og logovervågning for at identificere og reagere på uautoriseret cloud-brug.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde Enterprise-pakke

Spar 67%Få alle 37 Enterprise-politikker for €599, i stedet for €1.813 ved individuelle køb.

Se fuld Enterprise-pakke →