Yleiskatsaus

Pilvipalveluiden käyttöpolitiikka asettaa pakolliset vaatimukset kaikkien pilvipalveluiden turvalliselle ja vaatimustenmukaiselle käytölle sekä määrittelee roolit, hallintakeinot ja hallintotavan jokaiseen ympäristöön.

Kattava pilvitietoturva

Edellyttää riskiperusteisia hallintakeinoja, tietosuojaa ja vaatimustenmukaisuuden jatkuvaa seurantaa kaikissa pilvipalvelumalleissa ja palveluntarjoajilla.

Keskitetty hallintotapa

Sisältää Pilvipalvelurekisterin sekä selkeän vastuun palveluntarjoajan valinnasta, elinkaaresta ja poikkeusten hallinnasta.

Tiukka pääsynhallinta

Edellyttää monivaiheista todennusta, roolipohjaista käyttöoikeuksien hallintaa (RBAC), SSO:ta ja vähimmän etuoikeuden periaatetta kaikille hallinnollisille ja etuoikeutetuille pilvitileille.

Lue koko yleiskatsaus

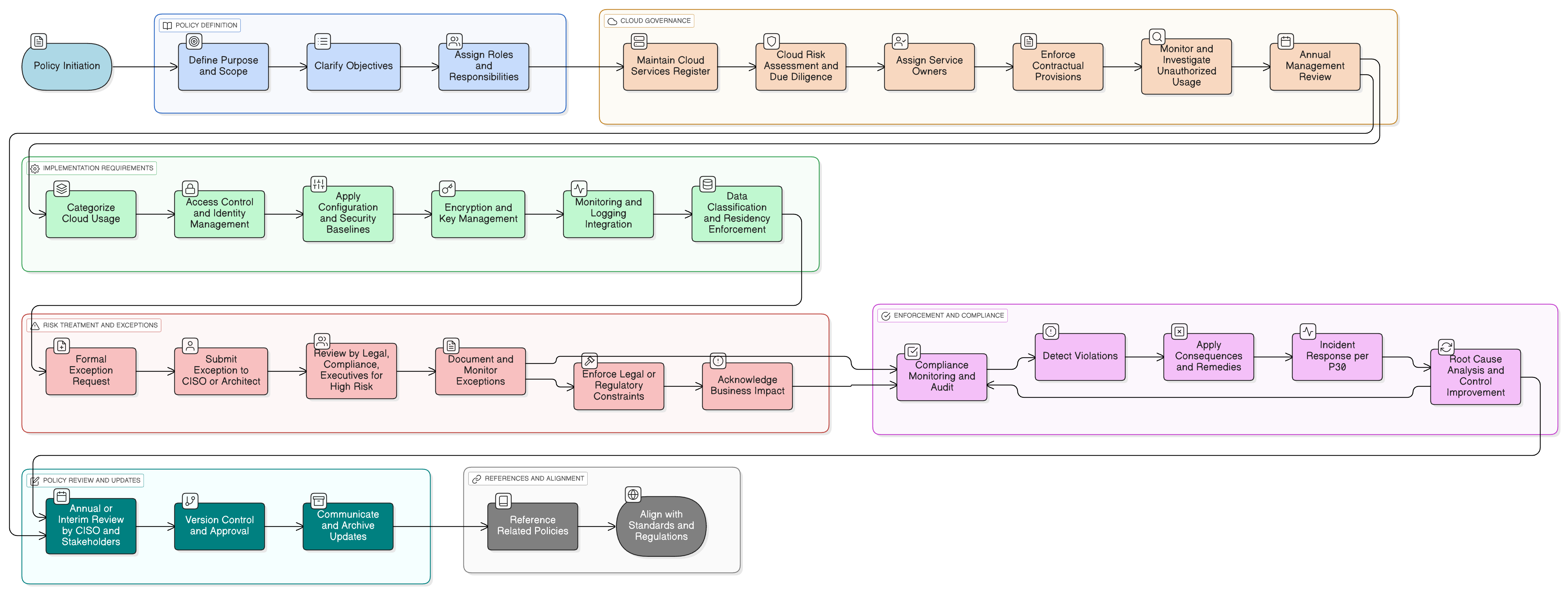

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja sitoutumissäännöt

Pilvipalveluntarjoajien toimittajahuolellisuusarviointi

Pääsynhallinta & monivaiheinen todennus -vaatimukset

Keskitetty Pilvipalvelurekisteri

Konfiguraatio- ja tietojen sijaintivaatimukset -hallintakeinot

Tietoturvapoikkeamiin reagointi -integraatio

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

| Kehys | Katetut lausekkeet / Kontrollit |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 28Article 32Chapter V

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Liittyvät käytännöt

Auditointi ja vaatimustenmukaisuuden jatkuva seuranta -politiikka

Tukee auditointivalmiutta ja jatkuvaa varmuutta siitä, että pilvikontrollit pannaan täytäntöön ja niitä seurataan.

P01 Tietoturvapolitiikka

Määrittää turvallisen järjestelmä- ja palvelutoiminnan yleiset periaatteet, joita tämä politiikka toimeenpanee pilvikontekstissa.

P05 Muutoksenhallintapolitiikka

Kaikkien pilvikonfiguraatiomuutosten on noudatettava P5:ssä kuvattuja muutoksenhallintaprosesseja.

Tietojen luokittelu- ja merkintäpolitiikka

Määrittää, miten tietoja arvioidaan ennen pilvisiirtoa ja miten hallintakeinot, kuten salaus ja tietojen sijaintivaatimukset, sovelletaan.

Kryptografisten hallintakeinojen politiikka

Tarjoaa standardit salaukselle, avainten hallinnalle ja kryptografisten algoritmien käytölle, joita sovelletaan suoraan pilvipalvelukonfiguraatioissa.

Lokitus- ja valvontapolitiikka

Määrittää vaatimukset lokien keruulle, lokien säilytykselle ja analyysille, jotka on toimeenpantava pilviympäristöissä.

Tietoturvapoikkeamiin reagoinnin politiikka (P30)

Määrittää eskaloinnin, rajaamisen ja korjaavat toimenpiteet pilveen liittyville tietoturvatapahtumille.

Tietoa Clarysecin käytännöistä - Pilvipalveluiden käyttöpolitiikka

Tehokas tietoturvan hallintotapa vaatii enemmän kuin pelkkiä sanoja; se edellyttää selkeyttä, vastuunjakoa ja rakennetta, joka skaalautuu organisaatiosi mukana. Geneeriset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu tietoturvaohjelmasi operatiiviseksi selkärangaksi. Osoitamme vastuut nykyaikaisessa yrityksessä esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT- ja tietoturvatiimit sekä asiaankuuluvat ohjausryhmät, varmistaen selkeän vastuuvelvollisuuden. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon ottaa käyttöön, auditoida tiettyjä hallintakeinoja vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta dokumentista dynaamiseksi, toimeenpantavaksi viitekehykseksi.

Sopimukselliset suojatoimet palveluntarjoajille

Edellyttää tarkastusoikeuksia, tietojen sijaintivaatimuksia, ilmoitettavia tietoturvaloukkauksia ja palvelun jatkuvuutta kaikissa pilvitoimittajasopimuksissa.

Räätälöity roolien osoittaminen

Määrittää vastuut tietoturvajohtajalle (CISO), pilvitietoturva-arkkitehdille, laki- ja vaatimustenmukaisuudelle sekä palvelun omistajille elinkaaren ja vaatimustenmukaisuuden hallintaan.

Varjotietotekniikan automatisoitu havaitseminen

Edellyttää aktiivista valvontaa verkossa, DNS:ssä ja lokeissa luvattoman pilvikäytön tunnistamiseksi ja siihen reagoimiseksi.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →