Panoramica

La Politica di utilizzo del cloud definisce requisiti obbligatori per l’uso sicuro e conforme di tutti i servizi cloud, definendo ruoli, controlli e governance per ogni ambiente.

Sicurezza del cloud completa

Impone controlli basati sul rischio, protezione dei dati e conformità continua in tutti i modelli e fornitori di servizi cloud.

Governance centralizzata

Include un registro dei servizi cloud e una chiara responsabilità per la selezione del fornitore, il ciclo di vita e la gestione delle eccezioni alle politiche.

Controlli degli accessi rigorosi

Applica l’autenticazione a più fattori (MFA), il controllo degli accessi basato sui ruoli (RBAC), SSO e il principio del privilegio minimo per tutti gli account cloud amministrativi e privilegiati.

Leggi panoramica completa

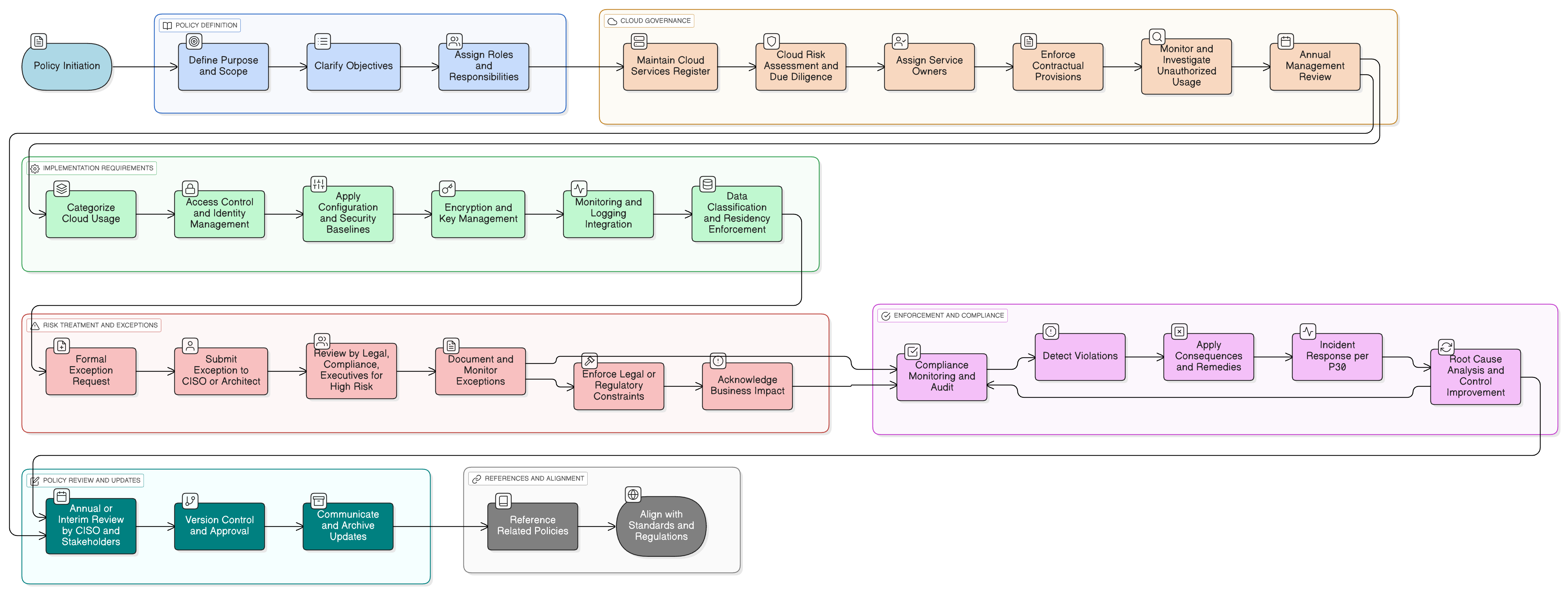

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito e regole di ingaggio

Due diligence del fornitore cloud

Requisiti di controllo degli accessi e MFA

Registro dei servizi cloud centralizzato

Controlli di configurazione e residenza dei dati

Integrazione della Risposta agli incidenti

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

| Framework | Clausole / Controlli coperti |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 28Article 32Chapter V

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiche correlate

Politica di monitoraggio di audit e conformità

Supporta la preparazione all'audit e la garanzia continua che i controlli cloud siano applicati e monitorati.

Politica per la sicurezza delle informazioni

Stabilisce i principi generali che regolano il funzionamento sicuro di sistemi e servizi, che questa politica applica nel contesto cloud.

P05 Politica di gestione dei cambiamenti

Tutte le modifiche di configurazione del cloud devono seguire le procedure di controllo delle modifiche descritte in P5.

Politica di classificazione ed etichettatura dei dati

Determina come i dati sono valutati prima del trasferimento nel cloud e come si applicano controlli come cifratura e residenza.

Politica sui controlli crittografici

Fornisce standard per cifratura, gestione delle chiavi e uso degli algoritmi crittografici, applicati direttamente nelle configurazioni dei servizi cloud.

Politica di registrazione e monitoraggio

Specifica requisiti per raccolta, conservazione e analisi dei log che devono essere applicati negli ambienti cloud.

Politica di risposta agli incidenti (P30)

Definisce procedure di escalation, contenimento e azioni di rimedio per eventi di sicurezza correlati al cloud.

Informazioni sulle Policy Clarysec - Politica di utilizzo del cloud

Una governance della sicurezza efficace richiede più che parole: richiede chiarezza, responsabilità e una struttura che cresca con l’organizzazione. I modelli generici spesso falliscono, creando ambiguità con paragrafi lunghi e ruoli non definiti. Questa politica è progettata per essere la spina dorsale operativa del programma di sicurezza. Assegniamo responsabilità ai ruoli specifici presenti in un’azienda moderna, inclusi il Responsabile della sicurezza delle informazioni (CISO), la sicurezza IT e i comitati pertinenti, garantendo una chiara responsabilità. Ogni requisito è una clausola numerata in modo univoco (ad es. 5.1.1, 5.1.2). Questa struttura atomica rende la politica facile da implementare, da verificare rispetto a controlli specifici e da personalizzare in sicurezza senza compromettere l’integrità del documento, trasformandola da documento statico a framework dinamico e attuabile.

Misure di salvaguardia contrattuali per i fornitori

Impone diritto di audit, residenza dei dati, notifica delle violazioni e continuità del servizio in tutti i contratti con i fornitori cloud.

Assegnazione dei ruoli su misura

Specifica responsabilità per Responsabile della sicurezza delle informazioni (CISO), Cloud Security Architect, Legale e Proprietari del servizio per la gestione del ciclo di vita e della conformità.

Rilevamento automatizzato dello shadow IT

Richiede monitoraggio attivo della rete, DNS e dei log per identificare e rispondere all’uso non autorizzato del cloud.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto Enterprise completo

Risparmia il 67%Ottieni tutte le 37 policy Enterprise per €599, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto Enterprise completo →