Επισκόπηση

Η Πολιτική Χρήσης Υπηρεσιών Υπολογιστικού Νέφους καθορίζει υποχρεωτικές απαιτήσεις για την ασφαλή, συμμορφούμενη χρήση όλων των υπηρεσιών υπολογιστικού νέφους, ορίζοντας ρόλους, ελέγχους και διακυβέρνηση για κάθε περιβάλλον.

Ολοκληρωμένη ασφάλεια υπολογιστικού νέφους

Επιβάλλει ελέγχους βάσει κινδύνου, προστασία δεδομένων και συνεχή συμμόρφωση σε όλα τα μοντέλα και τους παρόχους υπηρεσιών υπολογιστικού νέφους.

Κεντρικοποιημένη διακυβέρνηση

Περιλαμβάνει Μητρώο Υπηρεσιών Υπολογιστικού Νέφους και σαφή λογοδοσία για την επιλογή παρόχου, τον κύκλο ζωής και τη διαχείριση εξαιρέσεων.

Αυστηρός έλεγχος πρόσβασης

Επιβάλλει πολυπαραγοντικό έλεγχο ταυτότητας, Έλεγχο Πρόσβασης Βάσει Ρόλων (RBAC), SSO και την αρχή του ελαχίστου προνομίου για όλους τους διαχειριστικούς και προνομιούχους λογαριασμούς υπολογιστικού νέφους.

Διαβάστε πλήρη επισκόπηση

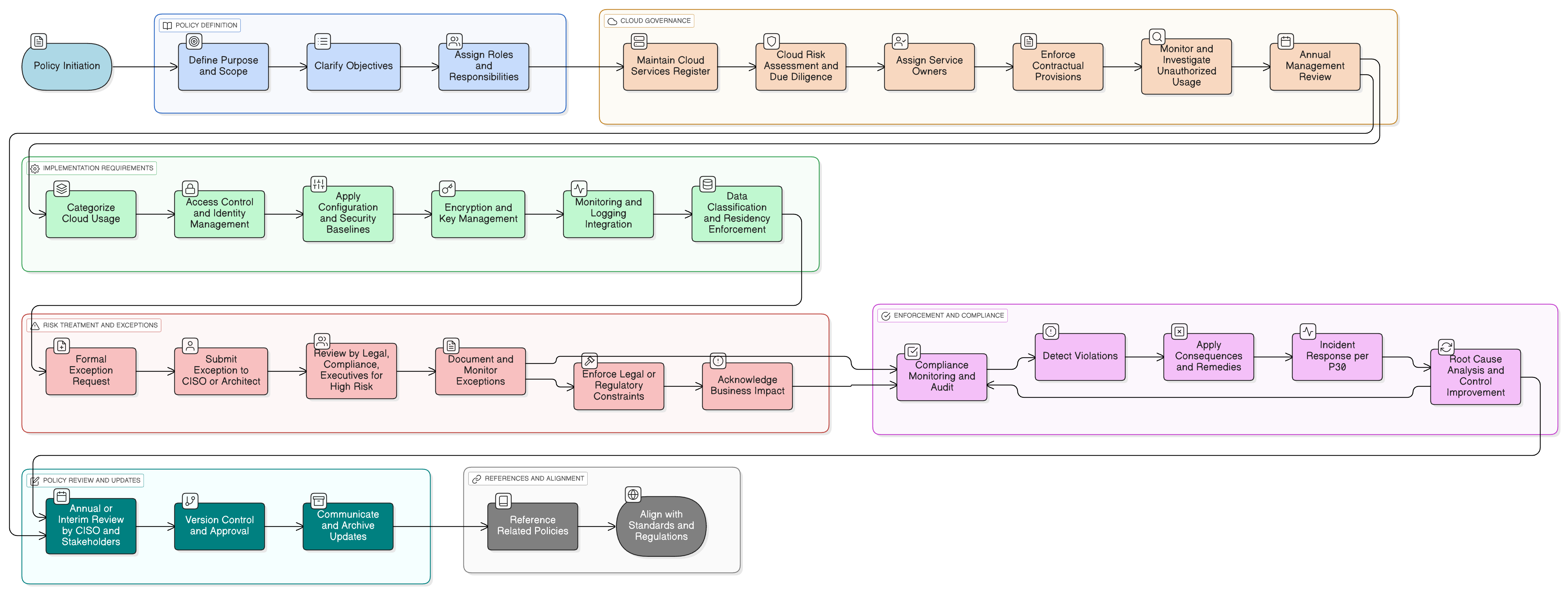

Διάγραμμα Πολιτικής

Κάντε κλικ στο διάγραμμα για προβολή σε πλήρες μέγεθος

Περιεχόμενα

Πεδίο εφαρμογής και κανόνες εμπλοκής

Δέουσα επιμέλεια προμηθευτών παρόχου υπολογιστικού νέφους

Απαιτήσεις ελέγχου πρόσβασης & πολυπαραγοντικού ελέγχου ταυτότητας

Κεντρικοποιημένο Μητρώο Υπηρεσιών Υπολογιστικού Νέφους

Έλεγχοι διαμόρφωσης & διαμονής δεδομένων

Ενσωμάτωση αντιμετώπισης περιστατικών

Συμμόρφωση με πλαίσιο

🛡️ Υποστηριζόμενα πρότυπα & πλαίσια

Αυτό το προϊόν είναι ευθυγραμμισμένο με τα ακόλουθα πλαίσια συμμόρφωσης, με λεπτομερείς αντιστοιχίσεις ρητρών και ελέγχων.

| Πλαίσιο | Καλυπτόμενες ρήτρες / Έλεγχοι |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 28Article 32Chapter V

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Σχετικές πολιτικές

Πολιτική Παρακολούθησης Ελέγχου και Συμμόρφωσης

Υποστηρίζει την ετοιμότητα ελέγχου και τη συνεχή διασφάλιση ότι οι έλεγχοι υπολογιστικού νέφους επιβάλλονται και παρακολουθούνται.

Πολιτική Ασφάλειας Πληροφοριών

Καθορίζει τις υπερκείμενες αρχές που διέπουν την ασφαλή λειτουργία συστημάτων και υπηρεσιών, τις οποίες αυτή η πολιτική επιβάλλει στο πλαίσιο του υπολογιστικού νέφους.

P05 Πολιτική Διαχείρισης Αλλαγών

Όλες οι αλλαγές διαμόρφωσης υπολογιστικού νέφους πρέπει να ακολουθούν τις διαδικασίες ελέγχου αλλαγών που περιγράφονται στην P5.

Πολιτική Ταξινόμησης Δεδομένων και Επισήμανσης

Καθορίζει πώς αξιολογούνται τα δεδομένα πριν από τη μεταφορά στο υπολογιστικό νέφος και πώς εφαρμόζονται έλεγχοι όπως η κρυπτογράφηση και η διαμονή.

Πολιτική Κρυπτογραφικών Ελέγχων

Παρέχει πρότυπα για κρυπτογράφηση, διαχείριση κλειδιών και χρήση κρυπτογραφικών αλγορίθμων, που εφαρμόζονται άμεσα στις διαμορφώσεις υπηρεσιών υπολογιστικού νέφους.

Πολιτική Καταγραφής και Παρακολούθησης

Καθορίζει απαιτήσεις για συλλογή, διατήρηση και ανάλυση αρχείων καταγραφής που πρέπει να επιβάλλονται σε περιβάλλοντα υπολογιστικού νέφους.

Πολιτική Αντιμετώπισης Περιστατικών (P30)

Ορίζει διαδικασίες κλιμάκωσης, περιορισμού και ενέργειες αποκατάστασης για συμβάντα ασφάλειας που σχετίζονται με το υπολογιστικό νέφος.

Σχετικά με τις Πολιτικές της Clarysec - Πολιτική Χρήσης Υπηρεσιών Υπολογιστικού Νέφους

Η αποτελεσματική διακυβέρνηση ασφάλειας απαιτεί περισσότερα από απλές διατυπώσεις· απαιτεί σαφήνεια, λογοδοσία και μια δομή που κλιμακώνεται μαζί με τον οργανισμό σας. Τα γενικά πρότυπα συχνά αποτυγχάνουν, δημιουργώντας ασάφεια με μακροσκελείς παραγράφους και μη καθορισμένους ρόλους. Αυτή η πολιτική έχει σχεδιαστεί ώστε να αποτελεί τη λειτουργική ραχοκοκαλιά του προγράμματος ασφάλειάς σας. Αναθέτουμε αρμοδιότητες στους συγκεκριμένους ρόλους που συναντώνται σε μια σύγχρονη επιχείρηση, συμπεριλαμβανομένου του Επικεφαλής Ασφάλειας Πληροφοριών (CISO), των Ομάδων Πληροφορικής και Ασφάλειας Πληροφοριών και των σχετικών επιτροπών, διασφαλίζοντας σαφή λογοδοσία. Κάθε απαίτηση είναι μια μοναδικά αριθμημένη ρήτρα (π.χ. 5.1.1, 5.1.2). Αυτή η ατομική δομή καθιστά την πολιτική εύκολη στην υλοποίηση, στον έλεγχο έναντι συγκεκριμένων ελέγχων και στην ασφαλή προσαρμογή χωρίς να επηρεάζεται η ακεραιότητα του εγγράφου, μετατρέποντάς την από στατικό έγγραφο σε δυναμικό, εφαρμόσιμο πλαίσιο.

Συμβατικές δικλίδες ασφαλείας για παρόχους

Επιβάλλει δικαιώματα ελέγχου, διαμονή δεδομένων, ειδοποίηση παραβίασης και συνέχεια υπηρεσίας σε όλες τις συμβάσεις με προμηθευτές υπολογιστικού νέφους.

Προσαρμοσμένη ανάθεση ρόλων

Καθορίζει αρμοδιότητες για τον Επικεφαλής Ασφάλειας Πληροφοριών (CISO), τον Cloud Security Architect, τη Νομική και Συμμόρφωση και τους ιδιοκτήτες υπηρεσιών για διαχείριση κύκλου ζωής πολιτικής και διαχείριση συμμόρφωσης.

Αυτοματοποιημένη ανίχνευση shadow IT

Απαιτεί ενεργή παρακολούθηση δικτύου, DNS και αρχείων καταγραφής για την αναγνώριση και την απόκριση σε μη εξουσιοδοτημένη χρήση υπολογιστικού νέφους.

Συχνές ερωτήσεις

Σχεδιασμένο για Ηγέτες, από Ηγέτες

Η παρούσα πολιτική έχει συνταχθεί από ηγετικό στέλεχος ασφάλειας με περισσότερα από 25 έτη εμπειρίας στην υλοποίηση και τον έλεγχο πλαισίων ISMS σε παγκόσμιους οργανισμούς. Δεν έχει σχεδιαστεί απλώς ως έγγραφο, αλλά ως ένα τεκμηριωμένο πλαίσιο που αντέχει στον έλεγχο των ελεγκτών.

Συντάχθηκε από ειδικό που κατέχει:

Κάλυψη & Θέματα

🏢 Τμήματα-στόχοι

🏷️ Θεματική κάλυψη

Αυτή η πολιτική είναι 1 από 37 στο πλήρες Πακέτο Enterprise

Εξοικονομήστε 67%Αποκτήστε όλες τις 37 πολιτικές Enterprise για €599, αντί για €1.813 αγοράζοντας ξεχωριστά.

Δείτε το πλήρες Πακέτο Enterprise →