Apžvalga

Įrodymų rinkimo ir kriminalistinių tyrimų politika (P31) pateikia išsamų, visai organizacijai taikomą pagrindą skaitmeniniams įrodymams valdyti saugumo incidentų metu, užtikrinant kriminalistinį pasirengimą, įrodymų vientisumą, atitiktį reglamentavimo reikalavimams ir teisiškai pagrįstus tyrimus, suderintus su pirmaujančiais tarptautiniais standartais.

Kriminalistinis pasirengimas

Apibrėžia struktūrizuotus protokolus greitam ir saugiam įrodymų rinkimui saugumo incidentų metu.

Įrodymų vientisumas

Nustato griežtą perdavimo grandinę, saugų saugojimą ir vientisumo patikras, kad būtų užtikrintas priimtinumas.

Apibrėžti vaidmenys ir eskalavimas

Aiškios atsakomybės Vyriausiajam informacijos saugumo pareigūnui (CISO), kriminalistinių tyrimų komandoms, IT ir teisės funkcijai tyrimų ir teisinio bei reguliacinio eskalavimo metu.

Reglamentavimo suderinamumas

Procesai atitinka tokius standartus kaip ISO 27001, NIST SP 800-53, GDPR ir DORA.

Skaityti visą apžvalgą

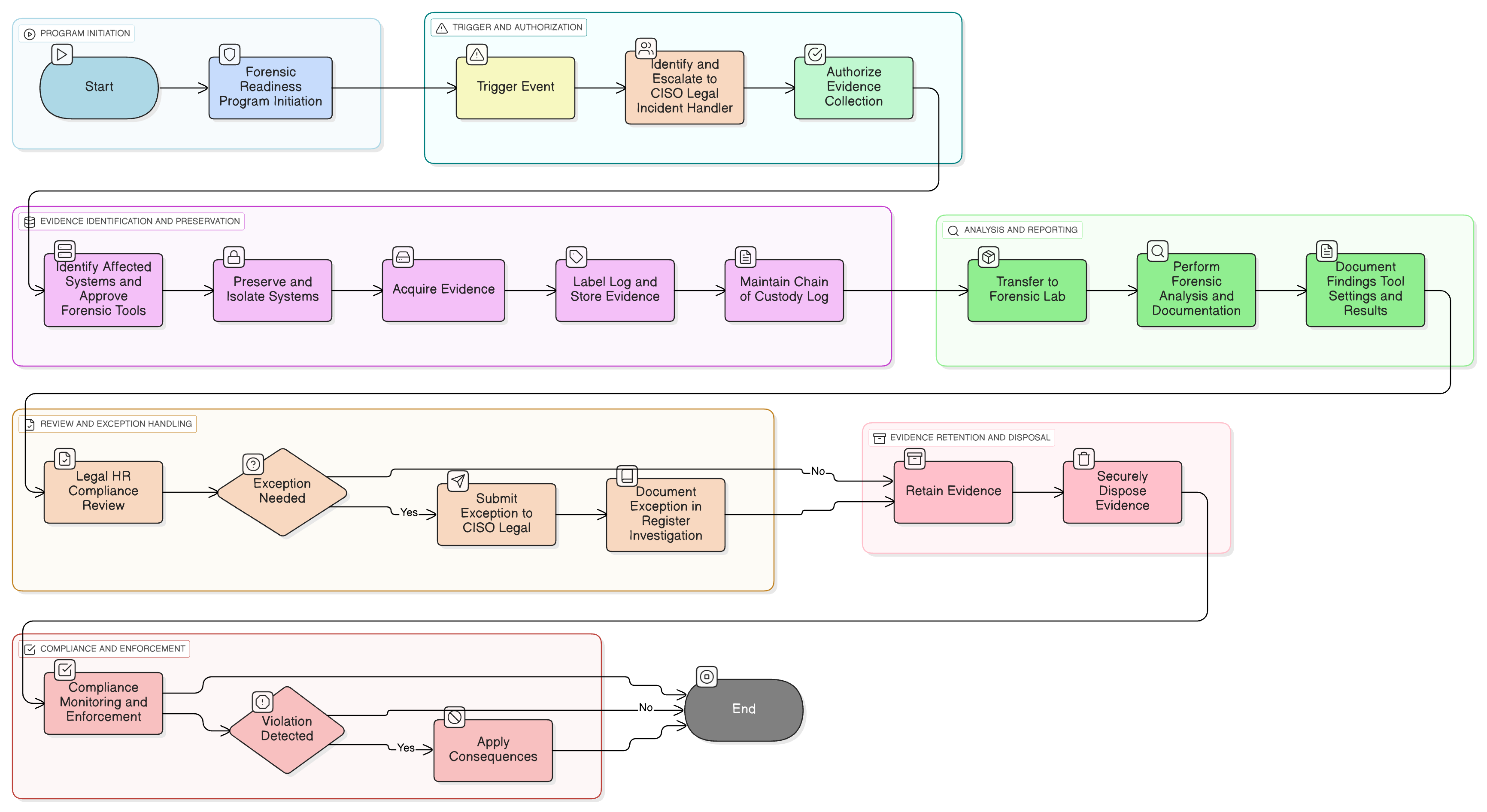

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Įrodymų rinkimo taikymo sritis ir taisyklės

Kriminalistinio pasirengimo programos reikalavimai

Perdavimo grandinė ir dokumentacija

Įrankių rinkinio ir analizės aplinkos kontrolės priemonės

Atitiktis reglamentavimo reikalavimams ir duomenų apsaugai

Išimtys, vykdymo užtikrinimas ir peržiūros procesas

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

| Sistema | Aptariamos sąlygos / Kontrolės |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| ISO/IEC 27035:2016 |

Part 1Part 3

|

| NIST SP 800-53 Rev.5 | |

| NIST SP 800-101 Rev.1 |

Mobile-Media Forensics

|

| NIST SP 800-86 |

Forensic Integration

|

| EU GDPR |

Article 5Article 33Article 34

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Susijusios politikos

Audito ir atitikties stebėsenos politika

Validuoja kriminalistinių protokolų ir perdavimo grandinės reikalavimų laikymąsi per reguliarius auditus.

P01 Informacijos saugumo politika

Nustato pagrindinį įpareigojimą tyrimams, įrodymų kontrolei ir atitikčiai taikomiems teisės aktams.

P05 Pakeitimų valdymo politika

Užtikrina, kad tiriamos sistemos nebūtų keičiamos aktyvių kriminalistinių procesų metu.

Duomenų saugojimo ir šalinimo politika

Reglamentuoja saugų įrodymų ir su byla susijusių duomenų šalinimą bei saugojimo terminus.

Kriptografinių kontrolės priemonių politika

Pateikia šifravimo reikalavimus jautrių ar įrodymų duomenų saugojimui ir perdavimui.

Žurnalinimo ir stebėsenos politika

Užtikrina įvykių žurnalų ir telemetrijos duomenų prieinamumą įrodymų rinkimui ir kriminalistinei koreliacijai.

Reagavimo į incidentus politika

Apibrėžia incidentų triažą ir eskalavimo kelius, kuriuose paleidžiamos kriminalistinės procedūros.

Apie Clarysec politikas - Įrodymų rinkimo ir kriminalistinių tyrimų politika

Efektyvi saugumo valdysena reikalauja daugiau nei tik žodžių; ji reikalauja aiškumo, atskaitomybės ir struktūros, kuri gali augti kartu su organizacija. Bendriniai šablonai dažnai nepasiteisina, nes sukuria dviprasmybes dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip jūsų saugumo programos operacinis pagrindas. Mes priskiriame atsakomybes konkretiems vaidmenims, būdingiems šiuolaikinei įmonei, įskaitant Vyriausiąjį informacijos saugumo pareigūną (CISO), IT saugumą ir atitinkamus komitetus, užtikrindami aiškią atskaitomybę. Kiekvienas reikalavimas yra unikaliai sunumeruota nuostata (pvz., 5.1.1, 5.1.2). Ši atominė struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepažeidžiant dokumento vientisumo, paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

Įrankių rinkinio registras ir validavimas

Palaiko validuotą kriminalistinių įrankių rinkinių registrą, palaikantį disko, atminties, žurnalų ir laiko juostos analizę teisiškai pagrįstiems tyrimams.

Nekintami įrodymai ir audito pėdsakai

Reikalauja unikalaus ženklinimo, vientisumo tikrinimo ir klastojimui atsparių žurnalų kiekvienam skaitmeniniam įrodymui nuo gavimo iki archyvavimo.

Išimčių ir rizikos darbo eiga

Pateikia struktūrizuotas patvirtinimo, dokumentavimo ir švelninimo procedūras įrodymų tvarkymo išimtims ir rizikos scenarijams.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →