Επισκόπηση

Η Πολιτική Συλλογής Αποδεικτικών Στοιχείων και Ψηφιακής Εγκληματολογίας (P31) παρέχει ένα λεπτομερές, σε επίπεδο οργανισμού πλαίσιο για τη διαχείριση ψηφιακών αποδεικτικών στοιχείων κατά τη διάρκεια περιστατικών ασφαλείας, διασφαλίζοντας ετοιμότητα ψηφιακής εγκληματολογίας, ακεραιότητα αποδεικτικών στοιχείων, κανονιστική συμμόρφωση και νομικά υπερασπίσιμες διερευνήσεις, ευθυγραμμισμένο με κορυφαία διεθνή πρότυπα.

Ετοιμότητα ψηφιακής εγκληματολογίας

Ορίζει δομημένα πρωτόκολλα για ταχεία και ασφαλή συλλογή αποδεικτικών στοιχείων κατά τη διάρκεια περιστατικών ασφαλείας.

Ακεραιότητα αποδεικτικών στοιχείων

Επιβάλλει αυστηρή αλυσίδα φύλαξης, ασφαλή αποθήκευση και ελέγχους ακεραιότητας για τη διασφάλιση του παραδεκτού.

Καθορισμένοι ρόλοι και κλιμάκωση

Σαφείς αρμοδιότητες για τον Επικεφαλής Ασφάλειας Πληροφοριών (CISO), τις ομάδες ψηφιακής εγκληματολογίας, τις Λειτουργίες Πληροφορικής και τη Νομική και Συμμόρφωση κατά τις διερευνήσεις και τη νομική/ρυθμιστική κλιμάκωση.

Κανονιστική ευθυγράμμιση

Οι διαδικασίες συμμορφώνονται με πρότυπα όπως ISO 27001, NIST SP 800-53, GDPR και DORA.

Διαβάστε πλήρη επισκόπηση

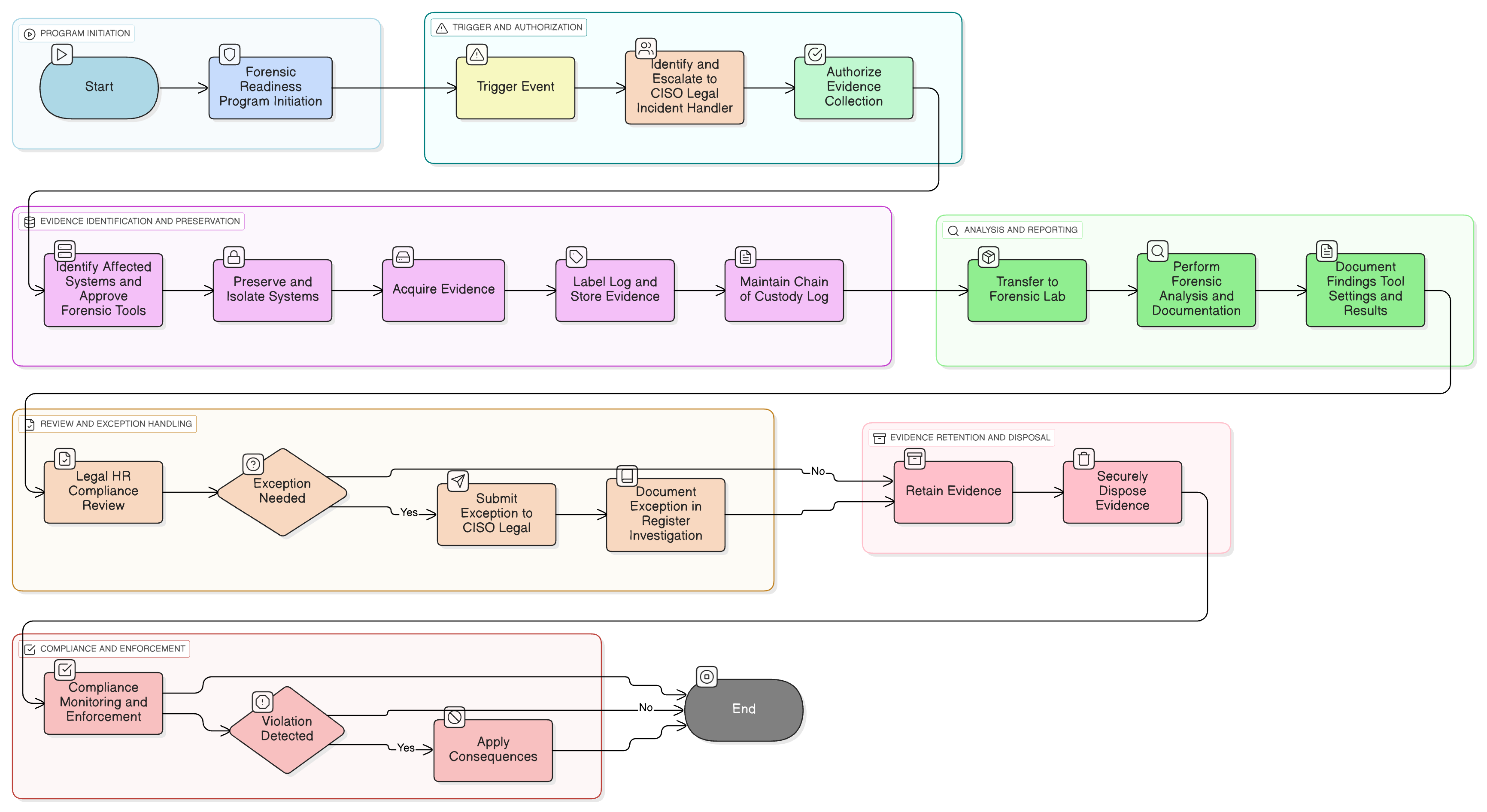

Διάγραμμα Πολιτικής

Κάντε κλικ στο διάγραμμα για προβολή σε πλήρες μέγεθος

Περιεχόμενα

Πεδίο εφαρμογής και κανόνες για τη συλλογή αποδεικτικών στοιχείων

Απαιτήσεις Προγράμματος Ετοιμότητας Ψηφιακής Εγκληματολογίας

Αλυσίδα φύλαξης και τεκμηρίωση

Έλεγχοι συνόλου εργαλείων και περιβάλλοντος ανάλυσης

Κανονιστική συμμόρφωση και συμμόρφωση προστασίας δεδομένων

Εξαιρέσεις, επιβολή και διαδικασία ανασκόπησης

Συμμόρφωση με πλαίσιο

🛡️ Υποστηριζόμενα πρότυπα & πλαίσια

Αυτό το προϊόν είναι ευθυγραμμισμένο με τα ακόλουθα πλαίσια συμμόρφωσης, με λεπτομερείς αντιστοιχίσεις ρητρών και ελέγχων.

| Πλαίσιο | Καλυπτόμενες ρήτρες / Έλεγχοι |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| ISO/IEC 27035:2016 |

Part 1Part 3

|

| NIST SP 800-53 Rev.5 | |

| NIST SP 800-101 Rev.1 |

Mobile-Media Forensics

|

| NIST SP 800-86 |

Forensic Integration

|

| EU GDPR |

Article 5Article 33Article 34

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Σχετικές πολιτικές

Πολιτική Παρακολούθησης Ελέγχου και Συμμόρφωσης

Επικυρώνει την τήρηση πρωτοκόλλων ψηφιακής εγκληματολογίας και απαιτήσεων αλυσίδας φύλαξης μέσω τακτικών ελέγχων.

Πολιτική Ασφάλειας Πληροφοριών

Θεσπίζει τη θεμελιώδη εντολή για διερεύνηση, έλεγχο αποδεικτικών στοιχείων και συμμόρφωση με την ισχύουσα νομοθεσία.

Πολιτική Διαχείρισης Αλλαγών

Διασφαλίζει ότι τα συστήματα που τελούν υπό διερεύνηση δεν τροποποιούνται κατά τη διάρκεια ενεργών διαδικασιών ψηφιακής εγκληματολογίας.

Πολιτική Διατήρησης Δεδομένων και Διάθεσης

Διέπει την ασφαλή διάθεση και τα χρονοδιαγράμματα διατήρησης για αποδεικτικά στοιχεία και δεδομένα που σχετίζονται με υποθέσεις.

Πολιτική Κρυπτογραφικών Ελέγχων

Παρέχει απαιτήσεις κρυπτογράφησης για την αποθήκευση και μεταφορά ευαίσθητων ή αποδεικτικών δεδομένων.

Πολιτική Καταγραφής και Παρακολούθησης

Διασφαλίζει τη διαθεσιμότητα αρχείων καταγραφής συμβάντων και δεδομένων τηλεμετρίας για συλλογή αποδεικτικών στοιχείων και συσχέτιση ψηφιακής εγκληματολογίας.

Πολιτική Αντιμετώπισης Περιστατικών (P30)

Ορίζει διαλογή περιστατικών και διαδρομές κλιμάκωσης όπου ενεργοποιούνται οι διαδικασίες ψηφιακής εγκληματολογίας.

Σχετικά με τις Πολιτικές της Clarysec - Πολιτική Συλλογής Αποδεικτικών Στοιχείων και Ψηφιακής Εγκληματολογίας

Η αποτελεσματική διακυβέρνηση ασφάλειας απαιτεί περισσότερα από διατυπώσεις· απαιτεί σαφήνεια, λογοδοσία και μια δομή που κλιμακώνεται με τον οργανισμό σας. Τα γενικά πρότυπα συχνά αποτυγχάνουν, δημιουργώντας ασάφεια με μακροσκελείς παραγράφους και μη καθορισμένους ρόλους. Αυτή η πολιτική έχει σχεδιαστεί ώστε να αποτελεί τη λειτουργική ραχοκοκαλιά του προγράμματος ασφάλειάς σας. Αναθέτουμε αρμοδιότητες στους συγκεκριμένους ρόλους που συναντώνται σε μια σύγχρονη επιχείρηση, συμπεριλαμβανομένου του Επικεφαλής Ασφάλειας Πληροφοριών (CISO), των Ομάδων Πληροφορικής και Ασφάλειας Πληροφοριών και των σχετικών επιτροπών, διασφαλίζοντας σαφή λογοδοσία. Κάθε απαίτηση είναι μια μοναδικά αριθμημένη ρήτρα (π.χ. 5.1.1, 5.1.2). Αυτή η ατομική δομή καθιστά την πολιτική εύκολη στην υλοποίηση, στον έλεγχο έναντι συγκεκριμένων ελέγχων και στην ασφαλή προσαρμογή χωρίς να επηρεάζεται η ακεραιότητα του εγγράφου, μετατρέποντάς την από στατικό έγγραφο σε δυναμικό, εφαρμόσιμο πλαίσιο.

Μητρώο συνόλου εργαλείων και επικύρωση

Διατηρεί ένα επικυρωμένο μητρώο συνόλων εργαλείων ψηφιακής εγκληματολογίας, υποστηρίζοντας ανάλυση δίσκου, μνήμης, αρχείων καταγραφής και χρονογραμμής για νομικά υπερασπίσιμες διερευνήσεις.

Αμετάβλητα αποδεικτικά στοιχεία και ίχνη ελέγχου

Απαιτεί μοναδική επισήμανση, επαλήθευση ακεραιότητας και αρχεία καταγραφής με ένδειξη παραποίησης για κάθε τεκμήριο ψηφιακών αποδεικτικών στοιχείων από την απόκτηση έως την αρχειοθέτηση.

Ροή εργασίας εξαιρέσεων και κινδύνου

Παρέχει δομημένες διαδικασίες έγκρισης, τεκμηρίωσης και μετριασμού για εξαιρέσεις χειρισμού αποδεικτικών στοιχείων και σενάρια κινδύνου.

Συχνές ερωτήσεις

Σχεδιασμένο για Ηγέτες, από Ηγέτες

Η παρούσα πολιτική έχει συνταχθεί από ηγετικό στέλεχος ασφάλειας με περισσότερα από 25 έτη εμπειρίας στην υλοποίηση και τον έλεγχο πλαισίων ISMS σε παγκόσμιους οργανισμούς. Δεν έχει σχεδιαστεί απλώς ως έγγραφο, αλλά ως ένα τεκμηριωμένο πλαίσιο που αντέχει στον έλεγχο των ελεγκτών.

Συντάχθηκε από ειδικό που κατέχει:

Κάλυψη & Θέματα

🏢 Τμήματα-στόχοι

🏷️ Θεματική κάλυψη

Αυτή η πολιτική είναι 1 από 37 στο πλήρες Πακέτο Enterprise

Εξοικονομήστε 67%Αποκτήστε όλες τις 37 πολιτικές Enterprise για €599, αντί για €1.813 αγοράζοντας ξεχωριστά.

Δείτε το πλήρες Πακέτο Enterprise →