Przegląd

Niniejsza polityka ustanawia kompleksowe wymagania dla MŚP w zakresie szyfrowania, zarządzania kluczami, systemów kopii zapasowych oraz obsługi certyfikatów, zapewniając zgodność z ISO/IEC 27001:2022 oraz regulacjami takimi jak GDPR, NIS2 i DORA.

Szyfrowanie end-to-end

Nakazuje szyfrowanie wszystkich wrażliwych danych biznesowych, osobowych i finansowych w spoczynku oraz w tranzycie.

Bezpieczeństwo zarządzania kluczami

Wymaga bezpiecznego przechowywania kluczy kryptograficznych, kontroli dostępu oraz rutynowej rotacji.

Polityka przyjazna dla MŚP

Zaprojektowana dla małych firm bez dedykowanych zespołów IT, zapewniając zgodność regulacyjną.

Zgodność z regulacjami

Zgodna z ISO/IEC 27001:2022, GDPR, NIS2, DORA oraz normami bezpieczeństwa COBIT.

Czytaj pełny przegląd

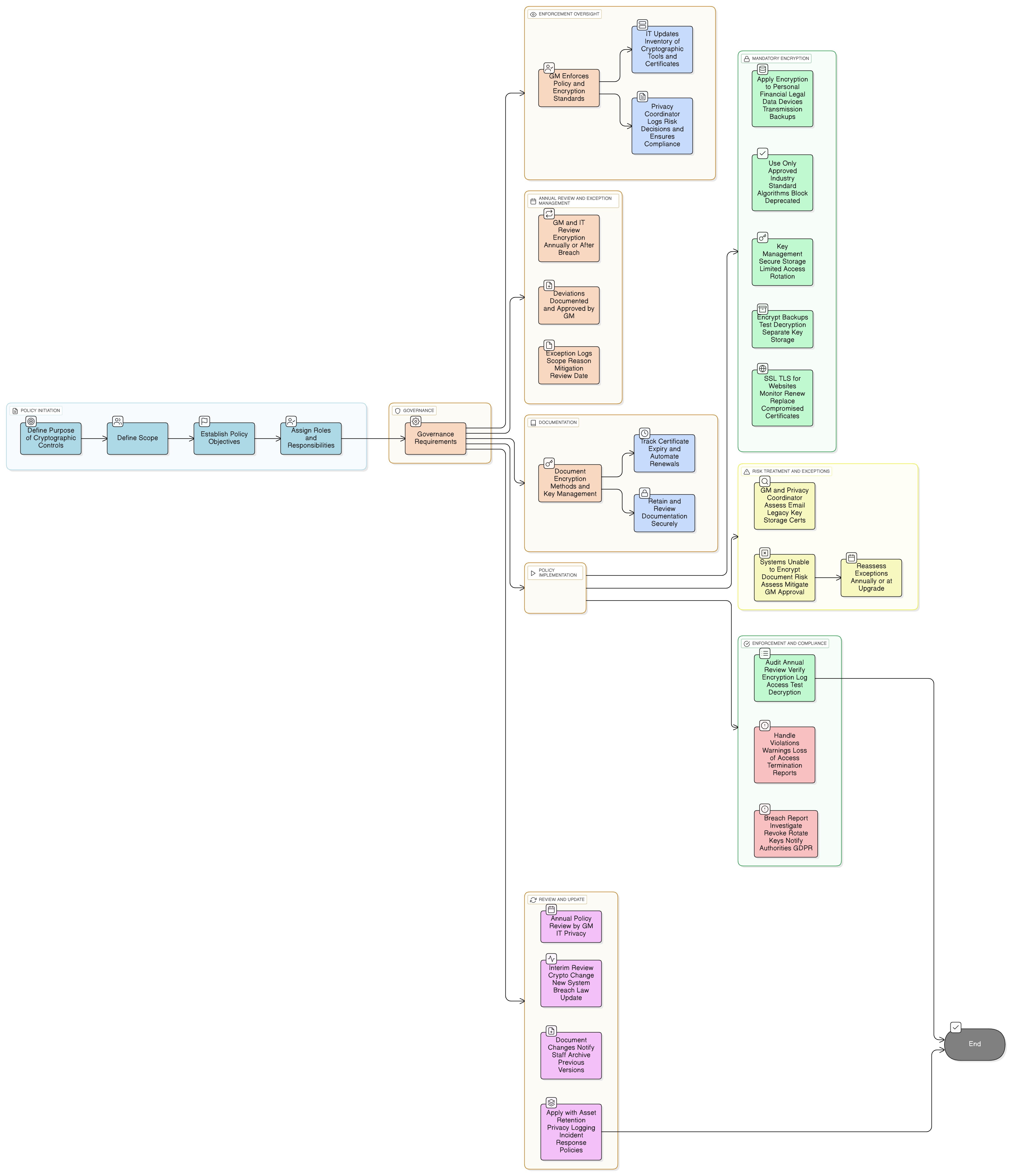

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Role i odpowiedzialności (ukierunkowane na MŚP)

Środki kontroli zarządzania kluczami

Zarządzanie kopiami zapasowymi i certyfikatami

Wymagania dotyczące algorytmów szyfrowania

Postępowanie z ryzykiem i obsługa wyjątków

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka zarządzania aktywami - MŚP

Zapewnia, że szyfrowanie jest stosowane do sklasyfikowanych aktywów podczas przechowywania, transferu i utylizacji.

Polityka retencji danych i utylizacji - MŚP

Definiuje okresy retencji i wymaga szyfrowanego przechowywania danych do czasu ich bezpiecznego usunięcia.

Polityka ochrony danych i prywatności - MŚP

Dostosowuje szyfrowanie do zasad ochrony danych oraz oczekiwań regulacyjnych wynikających z art. 32 GDPR.

Polityka rejestrowania i monitorowania - MŚP

Wymaga rejestrowania użycia kluczy, awarii szyfrowania oraz wygaśnięć certyfikatów na potrzeby audytu.

Polityka reagowania na incydenty - MŚP

Opisuje eskalację, powstrzymanie oraz procedury powiadamiania, gdy szyfrowanie zawiedzie lub klucze zostaną naruszone.

O politykach Clarysec - Polityka środków kontroli kryptograficznych - MŚP

Ogólne polityki bezpieczeństwa są często budowane dla dużych korporacji, przez co małe firmy mają trudności z zastosowaniem złożonych zasad i niejasno zdefiniowanych ról. Ta polityka jest inna. Nasze polityki MŚP są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów bezpieczeństwa. Przypisujemy odpowiedzialności do ról, które faktycznie posiadasz, takich jak dyrektor generalny i Twój Dostawca wsparcia IT, a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie ponumerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną, krok po kroku listą kontrolną, co ułatwia wdrożenie, gotowość do audytu oraz dostosowanie bez przepisywania całych sekcji.

Automatyczne odnawianie certyfikatów

Wymaga śledzenia wygaśnięć certyfikatów SSL/TLS i automatyzacji odnowień, zmniejszając ryzyko luk bezpieczeństwa.

Jasna rozliczalność oparta na rolach

Przypisuje i definiuje obowiązki szyfrowania dla rzeczywistych ról MŚP, takich jak GM, Dostawca wsparcia IT oraz Koordynator ds. prywatności.

Solidna obsługa wyjątków

Dokumentuje ryzyka dla systemów bez wsparcia oraz nakazuje mitygacje, przeglądy i zatwierdzenia dla każdego odstępstwa.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →