Übersicht

Diese Richtlinie legt umfassende, KMU-orientierte Anforderungen an Verschlüsselung, Schlüsselmanagement, Backups und Zertifikatsbehandlung fest und stellt die Compliance mit ISO/IEC 27001:2022 sowie Vorschriften wie GDPR, NIS2 und DORA sicher.

End-to-End-Verschlüsselung

Schreibt Verschlüsselung für alle sensiblen geschäftlichen, personenbezogenen und finanziellen Daten im Ruhezustand und bei der Übertragung vor.

Sicherheit des Schlüsselmanagements

Erfordert sichere Speicherung kryptografischer Schlüssel, Zugangskontrolle und routinemäßigen Wechsel.

KMU-freundliche Richtlinie

Konzipiert für kleine Unternehmen ohne dedizierte IT-Teams und zur Sicherstellung der regulatorischen Compliance.

Konform mit Vorschriften

Richtet sich nach ISO/IEC 27001:2022, GDPR, NIS2, DORA und COBIT-Sicherheitsstandards.

Vollständige Übersicht lesen

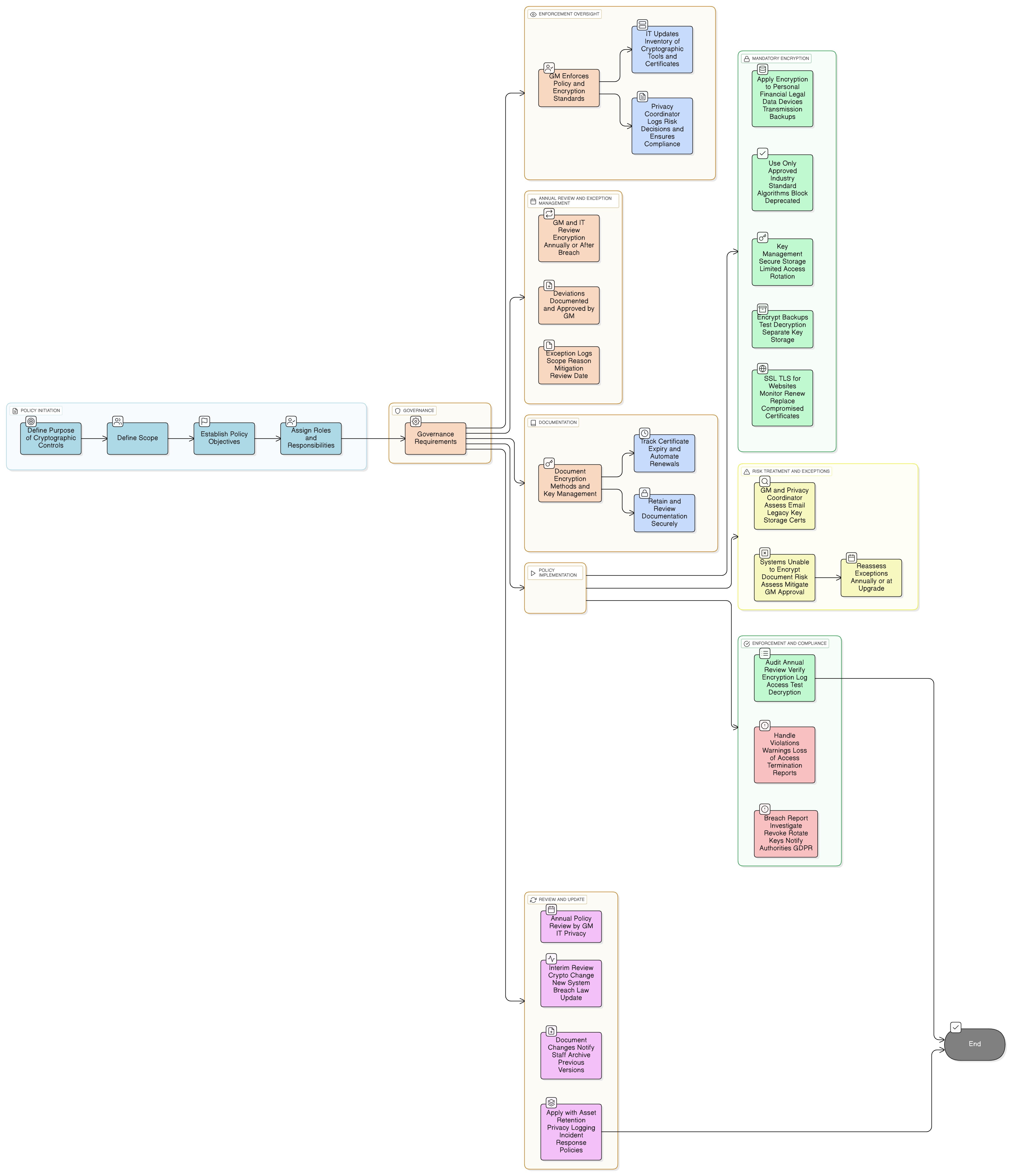

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Rollen und Verantwortlichkeiten (KMU-fokussiert)

Kontrollen zum Schlüsselmanagement

Backup- und Zertifikatsmanagement

Anforderungen an Verschlüsselungsalgorithmen

Risikobehandlung und Ausnahmebehandlung

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Asset Management Policy-SME

Stellt sicher, dass Verschlüsselung auf klassifizierte Assets bei Speicherung, Übermittlung und Entsorgung angewendet wird.

Data Retention And Disposal Policy-SME

Definiert Aufbewahrungsfristen und verlangt verschlüsselte Speicherung von Daten, bis sie sicher gelöscht werden.

Data Protection And Privacy Policy-SME

Richtet Verschlüsselung an Datenschutzprinzipien und regulatorischen Erwartungen gemäß GDPR Artikel 32 aus.

Logging And Monitoring Policy-SME

Erfordert Audit-Protokollierung der Schlüsselnutzung, von Verschlüsselungsausfällen und Zertifikatsabläufen für Audit-Zwecke.

Incident Response Policy-SME

Beschreibt Eskalation, Eindämmung und Benachrichtigungsverfahren, wenn Verschlüsselung ausfällt oder Schlüssel kompromittiert werden.

Über Clarysec-Richtlinien - Richtlinie zu kryptografischen Kontrollen – KMU

Generische Sicherheitsrichtlinien sind häufig für große Konzerne erstellt, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen anzuwenden. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams konzipiert. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem General Manager und Ihrem IT Support Provider – nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) heruntergebrochen. Dadurch wird die Richtlinie zu einer klaren, schrittweisen Checkliste, die sich leicht implementieren, auditieren und anpassen lässt, ohne ganze Abschnitte neu zu schreiben.

Automatisierte Zertifikatserneuerung

Erfordert die Statusverfolgung von SSL/TLS-Zertifikatsabläufen und die Automatisierung von Erneuerungen, wodurch das Risiko von Sicherheitslücken reduziert wird.

Klare rollenbasierte Rechenschaftspflicht

Weist Verschlüsselungspflichten für tatsächliche KMU-Rollen wie GM, IT Support Provider und Privacy Coordinator zu und definiert sie.

Robuste Ausnahmebehandlung

Dokumentiert Risiken für nicht unterstützte Systeme und schreibt Risikominderungsmaßnahmen, Überprüfungen und Genehmigungen für jede Ausnahme vor.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →