Oversigt

Denne politik fastsætter omfattende SME-fokuserede krav til kryptering, nøglestyring, systemer for sikkerhedskopiering og certifikathåndtering og sikrer overholdelse af ISO/IEC 27001:2022 og regulering som GDPR, NIS2 og DORA.

End-to-end-kryptering

Pålægger kryptering af alle følsomme forretnings-, person- og finansdata i hvile og under overførsel.

Sikkerhed i nøglestyring

Kræver sikker opbevaring af kryptografiske nøgler, adgangskontrol og rutinemæssig rotation.

SME-venlig politik

Udformet til små virksomheder uden dedikerede IT-teams og sikrer overholdelse af lovgivningen.

Overholder regulering

Harmoniserer med ISO/IEC 27001:2022, GDPR, NIS2, DORA og COBIT-sikkerhedsstandarder.

Læs fuld oversigt

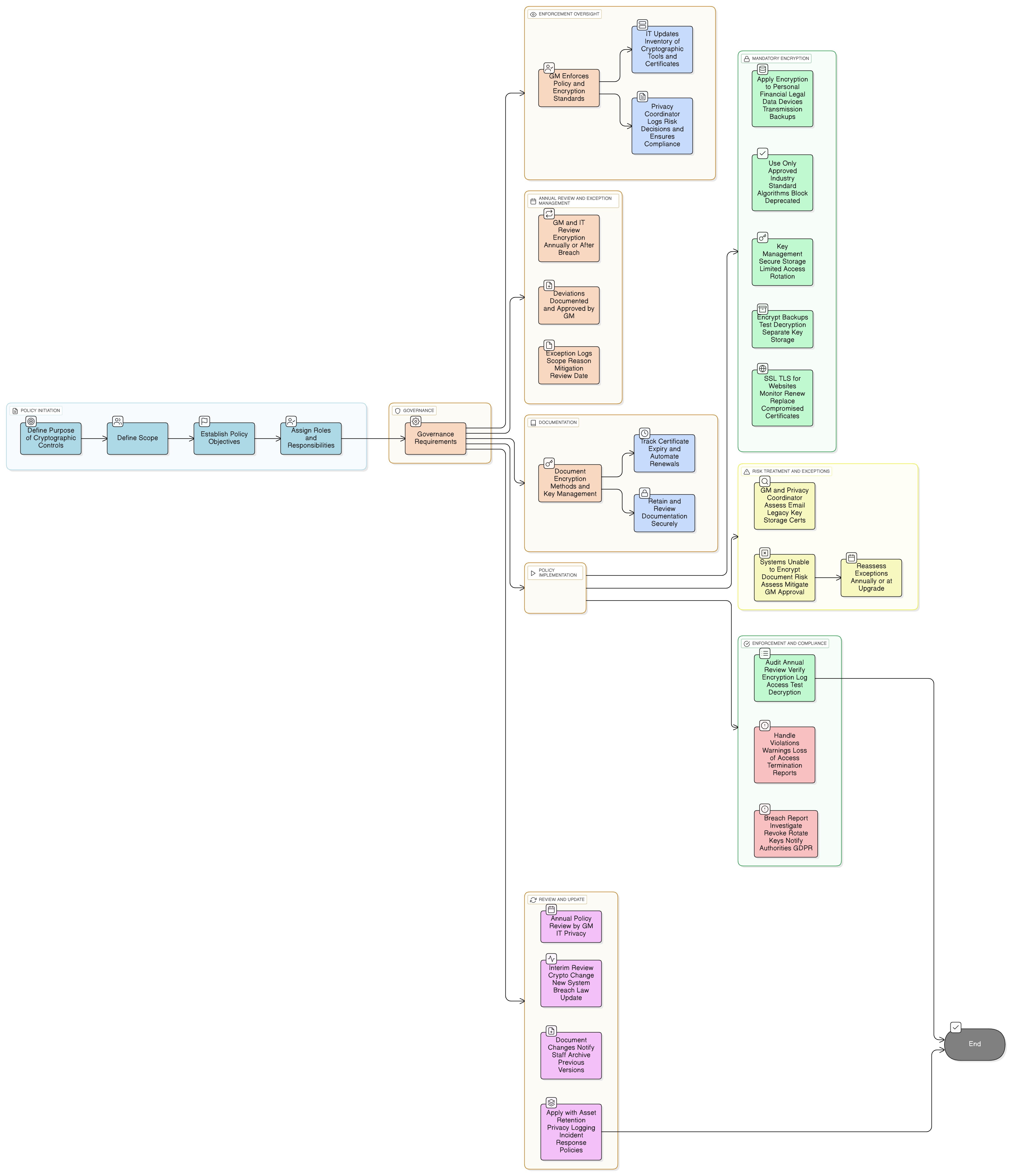

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og regler for samarbejde

Roller og ansvar (SME-fokuseret)

Kontroller for nøglestyring

Håndtering af sikkerhedskopier og certifikater

Krav til krypteringsalgoritmer

Risikobehandling og undtagelseshåndtering

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

Relaterede politikker

Politik for aktivstyring - SME

Sikrer, at kryptering anvendes på klassificerede aktiver under opbevaring, overførsel og bortskaffelse.

Dataopbevarings- og bortskaffelsespolitik - SME

Definerer opbevaringsperioder og kræver krypteret opbevaring af data, indtil de slettes sikkert.

Politik for databeskyttelse og databeskyttelse af personoplysninger - SME

Harmoniserer kryptering med principper for databeskyttelse og regulatoriske forventninger i henhold til GDPR artikel 32.

Lognings- og overvågningspolitik - SME

Kræver revisionslogning af nøglebrug, krypteringsfejl og certifikatudløb til revisionsformål.

Politik for hændelseshåndtering - SME

Detaljerer eskalering, inddæmning og underretningsprocedurer, når kryptering fejler, eller nøgler kompromitteres.

Om Clarysec-politikker - Politik for kryptografiske kontroller - SME

Generiske sikkerhedspolitikker er ofte bygget til store virksomheder, hvilket efterlader små virksomheder med udfordringer i at anvende komplekse regler og udefinerede roller. Denne politik er anderledes. Vores SME-politikker er designet fra bunden til praktisk implementering i organisationer uden dedikerede sikkerhedsteams. Vi tildeler ansvar til de roller, I faktisk har, som General Manager og jeres IT Provider, ikke en hær af specialister, som I ikke har. Hvert krav er opdelt i en unikt nummereret klausul (f.eks. 5.2.1, 5.2.2). Det gør politikken til en klar, trinvis tjekliste, som er nem at implementere, revidere og tilpasse uden at omskrive hele afsnit.

Automatiseret certifikatfornyelse

Kræver statussporing af udløb af SSL/TLS-certifikater og automatisering af fornyelser, hvilket reducerer risikoen for sikkerhedshuller.

Klar rollebaseret ansvarlighed

Tildeler og definerer krypteringsopgaver for faktiske SME-roller som GM, IT Provider og Privacy Coordinator.

Robust undtagelseshåndtering

Dokumenterer risici for systemer uden understøttelse og pålægger afbødninger, gennemgange og godkendelser for hver undtagelse.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde SMV-pakke

Spar 78%Få alle 37 SMV-politikker for €399, i stedet for €1.813 ved individuelle køb.

Se fuld SMV-pakke →