Yleiskatsaus

Tämä politiikka asettaa kattavat SME-keskeiset vaatimukset salaukselle, avaintenhallinnalle, varmuuskopioille ja varmenteiden käsittelylle, varmistaen ISO/IEC 27001:2022 -vaatimustenmukaisuuden sekä GDPR:n, NIS2:n ja DORA:n kaltaisten sääntelykehysten noudattamisen.

Päästä päähän -salaus

Edellyttää salausta kaikille arkaluonteisille liiketoiminta-, henkilö- ja taloustiedoille levossa ja siirrossa.

Avaintenhallinnan turvallisuus

Edellyttää kryptografisten avainten turvallista säilytystä, pääsynhallintaa ja säännöllistä kiertoa.

SME-ystävällinen politiikka

Suunniteltu pienille yrityksille ilman omistautuneita IT-tiimejä, varmistaen sääntelyvaatimusten noudattamisen.

Vaatimustenmukainen sääntelyn kanssa

Yhdenmukaistettu ISO/IEC 27001:2022:n, GDPR:n, NIS2:n, DORA:n ja COBIT-tietoturvastandardien kanssa.

Lue koko yleiskatsaus

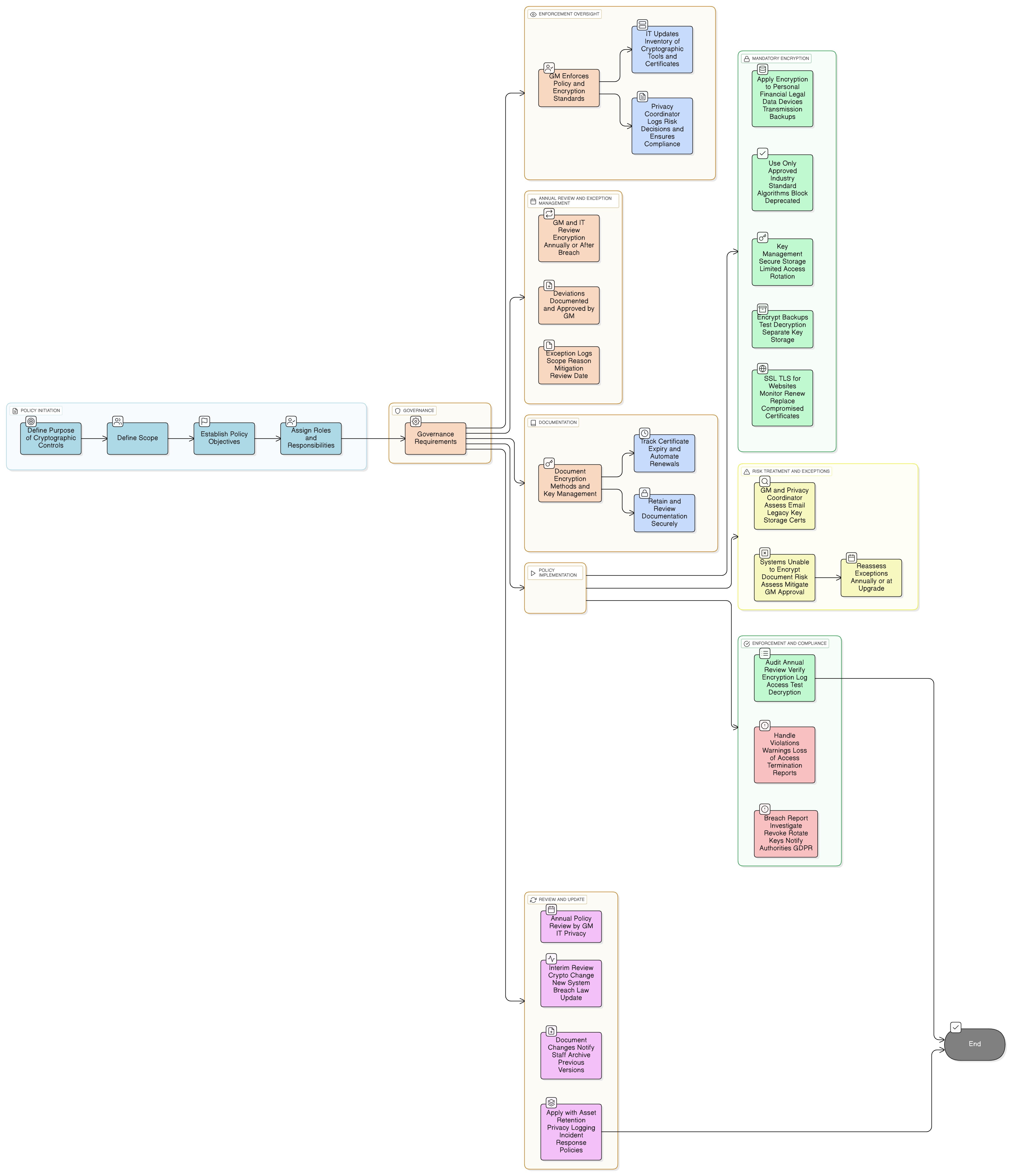

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja toimintaperiaatteet

Roolit ja vastuut (SME-keskeinen)

Avaintenhallinnan hallintakeinot

Varmuuskopioiden ja varmenteiden hallinta

Salausalgoritmien vaatimukset

Riskien käsittely ja poikkeusten käsittely

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

Liittyvät käytännöt

Omaisuudenhallintapolitiikka-SME

Varmistaa, että salaus kohdistetaan luokiteltuihin omaisuuseriin tallennuksen, siirron ja hävityksen aikana.

Tietojen säilytys- ja hävityspolitiikka-SME

Määrittää säilytysajat ja edellyttää tietojen salattua säilytystä, kunnes ne poistetaan turvallisesti.

Tietosuoja- ja tietosuojapolitiikka-SME

Yhdenmukaistaa salauksen tietosuojaperiaatteiden ja GDPR:n artiklan 32 mukaisten sääntelyodotusten kanssa.

Lokitus- ja valvontapolitiikka-SME

Edellyttää avainten käytön, salauksen epäonnistumisten ja varmenteiden vanhenemisten lokitusta auditointitarkoituksiin.

Tietoturvapoikkeamiin reagoinnin politiikka (P30)

Kuvaa eskaloinnin, rajaamisen ja ilmoitustyönkulut, kun salaus epäonnistuu tai avaimet vaarantuvat.

Tietoa Clarysecin käytännöistä - Kryptografisten hallintakeinojen politiikka - SME

Yleiset tietoturvapolitiikat on usein rakennettu suuryrityksille, jolloin pienet yritykset kamppailevat monimutkaisten sääntöjen ja määrittelemättömien roolien kanssa. Tämä politiikka on erilainen. SME-politiikkamme on suunniteltu alusta alkaen käytännön toteutukseen organisaatioissa ilman omistautuneita tietoturvatiimejä. Määritämme vastuut rooleille, joita teillä oikeasti on, kuten toimitusjohtajalle ja IT-palveluntarjoajalle, emme erikoisasiantuntijoiden joukolle, jota teillä ei ole. Jokainen vaatimus on jaettu yksilöllisesti numeroituun lausekkeeseen (esim. 5.2.1, 5.2.2). Tämä muuttaa politiikan selkeäksi, vaiheittaiseksi tarkistuslistaksi, mikä tekee siitä helpon toteuttaa, auditoida ja räätälöidä ilman kokonaisten osioiden uudelleenkirjoittamista.

Automaattinen varmenteiden uusiminen

Edellyttää SSL/TLS-varmenteiden vanhenemisen tilan seurantaa ja uusimisten automatisointia, mikä vähentää tietoturva-aukkojen riskiä.

Selkeä roolipohjainen toimivalta ja vastuuvelvollisuus

Määrittää ja kuvaa salaukseen liittyvät tehtävät todellisille SME-rooleille, kuten GM:lle, IT-palveluntarjoajalle ja tietosuojakoordinaattorille.

Vahva poikkeusten käsittely

Dokumentoi riskit järjestelmille, joita ei tueta, ja edellyttää lieventäviä suojatoimia, katselmointeja ja hyväksyntöjä jokaiselle poikkeukselle.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä PK-yrityspaketissa

Säästä 78%Hanki kaikki 37 PK-yrityksen käytäntöä €399:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen PK-yrityspaketti →