Panoramica

Questa politica definisce requisiti completi, orientati alle PMI, per la cifratura, la gestione delle chiavi, i sistemi di backup e la gestione dei certificati, garantendo la conformità a ISO/IEC 27001:2022 e a normative come GDPR, NIS2 e DORA.

Cifratura end-to-end

Impone la cifratura per tutti i dati aziendali, personali e finanziari sensibili a riposo e in transito.

Sicurezza della gestione delle chiavi

Richiede archiviazione sicura delle chiavi crittografiche, controllo degli accessi e rotazione periodica.

Politica adatta alle PMI

Progettata per piccole imprese senza team IT dedicati, garantendo la conformità normativa.

Conforme alle normative

Allineata a ISO/IEC 27001:2022, GDPR, Direttiva NIS2, DORA e norme di sicurezza COBIT.

Leggi panoramica completa

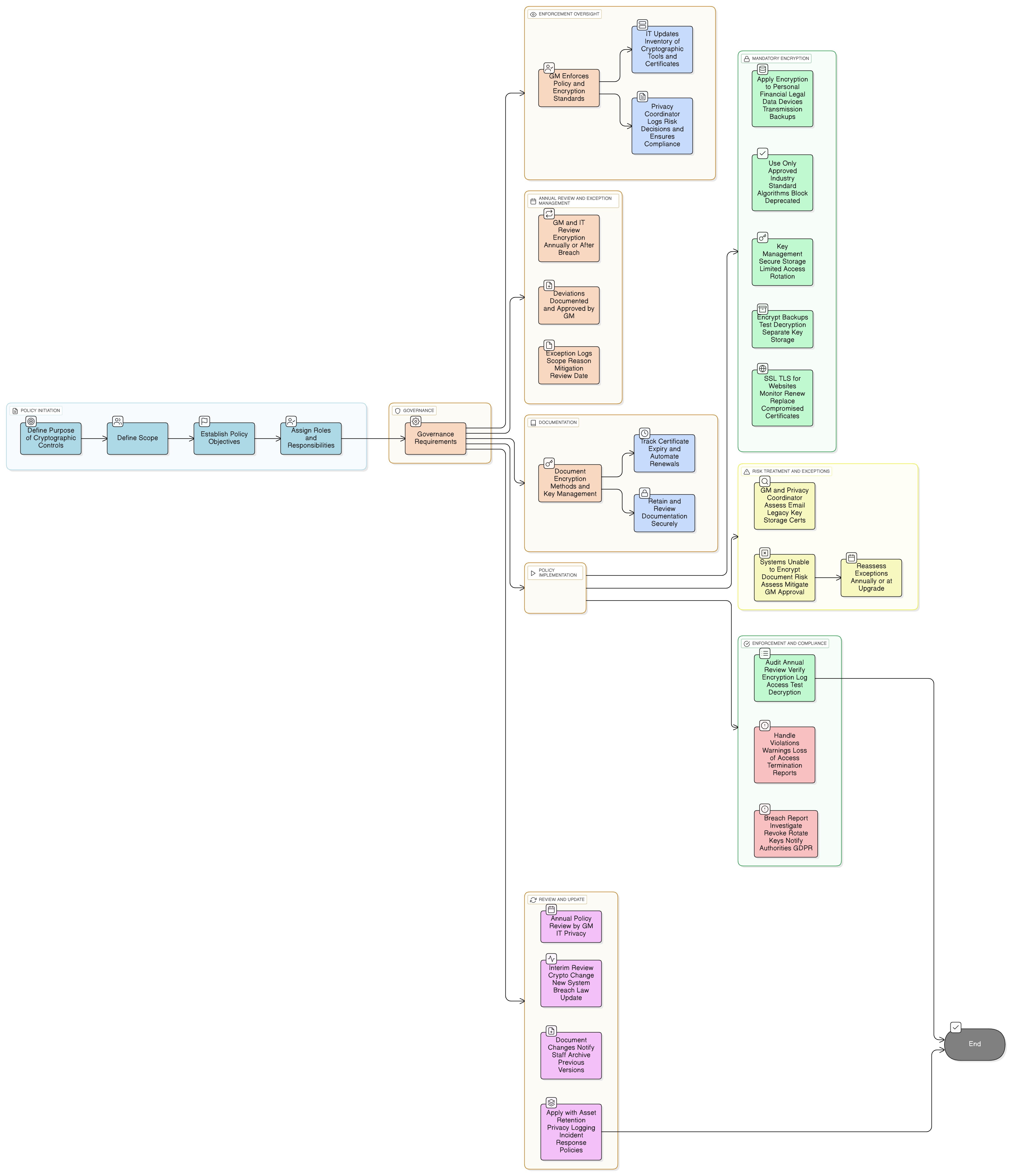

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito e regole di ingaggio

Ruoli e responsabilità (orientati alle PMI)

Controlli di gestione delle chiavi

Gestione dei sistemi di backup e dei certificati

Requisiti sugli algoritmi di cifratura

Trattamento del rischio e gestione delle eccezioni

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

Politiche correlate

Politica di gestione degli asset - PMI

Garantisce che la cifratura sia applicata agli asset classificati durante archiviazione, trasferimento e smaltimento.

Politica di conservazione e smaltimento dei dati - PMI

Definisce i periodi di conservazione e richiede archiviazione cifrata dei dati fino alla cancellazione sicura.

Politica di protezione dei dati e privacy - PMI

Allinea la cifratura ai principi di protezione dei dati e alle aspettative normative ai sensi dell’Articolo 32 del GDPR.

Politica di registrazione e monitoraggio - PMI

Richiede registrazione di audit dell’uso delle chiavi, dei fallimenti di cifratura e delle scadenze dei certificati a fini di evidenze dell’audit.

Politica di risposta agli incidenti (P30) - PMI

Definisce escalation, contenimento e procedure di notifica quando la cifratura fallisce o le chiavi risultano compromesse.

Informazioni sulle Policy Clarysec - Politica sui controlli crittografici - PMI

Le politiche di sicurezza generiche sono spesso costruite per grandi aziende, lasciando le piccole imprese in difficoltà nell’applicare regole complesse e ruoli non definiti. Questa politica è diversa. Le nostre politiche per PMI sono progettate da zero per un’implementazione pratica in organizzazioni senza team di sicurezza dedicati. Assegniamo responsabilità ai ruoli che avete realmente, come il Direttore Generale e il vostro Fornitore di supporto IT, non a un esercito di specialisti che non avete. Ogni requisito è suddiviso in una clausola con numerazione univoca (ad es. 5.2.1, 5.2.2). Questo trasforma la politica in una checklist chiara e passo passo, rendendola facile da implementare, sottoporre ad audit e personalizzare senza riscrivere intere sezioni.

Rinnovo automatico dei certificati

Richiede il tracciamento delle scadenze dei certificati SSL/TLS e l’automazione dei rinnovi, riducendo il rischio di lacune di sicurezza.

Responsabilità chiare basate sui ruoli

Assegna e definisce i compiti di cifratura per ruoli reali delle PMI come il DG, il Fornitore di supporto IT e il Coordinatore Privacy.

Gestione delle eccezioni robusta

Documenta i rischi per i sistemi non supportati e impone mitigazioni, riesami e approvazioni per ogni eccezione.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto PMI completo

Risparmia il 78%Ottieni tutte le 37 policy PMI per €399, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto PMI completo →