Översikt

Denna policy fastställer omfattande, SME-fokuserade krav för kryptering, nyckelhantering, säkerhetskopior och certifikathantering och säkerställer regelefterlevnad med ISO/IEC 27001:2022 och regelverk som GDPR, NIS2 och DORA.

End-to-End-kryptering

Föreskriver kryptering för alla känsliga affärs-, person- och finansiella data i vila och under överföring.

Säker nyckelhantering

Kräver säker lagring av kryptografiska nycklar, åtkomstkontroll och regelbunden rotation.

SME-anpassad policy

Utformad för små företag utan dedikerade IT- och säkerhetsteam och säkerställer regelefterlevnad.

Förenlig med regelverk

Anpassad till ISO/IEC 27001:2022, GDPR, NIS2, DORA och COBIT-säkerhetsstandarder.

Läs fullständig översikt

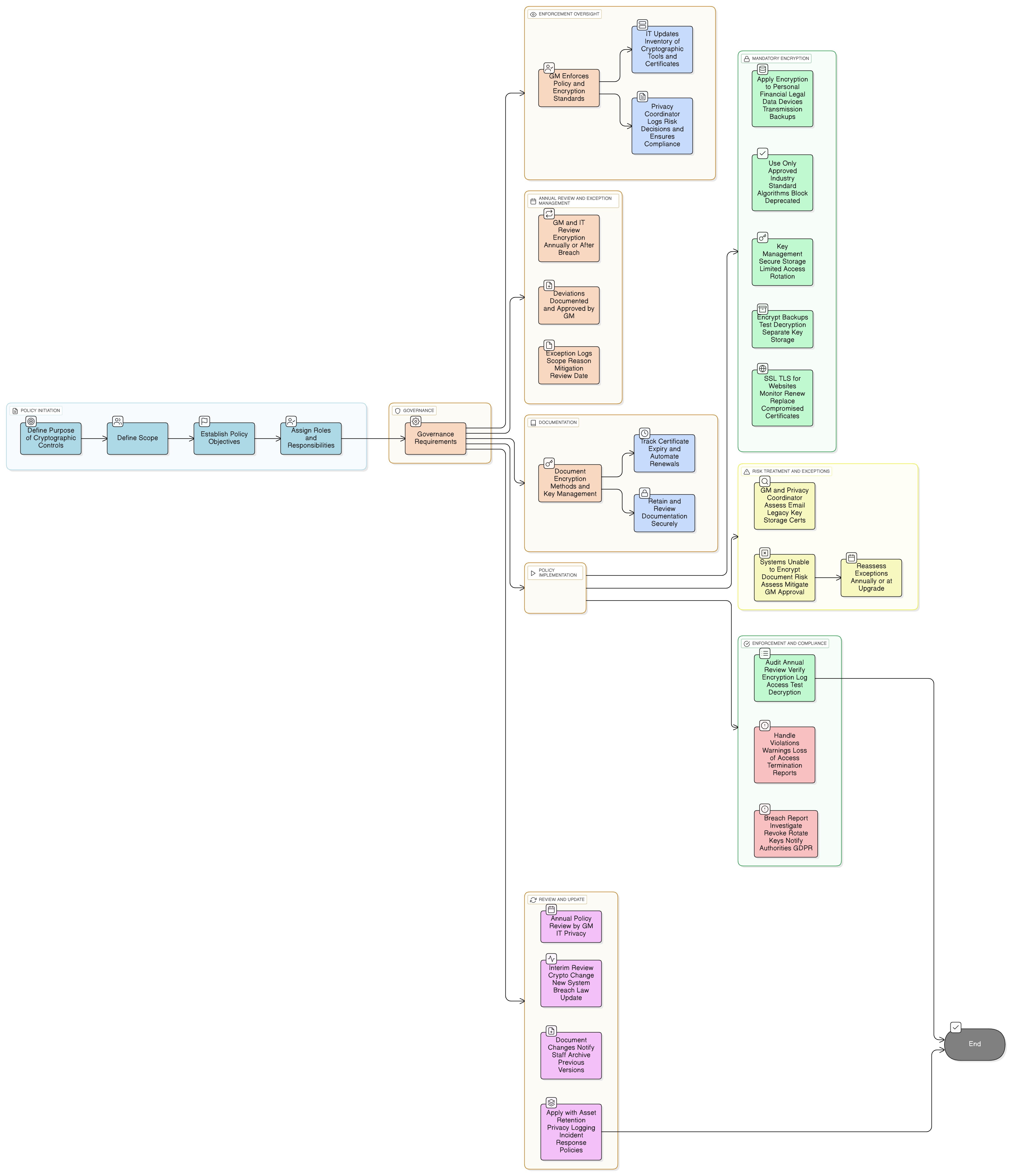

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och regler för samverkan

Roller och ansvar (SME-fokuserat)

Kontroller för nyckelhantering

Hantering av säkerhetskopior och certifikat

Krav på krypteringsalgoritmer

Riskbehandling och undantagshantering

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

Relaterade policyer

Tillgångshanteringspolicy – SME

Säkerställer att kryptering tillämpas på klassificerade tillgångar vid lagring, överföring och bortskaffning.

Datalagrings- och bortskaffningspolicy – SME

Definierar lagringsperioder och kräver krypterad lagring av data tills de raderas på ett säkert sätt.

Dataskydds- och integritetspolicy – SME

Anpassar kryptering till dataskyddsprinciper och regulatoriska förväntningar enligt GDPR artikel 32.

Loggnings- och övervakningspolicy – SME

Kräver revisionsloggning av nyckelanvändning, krypteringsfel och certifikatutgångar för revisionsändamål.

Policy för incidenthantering (P30) – SME

Beskriver eskalering, begränsning och notifieringsprocedurer när kryptering misslyckas eller nycklar komprometteras.

Om Clarysecs policyer - Policy för kryptografiska kontroller – SME

Generiska säkerhetspolicyer är ofta byggda för stora företag, vilket gör att små företag får svårt att tillämpa komplexa regler och otydliga roller. Denna policy är annorlunda. Våra SME-policyer är utformade från grunden för praktiskt införande i organisationer utan dedikerade säkerhetsteam. Vi tilldelar ansvar till de roller ni faktiskt har, som den verkställande chefen och er IT-leverantör, inte en armé av specialister som ni inte har. Varje krav är uppdelat i en unikt numrerad klausul (t.ex. 5.2.1, 5.2.2). Det gör policyn till en tydlig, steg-för-steg-checklista som är enkel att införa, revidera och anpassa utan att skriva om hela avsnitt.

Automatiserad certifikatförnyelse

Kräver statusuppföljning av utgång av SSL/TLS-certifikat och automatisering av förnyelser, vilket minskar risken för säkerhetsluckor.

Tydligt rollbaserat ansvar

Tilldelar och definierar krypteringsuppgifter för faktiska SME-roller som GM, IT-leverantör och dataskyddssamordnare.

Robust undantagshantering

Dokumenterar risker för system utan stöd och kräver riskreducerande skyddsåtgärder, granskningar och godkännanden för varje undantag.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga SMF-paketet

Spara 78%Få alla 37 SMF-policyer för €399, istället för €1 813 om du köper separat.

Visa fullständigt SMF-paket →