Overzicht

Dit beleid stelt uitgebreide, op SME gerichte eisen vast voor encryptie, sleutelbeheer, back-upsystemen en certificaatbeheer, en waarborgt naleving van ISO/IEC 27001:2022 en regelgeving zoals GDPR, NIS2 en DORA.

End-to-end encryptie

Verplicht encryptie voor alle gevoelige bedrijfs-, persoonlijke en financiële gegevens in rust en tijdens transport.

Beveiliging van sleutelbeheer

Vereist veilige opslag van cryptografische sleutels, toegangscontrole en routinematige rotatie.

SME-vriendelijk beleid

Ontworpen voor kleine bedrijven zonder toegewijde IT-teams, met borging van naleving van de regelgeving.

In overeenstemming met regelgeving

In lijn met ISO/IEC 27001:2022, GDPR, NIS2, DORA en COBIT-beveiligingsnormen.

Volledig overzicht lezen

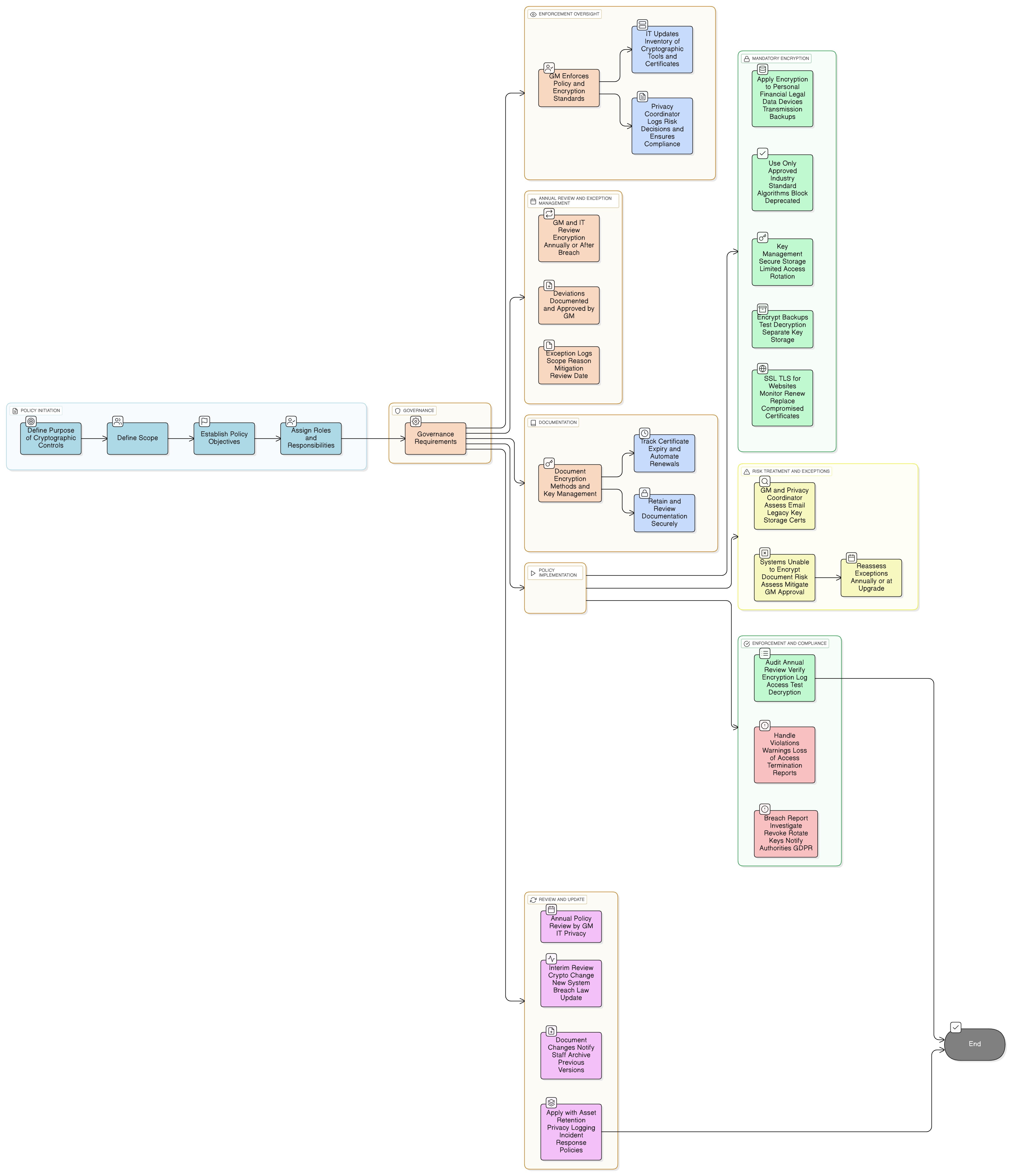

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Toepassingsgebied en spelregels

Rollen en verantwoordelijkheden (SME-gericht)

Beheersmaatregelen voor sleutelbeheer

Back-up- en certificaatbeheer

Eisen voor encryptie-algoritmen

Risicobehandeling en afhandeling van uitzonderingen

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

Gerelateerde beleidsregels

Asset Management Policy-SME

Waarborgt dat encryptie wordt toegepast op geclassificeerde bedrijfsmiddelen tijdens opslag, overdracht en afvoer.

Data Retention And Disposal Policy-SME

Definieert bewaartermijnen en vereist versleutelde opslag van gegevens totdat deze veilig worden verwijderd.

Data Protection And Privacy Policy-SME

Brengt encryptie in lijn met beginselen van gegevensbescherming en regelgevende verwachtingen onder GDPR, artikel 32.

Logging And Monitoring Policy-SME

Vereist logging van sleutelgebruik, encryptiefouten en certificaatverlopen voor auditdoeleinden.

Incident Response Policy-SME

Beschrijft escalatie, indamming en meldingsprocedures wanneer encryptie faalt of sleutels worden gecompromitteerd.

Over Clarysec-beleidsdocumenten - Beleid inzake cryptografische beheersmaatregelen - SME

Generieke beveiligingsbeleidslijnen zijn vaak gebouwd voor grote ondernemingen, waardoor kleine bedrijven moeite hebben om complexe regels en onduidelijke rollen toe te passen. Dit beleid is anders. Onze SME-beleidslijnen zijn vanaf de basis ontworpen voor praktische implementatie in organisaties zonder toegewijde beveiligingsteams. We wijzen verantwoordelijkheden toe aan de rollen die u daadwerkelijk heeft, zoals de algemeen directeur en uw IT-provider, niet aan een leger van specialisten dat u niet heeft. Elke eis is opgesplitst in een uniek genummerde clausule (bijv. 5.2.1, 5.2.2). Dit maakt het beleid tot een duidelijke, stapsgewijze checklist, waardoor het eenvoudig is om te implementeren, te auditen en aan te passen zonder hele secties te herschrijven.

Geautomatiseerde certificaatvernieuwing

Vereist het opvolgen van SSL/TLS-certificaatverlopen en het automatiseren van vernieuwingen, waardoor het risico op beveiligingshiaten afneemt.

Duidelijke rolgebaseerde bevoegdheid en verantwoordingsplicht

Wijst encryptietaken toe en definieert deze voor daadwerkelijke SME-rollen zoals de GM, IT-provider en Privacy Coordinator.

Robuuste afhandeling van uitzonderingen

Documenteert risico's voor niet-ondersteunde systemen en verplicht mitigerende maatregelen, herzieningen en goedkeuringen voor elke uitzondering.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige KMO-pakket

Bespaar 78%Ontvang alle 37 KMO-beleidsregels voor €399, in plaats van €1.813 afzonderlijk.

Bekijk volledig KMO-pakket →