Aperçu

Cette politique définit des exigences complètes, adaptées aux PME, en matière de chiffrement, de gestion des clés, de systèmes de sauvegarde et de gestion des certificats, afin d’assurer la conformité à ISO/IEC 27001:2022 et à des réglementations telles que le RGPD, NIS2 et DORA.

Chiffrement de bout en bout

Impose le chiffrement pour toutes les données métier, personnelles et financières sensibles au repos et en transit.

Sécurité de la gestion des clés

Exige un stockage sécurisé des clés cryptographiques, le contrôle d'accès et une rotation régulière.

Politique adaptée aux PME

Conçue pour les petites entreprises sans équipes informatiques dédiées, garantissant la conformité réglementaire.

Conforme aux réglementations

S’aligne sur les normes de sécurité ISO/IEC 27001:2022, RGPD, NIS2, DORA et COBIT.

Lire l'aperçu complet

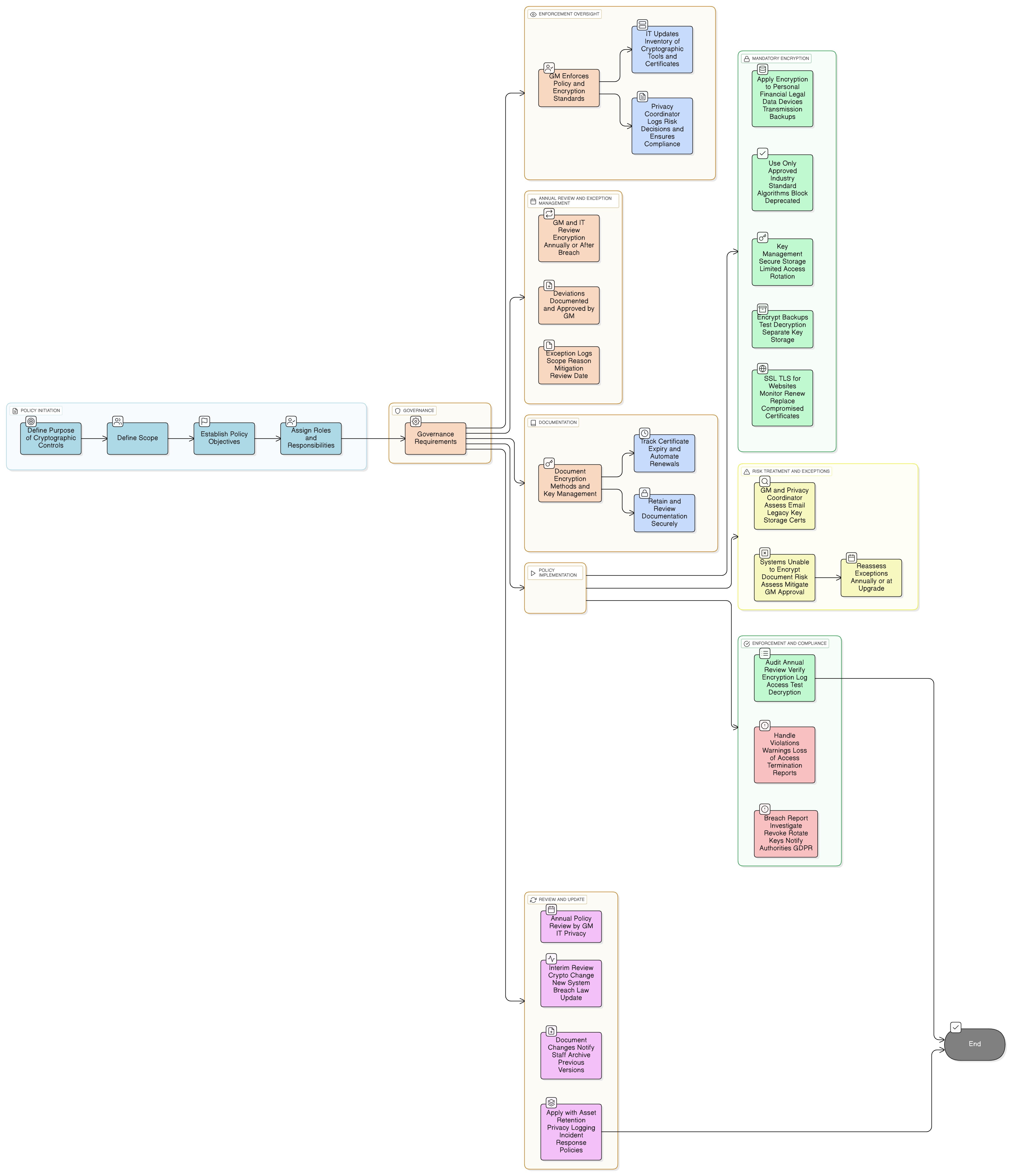

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Champ d’application et règles d’engagement

Rôles et responsabilités (axés PME)

Contrôles de gestion des clés

Gestion des systèmes de sauvegarde et des certificats

Exigences relatives aux algorithmes de chiffrement

Traitement des risques et gestion des exceptions

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

Politiques associées

Politique de gestion des actifs - PME

Garantit que le chiffrement est appliqué aux actifs classifiés lors du stockage, du transfert et de l’élimination.

Politique de conservation et d’élimination des données - PME

Définit les durées de conservation et exige un stockage chiffré des données jusqu’à leur suppression sécurisée.

Politique de protection des données et de confidentialité - PME

Aligne le chiffrement sur les principes de protection des données et les attentes réglementaires au titre de l’article 32 du RGPD.

Politique de journalisation et de surveillance - PME

Exige la journalisation de l’utilisation des clés, des défaillances de chiffrement et des expirations de certificats à des fins d’audit.

Politique de réponse aux incidents - PME

Détaille les procédures d’escalade, de confinement et de notification lorsque le chiffrement échoue ou que des clés sont compromises.

À propos des politiques Clarysec - Politique de contrôles cryptographiques - PME

Les politiques de sécurité génériques sont souvent conçues pour de grandes entreprises, ce qui laisse les petites structures en difficulté pour appliquer des règles complexes et des rôles non définis. Cette politique est différente. Nos politiques PME sont conçues dès le départ pour une mise en œuvre pratique dans des organisations sans équipes de sécurité dédiées. Nous attribuons les responsabilités aux rôles que vous avez réellement, comme le Directeur général et votre prestataire informatique, et non à une armée de spécialistes que vous n’avez pas. Chaque exigence est décomposée en une clause numérotée de manière unique (par ex. 5.2.1, 5.2.2). Cela transforme la politique en une liste de contrôle claire, étape par étape, facilitant la mise en œuvre, la préparation à l’audit et la personnalisation sans réécrire des sections entières.

Renouvellement automatisé des certificats

Exige le suivi des expirations des certificats SSL/TLS et l’automatisation des renouvellements, réduisant le risque de lacunes de sécurité.

Responsabilisation claire basée sur les rôles

Attribue et définit les responsabilités de chiffrement pour des rôles réels de PME comme le DG, le prestataire informatique et le Coordinateur Protection des données.

Gestion robuste des exceptions

Documente les risques pour les systèmes non pris en charge et impose des mesures d’atténuation, des revues et des approbations pour chaque exception.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack PME complet

Économisez 78%Obtenez les 37 politiques PME pour €399, au lieu de €1 813 à l'unité.

Voir le Pack PME complet →