Übersicht

Die Richtlinie für sichere Kommunikation und Multi-Faktor-Authentifizierung definiert verbindliche Anforderungen für die Nutzung von Multi-Faktor-Authentifizierung und verschlüsselten Kommunikationskanälen in der gesamten Organisation, um sensible Informationen zu schützen, die Zugangskontrolle zu stärken und NIS2, ISO/IEC und weitere regulatorische Standards einzuhalten, während sichere Notfallsysteme und eine fortlaufende Benutzersensibilisierung gewährleistet werden.

Erzwingt sichere Kommunikation

Schreibt Verschlüsselung und zugelassene sichere Kanäle für Sprache, Video und Messaging vor und schützt sensible Informationen vor Abfangen.

Verpflichtende Multi-Faktor-Authentifizierung

Erfordert Multi-Faktor-Authentifizierung für jeden Zugriff auf Systeme, einschließlich privilegierter und Fernzugriff-Benutzer, um das Risiko eines unbefugten Zugriffs deutlich zu reduzieren.

Schutzmaßnahmen für Notfallkommunikation

Sichert Notfallsysteme ab und schreibt regelmäßige Tests vor, damit Krisenkommunikation geschützt und verfügbar bleibt.

Umfassende Benutzerschulung

Bietet regelmäßige Schulungen zur Nutzung sicherer Kanäle, zu Best Practices der Multi-Faktor-Authentifizierung und zur Identifizierung unsicherer Optionen für alle Benutzer.

Vollständige Übersicht lesen

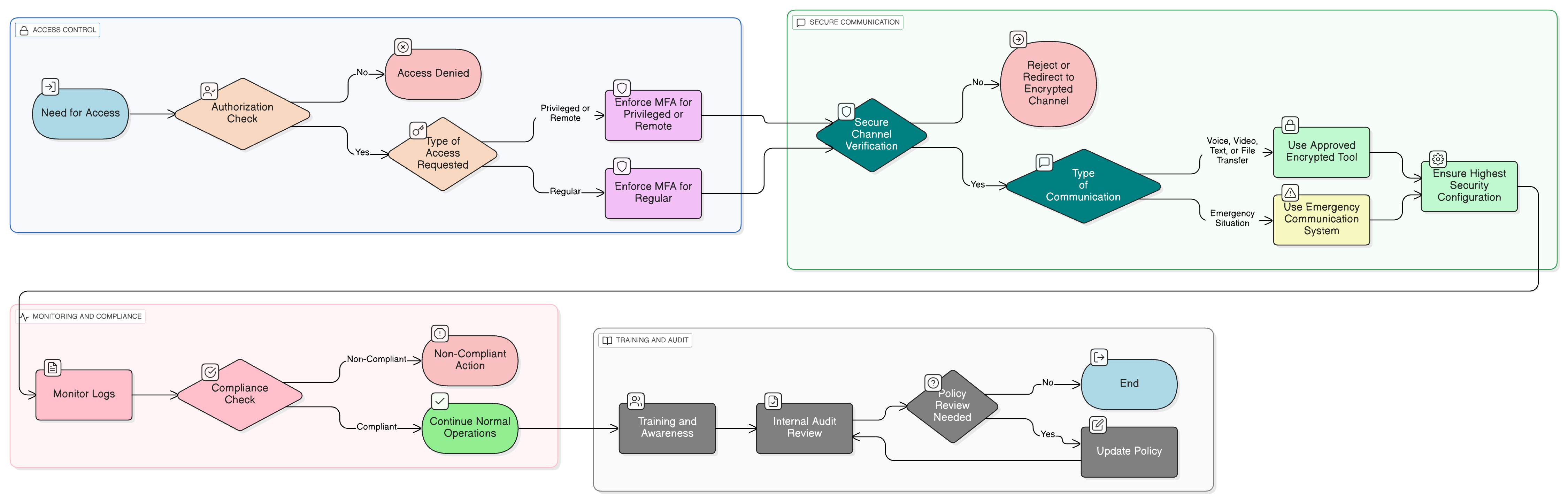

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Anforderungen an die Implementierung von Multi-Faktor-Authentifizierung

Kontrollen für sichere Kommunikationskanäle

Sicherheit privilegierter Konten

Schutzmaßnahmen für Notfallkommunikation

Anforderungen an Benutzersensibilisierung und Schulung

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Informationssicherheitsleitlinie

Schreibt organisationsweite Schutzmaßnahmen für Authentifizierung und Kommunikation vor.

Zugriffskontrollrichtlinie

Etabliert Zugriffsgovernance, die durch Multi-Faktor-Authentifizierung in P38 durchgesetzt wird.

Richtlinie zur Benutzerkonten- und Berechtigungsverwaltung

Verknüpft Multi-Faktor-Authentifizierung mit dem Zugriffslebenszyklus privilegierter Zugriffe.

Richtlinie zu kryptografischen Kontrollen

Stellt zugelassene Kryptografie-/Schlüsselverwaltung für sichere Kommunikation bereit.

Richtlinie zur Netzwerksicherheit

Sichert Übertragungskanäle ab, die für Sprache/Video/Messaging genutzt werden.

Protokollierungs- und Überwachungsrichtlinie

Überwacht Authentifizierungsereignisse und die Nutzung sicherer Kanäle.

Richtlinie zur Business Continuity und Notfallwiederherstellung

Sichert Notfallkommunikation während Krisen ab.

Informationssicherheits-Sensibilisierungs- und Schulungsrichtlinie

Schult Benutzer zu Multi-Faktor-Authentifizierung und Passworthygiene für Kommunikationskanäle.

Über Clarysec-Richtlinien - Richtlinie für sichere Kommunikation und Multi-Faktor-Authentifizierung

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheit durch lange Absätze und nicht definierte Rollen. Diese Richtlinie ist darauf ausgelegt, das operative Rückgrat Ihres Sicherheitsprogramms zu sein. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich Chief Information Security Officer (CISO), IT- und Informationssicherheitsteams und relevanten Ausschüssen, und stellen so klare Verantwortlichkeit sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, ermöglicht Audits gegen spezifische Kontrollen und erlaubt eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – und verwandelt sie von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

Eng integrierte regulatorische Ausrichtung

Erfüllt NIS2, DSGVO, DORA und ISO/IEC-Normen für Authentifizierung und Kommunikationssicherheit und schließt Compliance-Lücken für Unternehmen.

Definierte Verantwortlichkeit für jede Rolle

Weist explizite Verantwortlichkeiten dem Chief Information Security Officer (CISO), IT und Notfallreaktionskoordinatoren zu und stellt klare, durchsetzbare Sicherheitsprozesse sicher.

Schließung von Lücken bei Kontrollen für Notfallkanäle

Erweitert Kontrollen auf Notfallkommunikation und verlangt regelmäßige Übungen sowie sicheren Zugriff und schließt eine traditionelle Richtlinienschwäche.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →