Aperçu

La Politique de communications sécurisées et d’authentification multifacteur définit des exigences obligatoires pour l’utilisation de l’authentification multifacteur et des canaux chiffrés au sein de l’organisation afin de protéger les informations sensibles, renforcer le contrôle d’accès et se conformer à NIS2, ISO/IEC et à d’autres normes réglementaires, tout en garantissant des systèmes d’urgence sécurisés et une sensibilisation continue des utilisateurs.

Impose des communications sécurisées

Impose le chiffrement et des canaux chiffrés approuvés pour la voix, la vidéo et la messagerie, protégeant les informations sensibles contre l’interception.

Authentification multifacteur obligatoire

Exige l’authentification multifacteur pour tout accès aux systèmes, y compris pour les utilisateurs à privilèges élevés et l’accès à distance, afin de réduire significativement le risque d’accès non autorisé.

Mesures de protection des communications d’urgence

Sécurise les systèmes d’urgence et impose des tests et des validations périodiques afin de garantir que les communications de crise restent protégées et disponibles.

Formation complète des utilisateurs

Fournit une formation obligatoire régulière sur l’utilisation des canaux chiffrés, les bonnes pratiques d’authentification multifacteur et l’identification des options non sécurisées pour tous les utilisateurs.

Lire l'aperçu complet

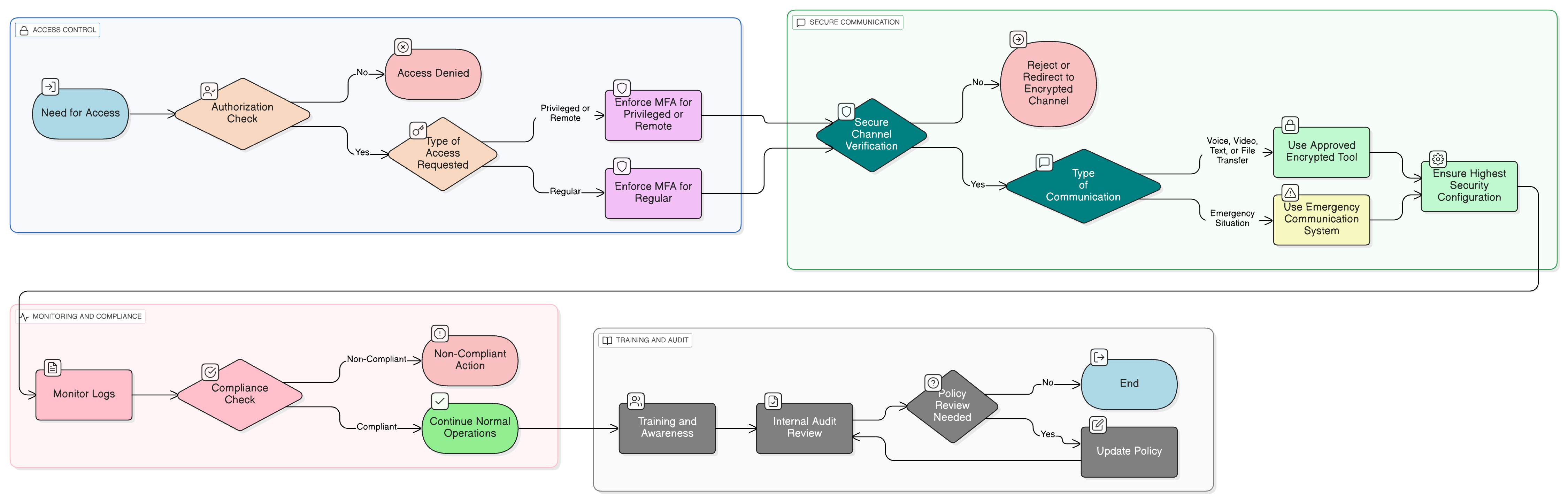

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Périmètre et règles d’engagement

Exigences de mise en œuvre de l’authentification multifacteur

Contrôles des canaux chiffrés

Sécurité des comptes à privilèges

Mesures de protection des communications d’urgence

Exigences de sensibilisation et de formation des utilisateurs

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

Politiques associées

Politique de sécurité de l’information

Impose des mesures de protection de l’authentification et des communications à l’échelle de l’entreprise.

Politique de contrôle d’accès

Établit la gouvernance des accès que l’authentification multifacteur dans P38 met en application.

Politique de gestion des comptes utilisateurs et des privilèges

Lie l’authentification multifacteur au cycle de vie des accès à privilèges.

Politique de contrôles cryptographiques

Fournit la cryptographie approuvée et la gestion des clés pour des communications sécurisées.

Politique de sécurité des réseaux

Sécurise les canaux de transport utilisés par la voix/la vidéo/la messagerie.

Politique de journalisation et de surveillance

Surveille les événements d’authentification et l’utilisation des canaux sécurisés.

Politique de continuité d’activité et de reprise après sinistre

Sécurise les communications d’urgence pendant les crises.

Politique de sensibilisation et de formation à la sécurité de l’information

Forme les utilisateurs à l’authentification multifacteur et à l’hygiène des canaux.

À propos des politiques Clarysec - Politique de communications sécurisées et d’authentification multifacteur

Une gouvernance de la sécurité efficace exige plus que des mots ; elle requiert de la clarté, de la responsabilité et une structure qui s’adapte à votre organisation. Les modèles génériques échouent souvent, créant de l’ambiguïté avec de longs paragraphes et des rôles non définis. Cette politique est conçue pour être l’épine dorsale opérationnelle de votre programme de sécurité. Nous attribuons des responsabilités aux rôles spécifiques présents dans une entreprise moderne, notamment le Responsable de la sécurité des systèmes d’information (RSSI), les équipes informatiques et de sécurité, et les comités pertinents, afin d’assurer une responsabilité claire. Chaque exigence est une clause numérotée de manière unique (p. ex., 5.1.1, 5.1.2). Cette structure atomique rend la politique facile à mettre en œuvre, à auditer par rapport à des contrôles spécifiques et à personnaliser en toute sécurité sans affecter l’intégrité du document, la transformant d’un document statique en un cadre dynamique et exploitable.

Alignement réglementaire étroitement intégré

Répond à NIS2, GDPR, DORA et aux normes ISO/IEC pour l’authentification et la sécurité des communications, comblant les écarts de conformité pour les entreprises.

Responsabilité définie pour chaque rôle

Attribue des responsabilités explicites au Responsable de la sécurité des systèmes d’information (RSSI), à l’IT et aux coordinateurs de réponse, garantissant des processus de sécurité clairs et applicables.

Contrôles des canaux d’urgence comblant les lacunes

Étend les contrôles aux communications d’urgence, exigeant des exercices périodiques et un accès sécurisé, comblant une faiblesse traditionnelle des politiques.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack Entreprise complet

Économisez 67%Obtenez les 37 politiques Entreprise pour €599, au lieu de €1 813 à l'unité.

Voir le Pack Entreprise complet →