Panoramica

La Politica per le comunicazioni sicure e l'autenticazione a più fattori definisce requisiti obbligatori per l'uso dell'autenticazione a più fattori (MFA) e di canali di comunicazione cifrati in tutta l'organizzazione, al fine di proteggere le informazioni sensibili, rafforzare il controllo degli accessi e rispettare NIS2, ISO/IEC e altri standard normativi, garantendo al contempo sistemi di emergenza sicuri e una consapevolezza continua degli utenti.

Applica comunicazioni sicure

Impone la cifratura e canali sicuri approvati per voce, video e messaggistica, proteggendo le informazioni sensibili dall'intercettazione.

Autenticazione a più fattori obbligatoria

Richiede l'autenticazione a più fattori (MFA) per tutti gli accessi ai sistemi, inclusi utenti privilegiati e accesso remoto, per ridurre in modo significativo il rischio di accesso non autorizzato.

Misure di salvaguardia per le comunicazioni di emergenza

Protegge i sistemi di emergenza e impone test periodici per garantire che le comunicazioni in caso di crisi rimangano protette e disponibili.

Formazione completa per gli utenti

Fornisce formazione regolare sull'uso dei canali sicuri, sulle migliori pratiche di autenticazione a più fattori (MFA) e sull'identificazione delle opzioni non sicure per tutti gli utenti.

Leggi panoramica completa

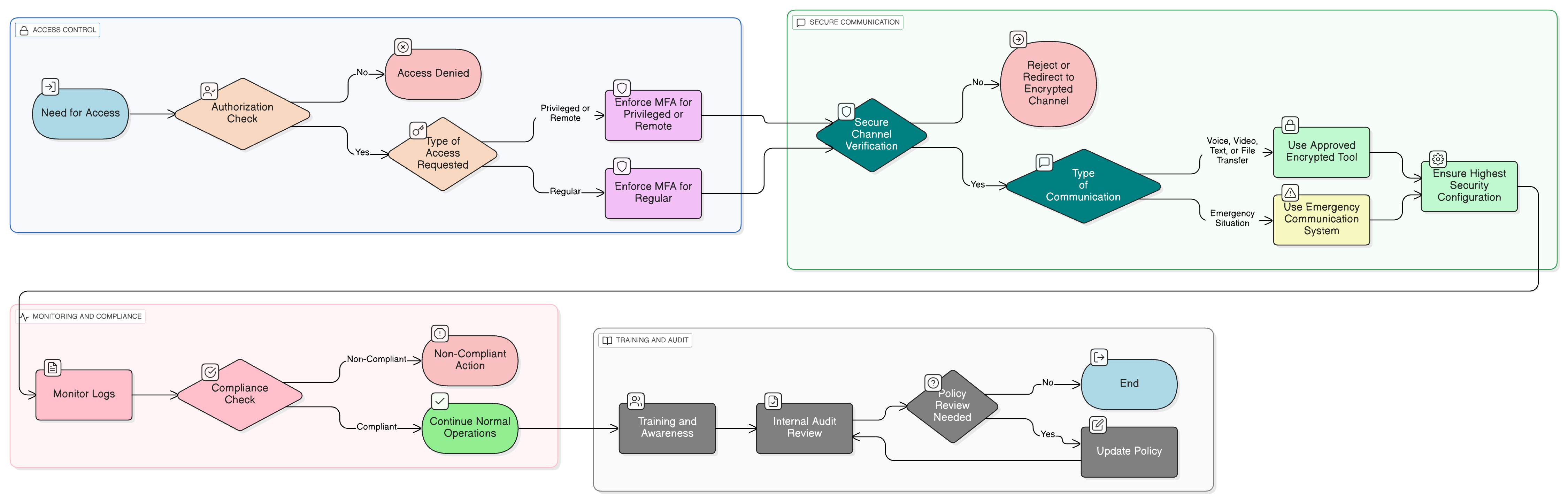

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito di applicazione e regole di ingaggio

Requisiti di implementazione dell'autenticazione a più fattori (MFA)

Controlli dei canali di comunicazione sicuri

Sicurezza degli account privilegiati

Misure di salvaguardia per le comunicazioni di emergenza

Requisiti di consapevolezza e formazione degli utenti

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

Politiche correlate

Politica per la sicurezza delle informazioni

Impone misure di salvaguardia di autenticazione e comunicazioni a livello aziendale.

Politica di controllo degli accessi

Stabilisce la governance degli accessi che l'autenticazione a più fattori (MFA) in P38 applica.

Politica di gestione degli account utente e dei privilegi

Collega l'autenticazione a più fattori (MFA) al ciclo di vita degli accessi privilegiati.

Politica sui controlli crittografici

Fornisce crittografia approvata/gestione delle chiavi per comunicazioni sicure.

Politica di sicurezza della rete

Protegge i canali di trasporto utilizzati da voce/video/messaggistica.

Politica di registrazione e monitoraggio

Monitora gli eventi di autenticazione e l'uso dei canali sicuri.

Politica di continuità operativa e ripristino in caso di disastro

Protegge le comunicazioni di emergenza durante le crisi.

Politica di consapevolezza e formazione sulla sicurezza delle informazioni

Forma gli utenti su autenticazione a più fattori (MFA) e igiene dei canali.

Informazioni sulle Policy Clarysec - Politica per le comunicazioni sicure e l'autenticazione a più fattori

Una governance della sicurezza efficace richiede più che semplici dichiarazioni: richiede chiarezza, responsabilità e una struttura che cresca con l'organizzazione. I modelli generici spesso falliscono, creando ambiguità con paragrafi lunghi e ruoli non definiti. Questa politica è progettata per essere la spina dorsale operativa del programma di sicurezza. Assegniamo responsabilità ai ruoli specifici presenti in un'impresa moderna, inclusi il Responsabile della sicurezza delle informazioni (CISO), i team IT e di sicurezza delle informazioni e i comitati pertinenti, garantendo una chiara responsabilità. Ogni requisito è una clausola numerata in modo univoco (ad es. 5.1.1, 5.1.2). Questa struttura atomica rende la politica facile da implementare, da verificare rispetto a controlli specifici e da personalizzare in sicurezza senza compromettere l'integrità del documento, trasformandola da documento statico a framework dinamico e attuabile.

Allineamento normativo strettamente integrato

Soddisfa NIS2, GDPR, DORA e standard ISO/IEC per la sicurezza di autenticazione e comunicazione, colmando le lacune di conformità per le imprese.

Responsabilità definita per ogni ruolo

Assegna responsabilità esplicite al Responsabile della sicurezza delle informazioni (CISO), all'IT e ai coordinatori della risposta, garantendo processi di sicurezza chiari e applicabili.

Controlli dei canali di emergenza per colmare le lacune

Estende i controlli alle comunicazioni di emergenza, richiedendo esercitazioni periodiche e accesso sicuro, colmando una debolezza tradizionale delle politiche.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto Enterprise completo

Risparmia il 67%Ottieni tutte le 37 policy Enterprise per €599, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto Enterprise completo →