Przegląd

Polityka bezpiecznej komunikacji i uwierzytelniania wieloskładnikowego definiuje obowiązkowe wymagania dotyczące stosowania uwierzytelniania wieloskładnikowego oraz szyfrowanych kanałów komunikacji w całej organizacji w celu ochrony poufnych informacji, wzmocnienia kontroli dostępu oraz spełnienia wymogów NIS2, ISO/IEC i innych norm regulacyjnych, przy jednoczesnym zapewnieniu bezpiecznych systemów awaryjnych i stałej świadomości użytkowników.

Egzekwuje bezpieczną komunikację

Nakazuje szyfrowanie oraz zatwierdzone szyfrowane kanały dla komunikacji głosowej, wideo i wiadomości, chroniąc poufne informacje przed przechwyceniem.

Obowiązkowe uwierzytelnianie wieloskładnikowe

Wymaga uwierzytelniania wieloskładnikowego dla każdego dostępu do systemów, w tym dla użytkowników uprzywilejowanych i użytkowników z dostępem zdalnym, aby znacząco ograniczyć ryzyko nieuprawnionego dostępu.

Zabezpieczenia komunikacji awaryjnej

Zabezpiecza systemy awaryjne i nakazuje okresowe testowanie, aby zapewnić, że komunikacja kryzysowa pozostaje chroniona i dostępna.

Kompleksowe szkolenia użytkowników

Zapewnia regularne szkolenia dotyczące korzystania z bezpiecznych kanałów, najlepszych praktyk uwierzytelniania wieloskładnikowego oraz identyfikacji niezabezpieczonych opcji dla wszystkich użytkowników.

Czytaj pełny przegląd

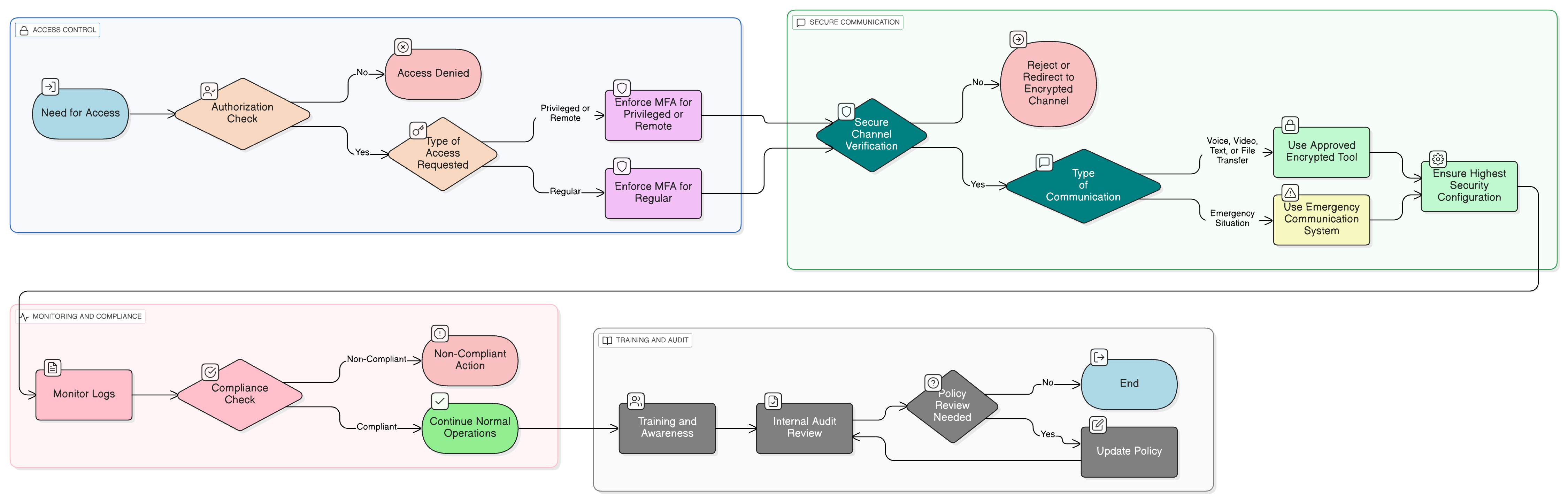

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Wymagania wdrożenia uwierzytelniania wieloskładnikowego

Środki kontrolne kanałów bezpiecznej komunikacji

Bezpieczeństwo kont uprzywilejowanych

Zabezpieczenia komunikacji awaryjnej

Wymagania dotyczące świadomości użytkowników i szkoleń

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka bezpieczeństwa informacji

Nakazuje w całym przedsiębiorstwie zabezpieczenia uwierzytelniania i komunikacji.

Polityka kontroli dostępu

Ustanawia nadzór nad dostępem, który uwierzytelnianie wieloskładnikowe w P38 egzekwuje.

Polityka zarządzania kontami użytkowników i uprawnieniami

Wiąże uwierzytelnianie wieloskładnikowe z cyklem życia dostępu uprzywilejowanego.

Polityka kontroli kryptograficznych

Zapewnia zatwierdzoną kryptografię/zarządzanie kluczami dla bezpiecznej komunikacji.

Polityka bezpieczeństwa sieci

Zabezpiecza kanały transportowe wykorzystywane przez głos/wideo/wiadomości.

Polityka rejestrowania i monitorowania

Monitoruje zdarzenia uwierzytelniania oraz użycie bezpiecznych kanałów.

Polityka ciągłości działania i odtwarzania po awarii

Zabezpiecza komunikację awaryjną podczas kryzysów.

Polityka świadomości i szkoleń w zakresie bezpieczeństwa informacji

Szkoli użytkowników w zakresie uwierzytelniania wieloskładnikowego i higieny kanałów.

O politykach Clarysec - Polityka bezpiecznej komunikacji i uwierzytelniania wieloskładnikowego

Skuteczny ład bezpieczeństwa wymaga czegoś więcej niż samych deklaracji; wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny fundament programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym dyrektora ds. bezpieczeństwa informacji (CISO), zespoły IT i bezpieczeństwa informacji oraz właściwe komitety, zapewniając jednoznaczną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Ścisłe dostosowanie do wymogów regulacyjnych

Spełnia NIS2, GDPR, DORA oraz normy ISO/IEC w zakresie bezpieczeństwa uwierzytelniania i komunikacji, domykając luki zgodności dla przedsiębiorstw.

Zdefiniowana rozliczalność dla każdej roli

Przypisuje jednoznaczne odpowiedzialności dyrektorowi ds. bezpieczeństwa informacji (CISO), IT oraz koordynatorom reagowania, zapewniając jasne, egzekwowalne procesy bezpieczeństwa.

Uzupełniające środki kontrolne kanałów awaryjnych

Rozszerza środki kontrolne na komunikację awaryjną, wymagając okresowych ćwiczeń i bezpiecznego dostępu, eliminując typową słabość polityk.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →