Overzicht

Het Beleid inzake beveiligde communicatie en multifactorauthenticatie (MFA) definieert verplichte eisen voor het gebruik van multifactorauthenticatie (MFA) en versleutelde kanalen binnen de organisatie om gevoelige informatie te beschermen, toegangscontrole te versterken en te voldoen aan NIS2, ISO/IEC en andere wettelijke verplichtingen, terwijl beveiligde noodsystemen en voortdurende bewustwording bij gebruikers worden geborgd.

Handhaaft beveiligde communicatie

Verplicht encryptie en goedgekeurde versleutelde kanalen voor spraak, video en berichten, en beschermt gevoelige informatie tegen onderschepping.

Verplichte multifactorauthenticatie

Vereist multifactorauthenticatie (MFA) voor alle toegang tot systemen, inclusief geprivilegieerde accounts en toegang op afstand, om het risico op ongeautoriseerde toegang aanzienlijk te verminderen.

Beveiligingsmaatregelen voor noodcommunicatie

Beveiligt noodsystemen en verplicht periodieke tests om te waarborgen dat crisiscommunicatie beschermd en beschikbaar blijft.

Uitgebreide gebruikerstraining

Biedt regelmatige training over het gebruik van versleutelde kanalen, beste praktijken voor multifactorauthenticatie (MFA) en het herkennen van onveilige opties voor alle gebruikers.

Volledig overzicht lezen

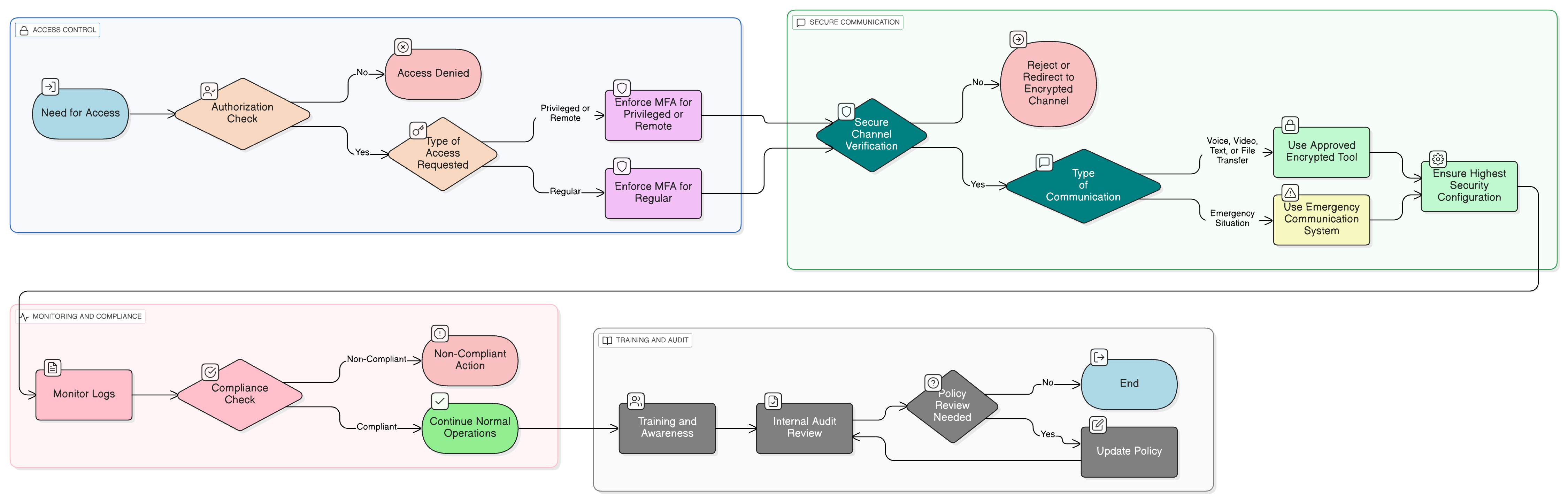

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en spelregels

Vereisten voor implementatie van multifactorauthenticatie (MFA)

Beheersmaatregelen voor versleutelde kanalen

Beveiliging van geprivilegieerde accounts

Beveiligingsmaatregelen voor noodcommunicatie

Vereisten voor gebruikersbewustwording en training

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

Gerelateerde beleidsregels

P01 Informatiebeveiligingsbeleid

Verplicht organisatiebrede authenticatie- en communicatiebeveiligingsmaatregelen.

Beleid inzake toegangscontrole

Stelt toegangsgovernance vast die multifactorauthenticatie (MFA) in P38 afdwingt.

Beleid inzake beheer van gebruikerstoegang en privileges

Koppelt multifactorauthenticatie (MFA) aan de levenscyclus van geprivilegieerde toegang.

Beleid inzake cryptografische beheersmaatregelen

Biedt goedgekeurde cryptografie/sleutelbeheer voor beveiligde communicatie.

Netwerkbeveiligingsbeleid

Beveiligt transportkanalen die worden gebruikt voor spraak/video/berichten.

Logging- en monitoringbeleid

Monitort authenticatiegebeurtenissen en gebruik van versleutelde kanalen.

Beleid inzake bedrijfscontinuïteit en disaster recovery

Beveiligt noodcommunicatie tijdens crises.

Informatiebeveiligingsbewustzijns- en opleidingsbeleid

Trainen van gebruikers over multifactorauthenticatie (MFA) en wachtwoordhygiëne voor kanalen.

Over Clarysec-beleidsdocumenten - Beleid inzake beveiligde communicatie en multifactorauthenticatie

Effectieve governance vereist meer dan alleen woorden; het vraagt om duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit door lange alinea's en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan specifieke rollen die in een moderne onderneming voorkomen, waaronder de Chief Information Security Officer (CISO), IT- en informatiebeveiligingsteams en relevante stuurgroepen, zodat er duidelijke verantwoordingsplicht is. Elke eis is een uniek genummerde bepaling (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig op maat te maken zonder de documentintegriteit aan te tasten, waardoor het van een statisch document verandert in een dynamisch, uitvoerbaar kader.

Nauw geïntegreerde afstemming op regelgeving

Voldoet aan NIS2, AVG, DORA en ISO/IEC-normen voor authenticatie en communicatiebeveiliging, en dicht nalevingshiaten voor ondernemingen.

Gedefinieerde verantwoordingsplicht voor elke rol

Wijst expliciete verantwoordelijkheden toe aan de Chief Information Security Officer (CISO), IT en coördinatoren voor noodrespons, en borgt duidelijke, afdwingbare beveiligingsprocessen.

Aanvullende beheersmaatregelen voor noodkanalen

Breidt beheersmaatregelen uit naar noodcommunicatie, met vereiste periodieke oefeningen en beveiligde toegang, en overbrugt een traditionele beleidszwakte.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →