Przegląd

Polityka korzystania z chmury (P27S) określa, w jaki sposób MŚP bezpiecznie zarządzają usługami chmurowymi i sprawują nad nimi zarządzanie, wymuszając zatwierdzanie, kontrolę dostępu, zgodność z głównymi regulacjami oraz bieżące monitorowanie, z praktycznymi rolami i odpowiedzialnościami.

Nadzór nad dostępem do chmury przyjazny dla MŚP

Definiuje jasne role i odpowiedzialności za zatwierdzanie usług chmurowych, korzystanie i monitorowanie, bez potrzeby posiadania dedykowanych zespołów IT.

Obowiązkowe zabezpieczenia techniczne

Wymusza uwierzytelnianie wieloskładnikowe, silne hasła, rejestrowanie audytowe aktywności oraz zarządzanie dostępem użytkowników dla wszystkich zatwierdzonych usług chmurowych.

Wbudowana zgodność regulacyjna

Jest zgodna z ISO/IEC 27001, GDPR, NIS2 i DORA w zakresie bezpieczeństwa usług chmurowych, rezydencji danych oraz umów z dostawcami.

Czytaj pełny przegląd

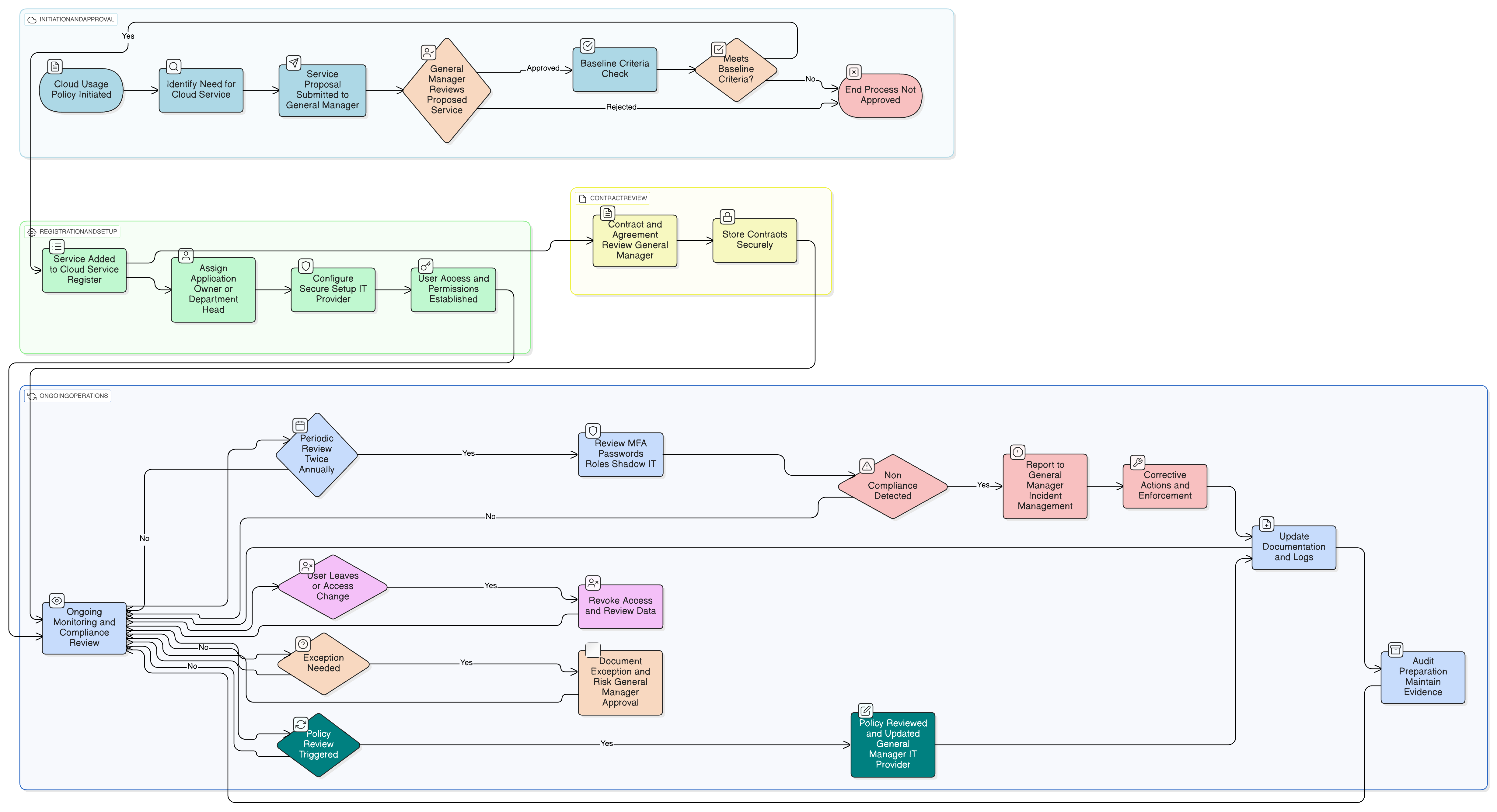

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i role dla korzystania z chmury w MŚP

Rejestr usług chmurowych i zatwierdzanie

Kontrola dostępu, uwierzytelnianie wieloskładnikowe i wymagania dotyczące haseł

Polityka retencji danych, kopie zapasowe i środki kontrolne wyjścia

Umowy z dostawcami i zgodność regulacyjna

Monitorowanie, przegląd i egzekwowanie polityki

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 28Article 32Chapter V

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka ról i odpowiedzialności w zarządzaniu – MŚP

Definiuje uprawnienia i rozliczalność za zatwierdzanie usług chmurowych oraz zarządzanie relacjami z dostawcami.

Polityka kontroli dostępu – MŚP

Wspiera bezpieczne logowanie, zarządzanie sesjami oraz cofnięcie uprawnień dostępu wymagane dla platform chmurowych.

Polityka retencji danych i utylizacji – MŚP

Określa, w jaki sposób dane oparte na chmurze obliczeniowej są archiwizowane, przechowywane i usuwane zgodnie z obowiązkami prawnymi.

Polityka ochrony danych oraz prywatności danych – MŚP

Zapewnia, że wszelkie dane osobowe przechowywane w usługach chmurowych są przetwarzane zgodnie z zasadami GDPR.

Polityka reagowania na incydenty – MŚP

Zapewnia ustrukturyzowane procedury obsługi incydentów dla incydentów bezpieczeństwa w chmurze obliczeniowej, w tym gromadzenie dowodów z audytu i powiadamianie zewnętrzne.

O politykach Clarysec - Polityka korzystania z chmury – MŚP

Ogólne polityki bezpieczeństwa są często tworzone z myślą o dużych korporacjach, przez co małe firmy mają trudności z zastosowaniem złożonych zasad i niejasno zdefiniowanych ról. Ta polityka jest inna. Nasze polityki MŚP są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów bezpieczeństwa. Przypisujemy odpowiedzialności do ról, które faktycznie posiadasz, takich jak dyrektor generalny i Twój dostawca IT, a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie ponumerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną listą kontrolną krok po kroku, co ułatwia wdrożenie, gotowość do audytu i dostosowanie bez przepisywania całych sekcji.

Śledzenie wszystkich usług chmurowych

Aktualny rejestr usług chmurowych zawiera każde zatwierdzone narzędzie, jego właściciela, miejsce przechowywania danych oraz informacje o odnowieniu lub wsparciu.

Proste zarządzanie wyjątkami

Zapewnia jasne kroki bezpiecznej obsługi wyjątków dla tymczasowych lub awaryjnych odstępstw dotyczących narzędzi chmurowych, wraz z oceną ryzyka i datami wygaśnięcia.

Polityka retencji danych i środki kontrolne eksportu

Zapewnia, że procedury kopii zapasowych, eksportu i usuwania są wdrożone dla danych krytycznych dla działalności w chmurze obliczeniowej, ograniczając ryzyko uzależnienia od dostawcy.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →