Aperçu

La Politique d’utilisation du cloud (P27S) définit comment les PME gèrent et gouvernent de manière sécurisée les services cloud, en imposant l’approbation, le contrôle d'accès, la conformité aux principales réglementations et la surveillance continue, avec des rôles et responsabilités pratiques.

Gouvernance du cloud adaptée aux PME

Définit des rôles et responsabilités clairs pour l’approbation, l’utilisation et la surveillance du cloud, sans équipes informatiques dédiées.

Contrôles de sécurité obligatoires

Impose l’authentification multifacteur, des mots de passe forts, la journalisation d’audit des activités et la gestion des accès utilisateurs pour tous les services cloud approuvés.

Conformité réglementaire intégrée

S’aligne sur ISO/IEC 27001, le RGPD, NIS2 et DORA pour la sécurité des services cloud, la résidence des données et les contrats fournisseurs.

Lire l'aperçu complet

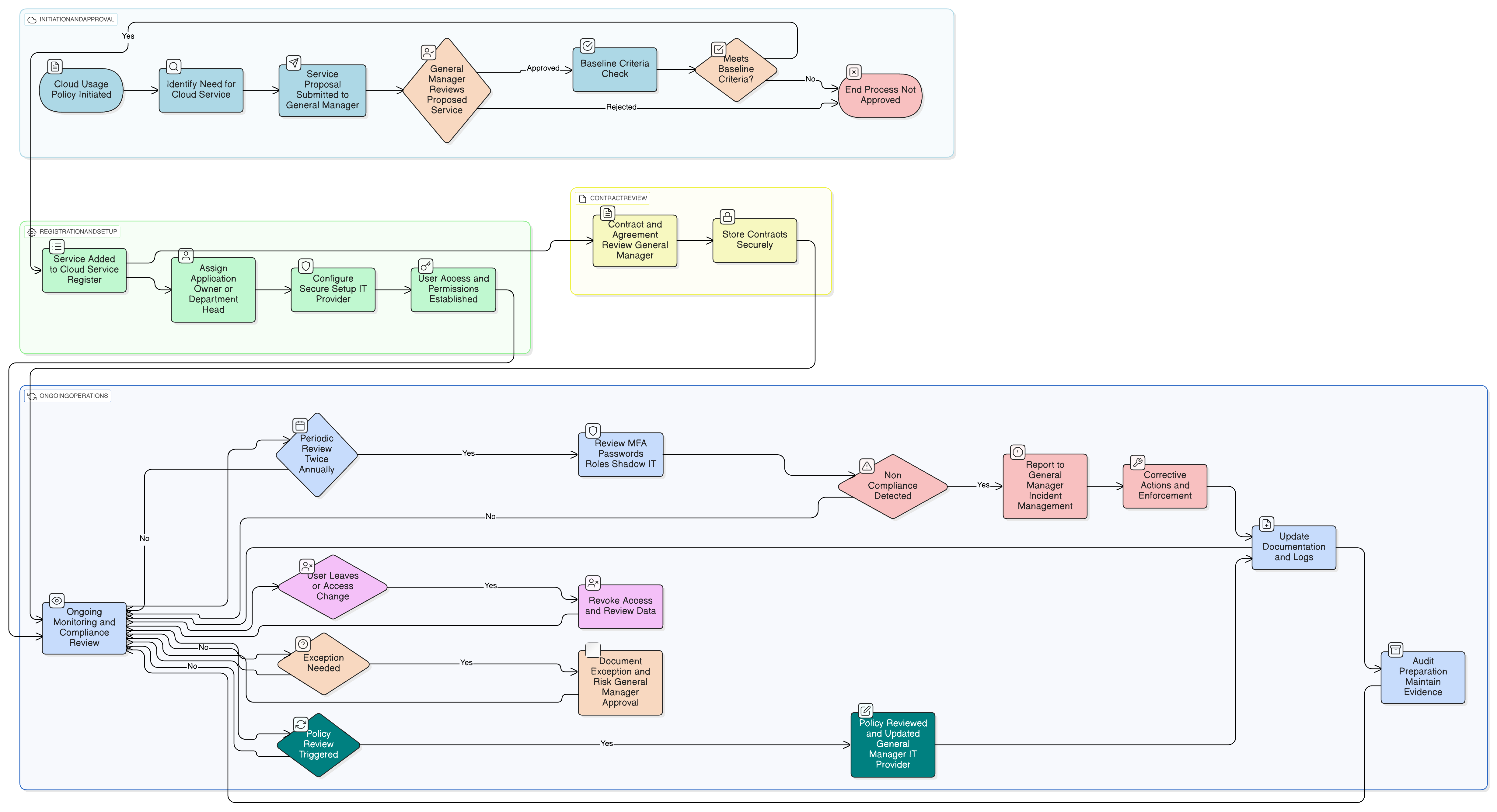

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Périmètre et rôles pour l’utilisation du cloud en PME

Registre des services cloud et approbation

Contrôle d'accès, authentification multifacteur et exigences relatives aux mots de passe

Politique de conservation des données, sauvegarde et contrôles de sortie

Contrats fournisseurs et conformité réglementaire

Surveillance, revue et mise en application et conformité de la politique

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

| Framework | Clauses / Contrôles couverts |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 28Article 32Chapter V

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiques associées

Politique des rôles et responsabilités de gouvernance - PME

Définit l’autorité et la responsabilité pour l’approbation des services cloud et la gestion des relations avec les prestataires.

Politique de contrôle d’accès - PME

Soutient l’authentification sécurisée, la gestion des sessions et les pratiques de révocation des accès requises pour les plateformes cloud.

Politique de conservation des données et d’élimination - PME

Régit la manière dont les données basées sur le cloud sont sauvegardées, conservées et supprimées conformément aux obligations légales.

Politique de protection des données et de confidentialité - PME

Garantit que toute donnée à caractère personnel stockée dans des services cloud est traitée conformément aux principes du RGPD.

Politique de réponse aux incidents - PME

Fournit des procédures de gestion des incidents structurées pour répondre aux incidents de sécurité du cloud, y compris la collecte d’éléments probants d’audit et la notification externe.

À propos des politiques Clarysec - Politique d’utilisation du cloud - PME

Les politiques de sécurité génériques sont souvent conçues pour les grandes entreprises, laissant les petites structures en difficulté pour appliquer des règles complexes et des rôles non définis. Cette politique est différente. Nos politiques PME sont conçues dès le départ pour une mise en œuvre pratique dans des organisations sans équipes de sécurité dédiées. Nous attribuons les responsabilités aux rôles que vous avez réellement, comme le Directeur général et votre prestataire informatique, et non à une armée de spécialistes que vous n’avez pas. Chaque exigence est décomposée en une clause numérotée de manière unique (p. ex., 5.2.1, 5.2.2). Cela transforme la politique en une liste de contrôle claire, étape par étape, facilitant la mise en œuvre, la préparation à l’audit et l’adaptation sans réécrire des sections entières.

Tous les services cloud suivis

Un registre des services cloud à jour répertorie chaque outil approuvé, son responsable, l’emplacement de stockage des données et les informations de renouvellement ou de support.

Gestion des exceptions simple

Fournit des étapes claires pour gérer en sécurité des exceptions temporaires ou d’urgence relatives aux outils cloud, avec notation des risques et dates d’expiration.

Politique de conservation des données et contrôles d’exportation

Garantit que des procédures de sauvegarde, d’exportation et de suppression sont en place pour les données cloud critiques pour l’activité, afin d’éviter l’enfermement propriétaire.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack PME complet

Économisez 78%Obtenez les 37 politiques PME pour €399, au lieu de €1 813 à l'unité.

Voir le Pack PME complet →