Übersicht

Die Cloud-Nutzungsrichtlinie (P27S) definiert, wie KMU Cloud-Dienste sicher verwalten und steuern, und setzt Genehmigung, Zugangskontrolle, Compliance mit maßgeblichen Vorschriften sowie laufende Überwachung mit praxisnahen Rollen und Verantwortlichkeiten durch.

KMU-freundliche Cloud-Governance

Definiert klare Rollen und Verantwortlichkeiten für Cloud-Genehmigungen, Nutzung und Überwachung – keine dedizierten IT-Teams erforderlich.

Verbindliche Sicherheitsmaßnahmen

Setzt Mehrfaktor-Authentifizierung, starke Passwörter, Audit-Protokollierung und Benutzerzugriffsverwaltung für alle genehmigten Cloud-Dienste durch.

Regulatorische Compliance integriert

Richtet sich nach ISO/IEC 27001, DSGVO, NIS2 und DORA für Cloud-Dienst-Sicherheit, Datenresidenz und Lieferantenverträge.

Vollständige Übersicht lesen

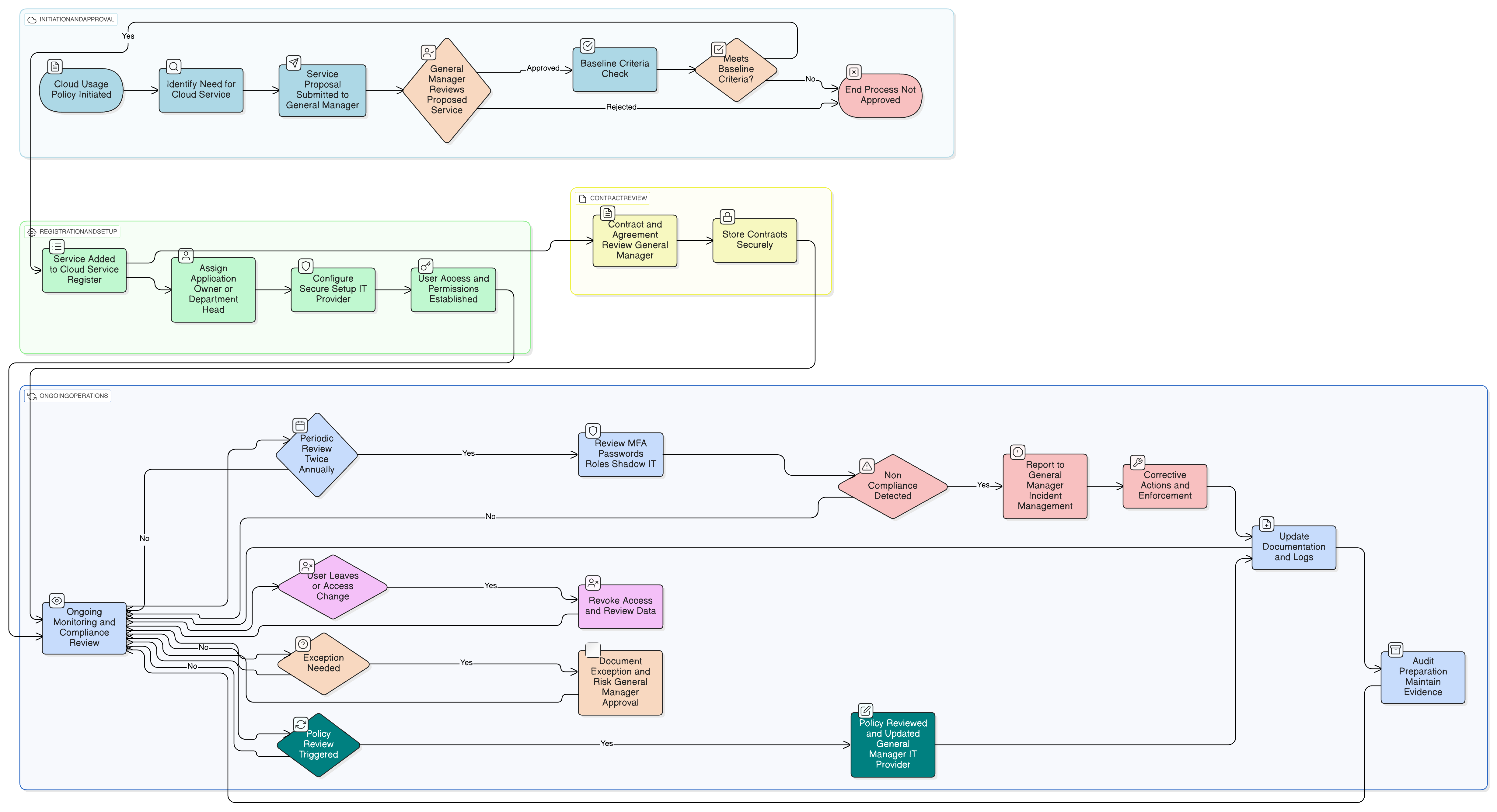

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Rollen für die Cloud-Nutzung in KMU

Cloud Service Register und Genehmigung

Zugangskontrolle, Mehrfaktor-Authentifizierung und Passwortanforderungen

Datenaufbewahrung, Datensicherung und Exit-Kontrollen

Lieferantenverträge und regulatorische Compliance

Überwachung, Überprüfung und Richtliniendurchsetzung

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 28Article 32Chapter V

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Governance-Rollen- und Verantwortlichkeitenrichtlinie – KMU

Definiert Befugnisse und Rechenschaftspflicht für die Genehmigung von Cloud-Diensten und die Steuerung von Provider-Beziehungen.

Zugriffskontrollrichtlinie – KMU

Unterstützt sichere Anmeldung, Sitzungsverwaltung und Entzug von Zugriffsrechten, wie für Cloud-Plattformen erforderlich.

Datenaufbewahrungs- und Entsorgungsrichtlinie – KMU

Regelt, wie Cloud-basierte Daten gesichert, aufbewahrt und gelöscht werden, im Einklang mit rechtlichen Verpflichtungen.

Datenschutz- und Privatsphäre-Richtlinie – KMU

Stellt sicher, dass personenbezogene Daten in Cloud-Diensten gemäß den Grundsätzen der DSGVO verarbeitet werden.

Incident-Response-Richtlinie (P30) – KMU

Bietet strukturierte Verfahren für die Reaktion auf Informationssicherheitsvorfälle in der Cloud, einschließlich Beweissicherung und externer Benachrichtigung.

Über Clarysec-Richtlinien - Cloud-Nutzungsrichtlinie – KMU

Generische Sicherheitsrichtlinien sind häufig für große Konzerne gebaut, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen praktisch umzusetzen. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams konzipiert. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem General Manager und Ihrem IT-Provider – nicht einem Heer von Spezialisten, das Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) heruntergebrochen. Dadurch wird die Richtlinie zu einer klaren Schritt-für-Schritt-Checkliste, die sich leicht implementieren, auditieren und anpassen lässt, ohne ganze Abschnitte neu schreiben zu müssen.

Alle Cloud-Dienste nachverfolgt

Ein aktuelles Cloud Service Register listet jedes genehmigte Tool, den Verantwortlichen, den Speicherort der Daten sowie Verlängerungs- oder Support-Informationen.

Einfaches Ausnahmemanagement

Bietet klare Schritte für die sichere Behandlung temporärer oder Notfall-Ausnahmen für Cloud-Tools – mit Risikobewertung und Ablaufdaten.

Datenaufbewahrung und Exportkontrollen

Stellt sicher, dass Datensicherung, Export und Löschverfahren für geschäftskritische Systeme bzw. Cloud-Daten vorhanden sind und verhindert Vendor Lock-in.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →