Visão geral

Esta política impõe programas de sensibilização estruturados e formação baseada no risco para todos os utilizadores com acesso a sistemas ou dados, assegurando conformidade contínua e redução dos riscos de segurança.

Cobertura abrangente

Aplica-se a trabalhadores, prestadores de serviços terceiros, contratados e a qualquer pessoa com acesso a sistemas de informação da organização ou a informação.

Baseada em funções e no risco

Adapta a formação de sensibilização em segurança da informação às funções, à exposição ao risco específica e às obrigações regulamentares.

Reforço contínuo

Garante formação de reciclagem periódica, em tempo real e formação ad hoc, com campanhas acompanhadas por métricas de desempenho.

Ler visão geral completa

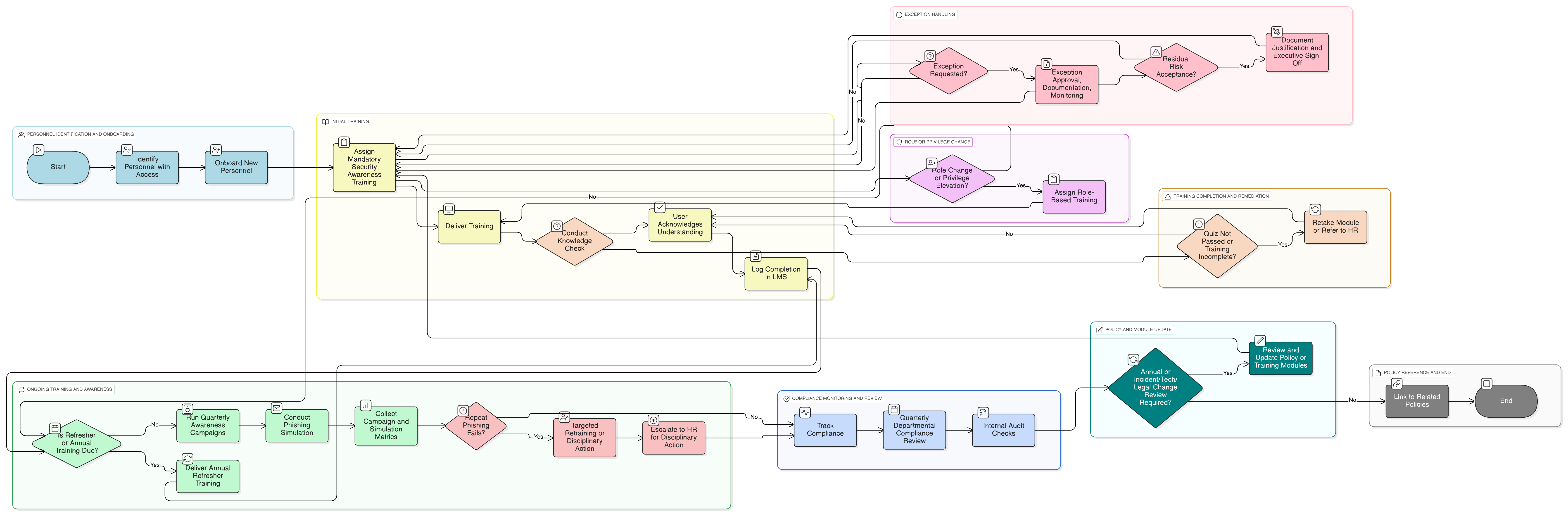

Diagrama da Política

Clique no diagrama para visualizar em tamanho completo

Conteúdo

Âmbito e regras de participação

Processo de formação específica por função

Campanhas de sensibilização periódicas e formação ad hoc

Campanhas de phishing simuladas e exercícios de simulação de engenharia social

Acompanhamento, manutenção de registos e tomada de conhecimento da política

Procedimentos de exceção e aplicação

Conformidade com frameworks

🛡️ Padrões e frameworks suportados

Este produto está alinhado com os seguintes frameworks de conformidade, com mapeamentos detalhados de cláusulas e controles.

| Framework | Cláusulas / Controles cobertos |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32Article 39Recital 78

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Políticas relacionadas

Política de Monitorização de Auditoria e Conformidade

Valida que os controlos de sensibilização estão operacionais, são mensuráveis e eficazes durante auditorias.

P01 Política de Segurança da Informação

Estabelece a sensibilização para a segurança como um controlo fundamental no Sistema de Gestão de Segurança da Informação (SGSI) da organização.

Política de Utilização Aceitável

Exige tomada de conhecimento da política durante a formação e clarifica responsabilidades associadas à utilização diária de tecnologia.

Política de Admissão e Cessação

Garante que a formação é incorporada na entrada e acompanhada ao longo do vínculo laboral.

Política de Gestão de Riscos

Liga a formação centrada nas pessoas à modelação de ameaças e a estratégias de redução do risco residual.

Sobre as Políticas Clarysec - Política de sensibilização e formação em segurança da informação

Uma governação de segurança eficaz exige mais do que palavras; exige clareza, responsabilização e uma estrutura que escale com a sua organização. Modelos genéricos falham frequentemente, criando ambiguidade com parágrafos longos e funções indefinidas. Esta política foi concebida para ser a espinha dorsal operacional do seu programa de segurança. Atribuímos responsabilidades a funções específicas encontradas numa empresa moderna, incluindo o Diretor de Segurança da Informação (CISO), as Equipas de TI e Segurança da Informação e comités relevantes, assegurando responsabilização clara. Cada requisito é uma cláusula numerada de forma única (por exemplo, 5.1.1, 5.1.2). Esta estrutura atómica torna a política fácil de implementar, auditar face a controlos específicos e personalizar com segurança sem afetar a integridade do documento, transformando-a de um documento estático num quadro dinâmico e acionável.

Acompanhamento e aplicação automatizados

Integra lembretes automatizados de formação, vias de escalonamento e painéis de conformidade para conclusão atempada e ação de Recursos Humanos.

Métricas em tempo real e análise comportamental

Utiliza resultados de simulações de phishing e feedback dos utilizadores para aferir e melhorar a eficácia da formação entre departamentos.

Conteúdo acessível e localizado

Os materiais de formação são concebidos para acessibilidade e relevância cultural e são disponibilizados em múltiplos formatos para equipas diversas.

Perguntas frequentes

Criado para Líderes, por Líderes

Esta política foi elaborada por um líder de segurança com mais de 25 anos de experiência na implementação e auditoria de frameworks ISMS em organizações globais. Foi concebida não apenas como um documento, mas como um framework defensável que resiste ao escrutínio de auditores.

Elaborado por um especialista com as seguintes qualificações:

Cobertura e tópicos

🏢 Departamentos alvo

🏷️ Cobertura temática

Esta política é 1 de 37 no Pacote Enterprise completo

Poupe 67%Obtenha todas as 37 políticas Enterprise por €599, em vez de €1.813 individualmente.

Ver Pacote Enterprise completo →