Apžvalga

Saugaus kūrimo politika (P24S) suteikia MVĮ aiškius, privalomus standartus saugiam programavimui, kodo peržiūrai ir diegimui, suderintus su ISO 27001, GDPR, DORA ir NIS2. Ji centralizuoja priežiūrą vyriausiajam vykdomajam pareigūnui, užtikrindama, kad visa viduje kuriama arba trečiųjų šalių programinė įranga atitiktų reglamentavimo ir sutartinius reikalavimus – nuo saugaus programavimo iki tiekėjų valdymo ir pasirengimo auditui.

Saugus programavimas

Įpareigoja taikyti saugaus kūrimo praktikas visam kodui, mažinant pažeidžiamumus ir duomenų rizikas.

MVĮ pritaikyti vaidmenys

Sukurta MVĮ, priskiriant saugaus kūrimo priežiūrą vyriausiajam vykdomajam pareigūnui, nereikalaujant atskiros IT komandos.

Pasirengimas auditui

Reikalauja saugoti kontrolinius sąrašus ir patvirtinimus, kad būtų paprasta atlikti ISO 27001 auditą ir užtikrinti klientų pasitikėjimą.

Tiekėjų ir trečiųjų šalių kontrolės priemonės

Užtikrina saugumo nuostatų įtraukimą į visas trečiųjų šalių kūrimo sutartis ir seka atitiktį.

Skaityti visą apžvalgą

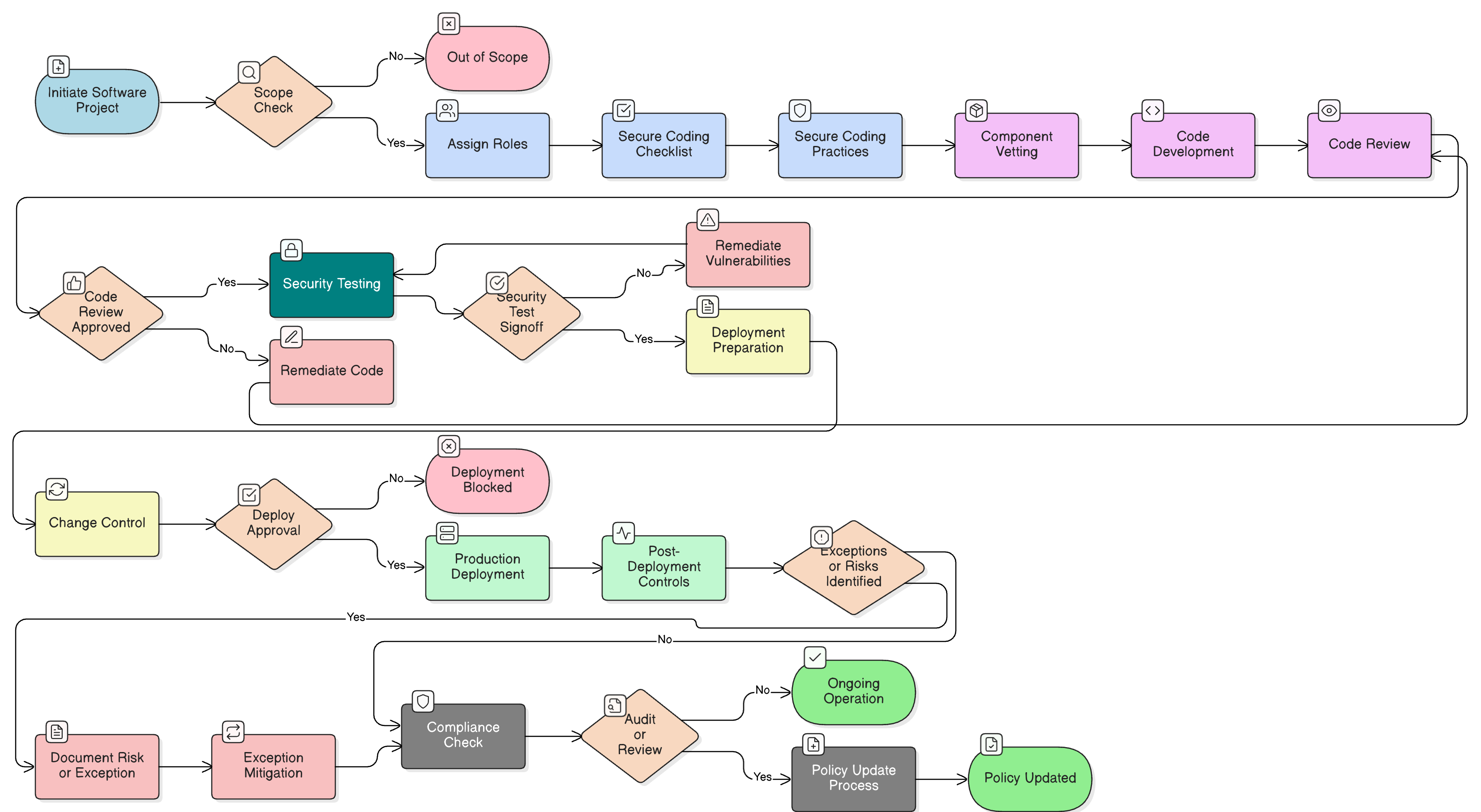

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įgyvendinimo taisyklės

Saugus programavimas ir kodo peržiūros reikalavimai

Taikomųjų programų saugumo testavimo procedūros

Trečiųjų šalių ir atvirojo kodo komponentų kontrolės priemonės

Diegimo ir pokyčių valdymo procedūros

Rizikos tvarkymas ir išimčių tvarkymas

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

| Sistema | Aptariamos sąlygos / Kontrolės |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Susijusios politikos

Valdysenos vaidmenų ir atsakomybių politika – MVĮ

Nustato atskaitomybę už saugaus kūrimo kontrolės priemonių priskyrimą ir tikrinimą projektuose ir pas tiekėjus.

Prieigos kontrolės politika – MVĮ

Pateikia bazines taisykles, kaip riboti prieigą prie kūrimo aplinkų ir kodo saugyklų, įskaitant pareigų atskyrimą.

Informacijos saugos sąmoningumo ir mokymų politika – MVĮ

Užtikrina, kad vidiniai kūrėjai ir rangovai suprastų saugaus programavimo praktikas ir susijusias saugumo atsakomybes.

Duomenų apsaugos ir privatumo politika – MVĮ

Paaiškina, kaip asmens duomenys turi būti tvarkomi kūrimo, testavimo ir žurnalinimo procesuose, kad būtų laikomasi GDPR.

Reagavimo į incidentus politika – MVĮ

Apibrėžia, kaip su kūrimu susiję informacijos saugumo incidentai turi būti pranešami, įvertinami ir šalinami, įskaitant su kodu susijusį išorinį pasiekiamumą.

Apie Clarysec politikas - Saugaus kūrimo politika – MVĮ

Bendrosios saugumo politikos dažnai kuriamos didelėms korporacijoms, todėl mažoms įmonėms sudėtinga taikyti kompleksines taisykles ir neapibrėžtus vaidmenis. Ši politika yra kitokia. Mūsų MVĮ politikos nuo pat pradžių sukurtos praktiškam įgyvendinimui organizacijose be atskirų saugumo komandų. Atsakomybes priskiriame tiems vaidmenims, kuriuos jūs realiai turite, pavyzdžiui, vyriausiajam vykdomajam pareigūnui ir jūsų IT paslaugų teikėjui, o ne specialistų komandai, kurios neturite. Kiekvienas reikalavimas suskaidytas į unikaliai sunumeruotą punktą (pvz., 5.2.1, 5.2.2). Tai paverčia politiką aiškiu, nuosekliu kontroliniu sąrašu, kurį lengva įgyvendinti, audituoti ir pritaikyti neperrašant ištisų skyrių.

Struktūrizuotos diegimo kontrolės priemonės

Reikalauja versijų sekimo, atsarginių kopijų ir grįžimo į ankstesnę būseną planų žingsnių kiekvienai programinės įrangos laidai gamybos aplinkoje, mažinant sutrikimus dėl nesėkmingų diegimų.

Aiškus aplinkų atskyrimas

Įpareigoja taikyti griežtas kontrolės priemones, kad kūrimo, testavimo ir gamybos aplinkos būtų izoliuotos, užtikrinant geresnį saugumą ir vientisumą.

Proaktyvus rizikos išimčių valdymas

Formalizuoja rizikos vertinimą ir GM patvirtinimą bet kokiam nukrypimui, su aiškia dokumentacija ir peržiūros ciklais.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname MVĮ pakete

Sutaupykite 78%Gaukite visas 37 MVĮ politikas už €399, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną MVĮ paketą →