Ülevaade

Turvalise arendamise poliitika (P24S) annab VKE-dele selged ja jõustatud standardid turvaliseks programmeerimiseks, koodi läbivaatuseks ja juurutamiseks, viies need kooskõlla standarditega ISO 27001, GDPR, DORA ja NIS2. See koondab järelevalve tegevjuhi (GM) kätte, tagades, et kogu organisatsioonisiseselt arendatud või kolmanda osapoole tarkvara vastab regulatiivsetele ja lepingulistele kohustustele – alates turvalisest programmeerimisest kuni tarnijahalduseni ja auditivalmiduseni.

Jõustatud turvaline programmeerimine

Kohustab turvalise arendamise tavasid kogu koodi jaoks, minimeerides haavatavusi ja andmeriske.

VKE-sõbralikud rollid

Kavandatud VKE-dele, määrates turvalise arendamise järelevalve tegevjuhile, ilma et oleks vaja eraldi IT-meeskonda.

Auditivalmis dokumentatsioon

Nõuab kontrollnimekirjade ja kinnituste säilitamist, et lihtsustada ISO 27001 auditit ja kliendikindlust.

Tarnija ja kolmandate osapoolte kontrollimeetmed

Jõustab turbeklauslid kõigis kolmanda osapoole arenduslepingutes ja jälgib vastavust.

Loe täielikku ülevaadet

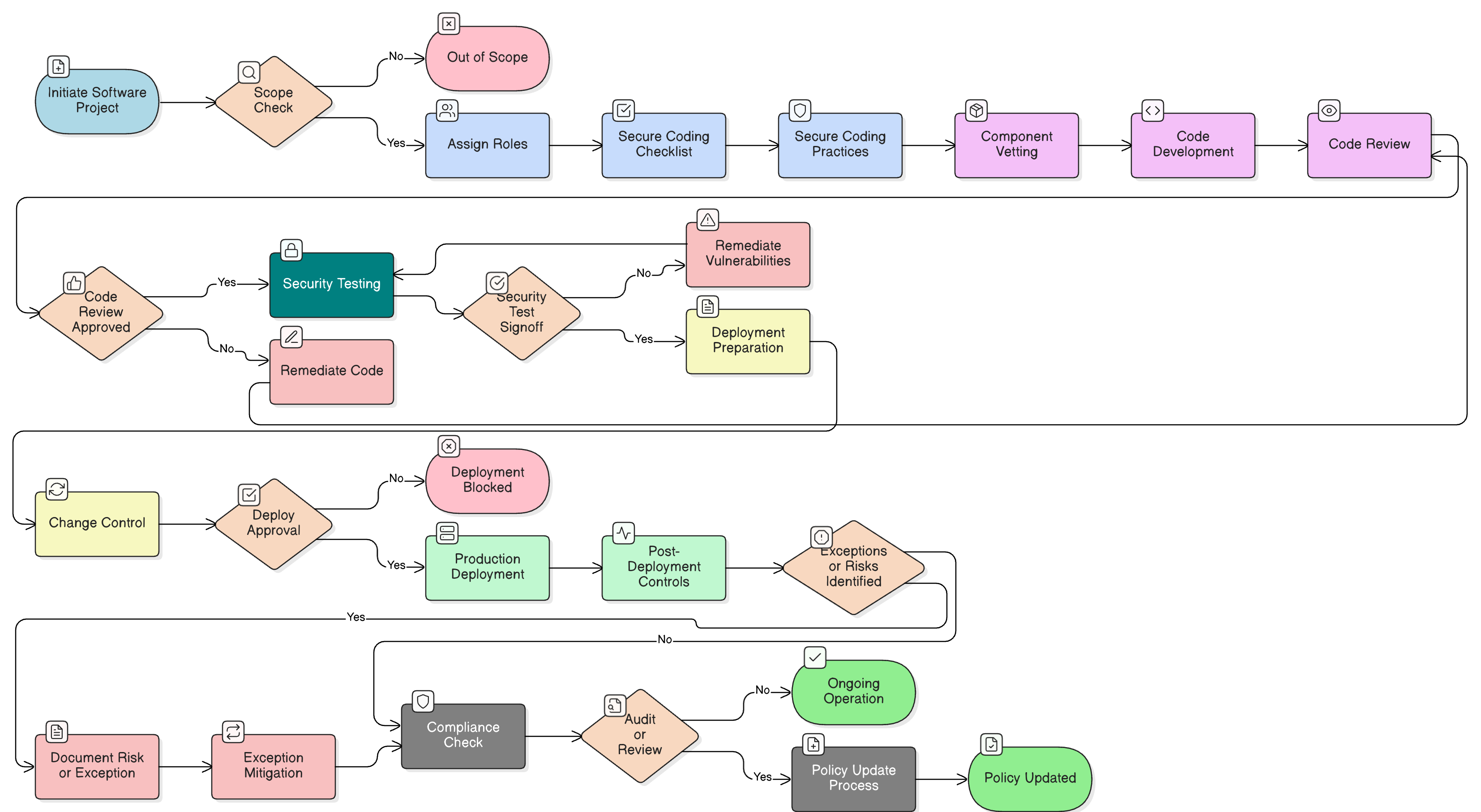

Poliitika diagramm

Klõpsake diagrammil, et vaadata seda täissuuruses

Sisu

Kohaldamisala ja kaasamise reeglid

Turvalise programmeerimise ja koodi läbivaatuse nõuded

Rakenduse turbetestimise protseduurid

Kolmanda osapoole ja avatud lähtekoodiga komponentide kontrollimeetmed

Juurutamise ja muudatuste juhtimise protseduurid

Riski käsitlemine ja erandite käsitlemine

Raamistiku vastavus

🛡️ Toetatud standardid ja raamistikud

See toode on kooskõlas järgmiste vastavusraamistikkudega, üksikasjalike klauslite ja kontrolli kaardistustega.

| Raamistik | Kaetud klauslid / Kontrollid |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Seotud poliitikad

Juhtimise rollide ja vastutuste poliitika – VKE

Kehtestab aruandekohustuse arendusturbe kontrollimeetmete määramiseks ja valideerimiseks projektide ja tarnijate lõikes.

Juurdepääsukontrolli poliitika – VKE

Annab baastaseme reeglid arenduskeskkondadele ja koodirepositooriumidele juurdepääsu piiramiseks, sh ülesannete lahusus.

Infoturbe teadlikkuse ja koolituse poliitika – VKE

Tagab, et sisemised arendajad ja töövõtjad mõistavad turvalise programmeerimise tavasid ja seotud turbekohustusi.

Andmekaitse ja privaatsuse poliitika – VKE

Selgitab, kuidas isikuandmeid tuleb arenduse, testimise ja logimisprotsesside käigus käidelda, et püsida GDPR-ile vastav.

Intsidentidele reageerimise poliitika – VKE

Määratleb, kuidas arendusega seotud turbeintsidendid tuleb intsidentidest teavitada, hinnata ja parandusmeetmetega kõrvaldada, sh koodiga seotud kokkupuuted.

Claryseci poliitikate kohta - Turvalise arendamise poliitika – VKE

Üldised turbepoliitikad on sageli koostatud suurkorporatsioonide jaoks, jättes väikeettevõtted hätta keerukate reeglite ja määratlemata rollide rakendamisega. See poliitika on teistsugune. Meie VKE poliitikad on algusest peale loodud praktiliseks rakendamiseks organisatsioonides, kus puuduvad eraldi turvameeskonnad. Me määrame vastutused rollidele, mis teil tegelikult olemas on – nagu tegevjuht ja teie IT-teenuseosutaja – mitte spetsialistide armeele, mida teil ei ole. Iga nõue on jaotatud unikaalselt nummerdatud säteteks (nt 5.2.1, 5.2.2). See muudab poliitika selgeks samm-sammuliseks kontrollnimekirjaks, mida on lihtne rakendada, auditeerida ja kohandada ilma tervete jaotiste ümberkirjutamiseta.

Struktureeritud juurutuskontrollid

Nõuab versioonide jälgimist, varundamist ja tagasipööramise plaane iga tootmisväljalaske jaoks, minimeerides ebaõnnestunud juurutustest tulenevaid häireid.

Keskkondade selge lahusus

Kohustab rangeid kontrollimeetmeid, et hoida arendus-, testimis- ja tootmiskeskkond isoleerituna parema turvalisuse ja tervikluse tagamiseks.

Ennetav riskierandite käsitlemine

Formaliseerib riskihindamise ja tegevjuhi heakskiidu iga kõrvalekalde jaoks, koos selge dokumentatsiooni ja läbivaatustsüklitega.

Korduma kippuvad küsimused

Loodud juhtidele, juhtide poolt

Selle poliitika on koostanud turbejuht, kellel on üle 25 aasta kogemust ISMS-raamistike juurutamisel ja auditeerimisel globaalsetes organisatsioonides. See ei ole mõeldud vaid dokumendina, vaid kaitstava raamistikuna, mis peab vastu audiitori kontrollile.

Koostanud ekspert järgmiste kvalifikatsioonidega:

Katvus ja teemad

🏢 Sihtosakond

🏷️ Temaatiline katvus

See poliitika on 1/37 täielikust VKE paketist

Säästa 78%Hangi kõik 37 VKE poliitikat €399 eest. selle asemel et osta ükshaaval €1 813 eest.

Vaata täielikku VKE paketti →