Übersicht

Diese auf KMU ausgerichtete Richtlinie beschreibt Anforderungen für eine sichere Handhabung von Testdaten und eine ordnungsgemäße Trennung von Testumgebungen, mit Schwerpunkt auf Anonymisierung, Zugangskontrolle und Compliance mit internationalen Normen und Vorschriften.

Verhindert Datenschutzverletzungen

Erzwingt die Anonymisierung von Testdaten und strikte Zugangskontrolle, um das Risiko einer unbeabsichtigten Datenoffenlegung zu minimieren.

Klare Umgebungsisolation

Schreibt die technische und logische Trennung von Test- und Produktionsumgebungen für Compliance und Sicherheit vor.

KMU-taugliche Kontrollen

Konzipiert für Organisationen ohne dediziertes IT-Team und mit ausgewogener Praktikabilität bei gleichzeitiger Erfüllung der Anforderungen von ISO/IEC 27001.

Vollständige Übersicht lesen

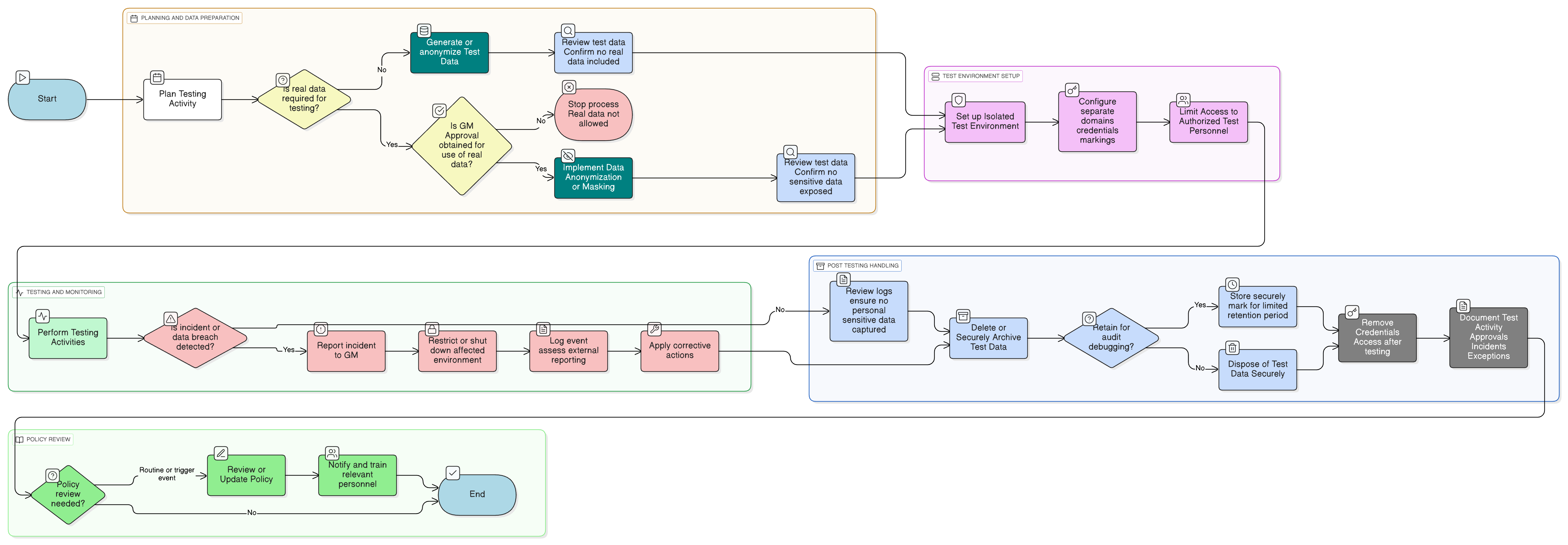

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln für Testdaten

Anforderungen an die Umgebungsisolation

Zugriffsmanagement für Testsysteme

Leitlinien zur Datenaufbewahrung und Entsorgung

Risikobeurteilung und Ausnahmemanagement

Vorfallmeldung und Auditbereitschaft

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Governance-Rollen- und Verantwortlichkeitenrichtlinie – KMU

Definiert, wer für die Aufsicht über Entwicklung, Tests und die Trennung von Systemen verantwortlich ist.

Zugriffskontrollrichtlinie – KMU

Regelt die Zuweisung, Verwaltung und den Entzug von Zugangsdaten für Testsysteme.

Informationssicherheits-Sensibilisierungs- und Schulungsrichtlinie – KMU

Stellt sicher, dass Mitarbeitende Risiken von Testdaten, sichere Datenumgangspraktiken und die ordnungsgemäße Trennung von Umgebungen verstehen.

Richtlinie zur Datenklassifizierung und Kennzeichnung – KMU

Unterstützt die klare Datenklassifizierung von Testdaten und leitet Anonymisierungs- oder Maskierungsstrategien an.

Richtlinie zu Datenschutz und Privatsphäre – KMU

Stimmt mit DSGVO-Verpflichtungen überein, einschließlich Schutzmaßnahmen für die Verarbeitung und Speicherung personenbezogener Daten – auch in Testumgebungen.

Richtlinie zur sicheren Entwicklung – KMU

Legt übergreifende Sicherheitserwartungen für Entwicklungsteams fest, einschließlich der sicheren Nutzung von Daten während Testphasen.

Incident-Response-Richtlinie (P30) – KMU

Beschreibt, wie auf jede Datenschutzverletzung oder jedes Problem zu reagieren ist, das in einer Testumgebung entdeckt wird oder durch unsachgemäße Handhabung von Testdaten verursacht wurde.

Über Clarysec-Richtlinien - Richtlinie zu Testdaten und Testumgebungen – KMU

Generische Sicherheitsrichtlinien sind häufig für große Konzerne konzipiert, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen praktisch umzusetzen. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams entwickelt. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem General Manager und Ihrem IT-Dienstleister – nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) heruntergebrochen. Dadurch wird die Richtlinie zu einer klaren, schrittweisen Checkliste, die sich leicht implementieren, auditieren und anpassen lässt, ohne ganze Abschnitte neu zu schreiben.

Auditfähige Dokumentation

Pflegt Aufzeichnungen über Genehmigungen, Sicherheitsvorfälle und Testaktivitäten und unterstützt die Einhaltung interner und externer Audit-Anforderungen.

Rollenbasierte Rechenschaftspflicht

Weist praktikable Verantwortlichkeiten bestehenden KMU-Rollen wie General Manager und IT-Dienstleister zu – ohne spezialisierte Teams.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →