Overzicht

Dit op SME gerichte beleid beschrijft eisen voor veilige gegevensverwerking van testgegevens en correcte scheiding van testomgevingen, met prioriteit voor anonimisering, toegangscontrole en naleving van internationale normen en regelgeving.

Voorkom datalekken

Dwingt anonimisering van testgegevens en strikte toegangscontrole af om het risico op onbedoelde gegevensblootstelling te minimaliseren.

Duidelijke isolatie van omgevingen

Verplicht technische en logische scheiding van test- en productieomgevingen voor naleving en veiligheid.

SME-vriendelijke beheersmaatregelen

Ontworpen voor organisaties zonder een toegewijd IT-team, met een balans tussen praktische toepasbaarheid en ISO/IEC 27001-eisen.

Volledig overzicht lezen

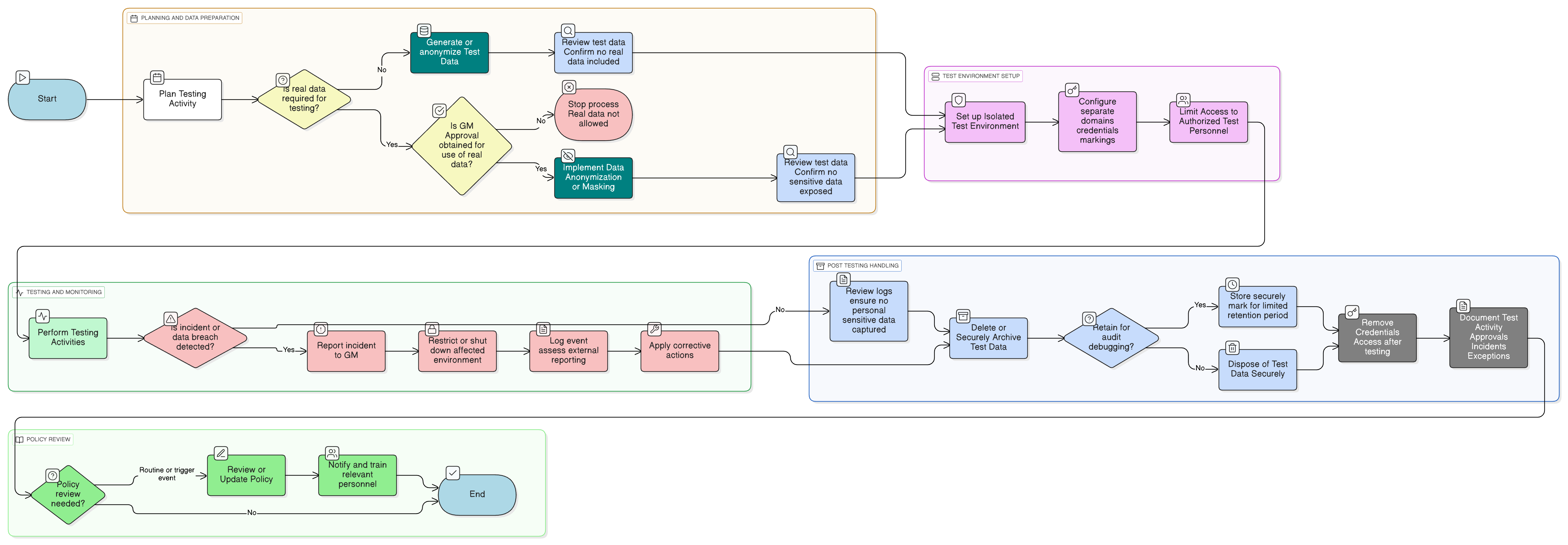

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en regels voor testgegevens

Vereisten voor isolatie van omgevingen

Beheer van gebruikerstoegang voor testsystemen

Richtsnoeren voor gegevensbewaring en afvoer

Risicobeoordeling en afhandeling van uitzonderingen

Incidentmelding en auditgereedheid

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

Gerelateerde beleidsregels

Beleid inzake governancerollen en -verantwoordelijkheden - SME

Definieert wie verantwoordelijk is voor het toezicht op ontwikkeling, testen en verantwoordelijkheden rond systeemsegmentatie.

Beleid inzake toegangscontrole - SME

Regelt de toewijzing, het beheer en de intrekking van toegangsrechten voor testsystemen.

Informatiebeveiligingsbewustzijns- en opleidingsbeleid - SME

Zorgt dat medewerkers testgegevensrisico’s, veilige gegevensverwerkingspraktijken en correcte scheiding van omgevingen begrijpen.

Beleid inzake gegevensclassificatie en labeling - SME

Ondersteunt duidelijke classificatie van testgegevens en stuurt anonimisering- of maskeringsstrategieën aan.

Beleid inzake gegevensbescherming en privacy - SME

Sluit aan op GDPR-verplichtingen, inclusief waarborgen rond het verwerken en opslaan van persoonsgegevens—ook in testomgevingen.

Beleid inzake veilige ontwikkeling - SME

Biedt algemene beveiligingsverwachtingen voor ontwikkelingsteams, inclusief veilig gebruik van gegevens tijdens testfasen.

Incidentresponsbeleid (P30) - SME

Beschrijft hoe te reageren op een inbreuk of probleem dat in een testomgeving wordt ontdekt of wordt veroorzaakt door onjuiste verwerking van testgegevens.

Over Clarysec-beleidsdocumenten - Beleid inzake testgegevens en testomgevingen - SME

Generieke beveiligingsbeleidslijnen zijn vaak gebouwd voor grote ondernemingen, waardoor kleine bedrijven moeite hebben om complexe regels en onduidelijke rollen toe te passen. Dit beleid is anders. Onze SME-beleidslijnen zijn vanaf de basis ontworpen voor praktische implementatie in organisaties zonder toegewijde beveiligingsteams. We wijzen verantwoordelijkheden toe aan de rollen die u daadwerkelijk heeft, zoals de algemeen directeur en uw IT-dienstverlener, niet aan een leger van specialisten dat u niet heeft. Elke eis is opgesplitst in een uniek genummerde clausule (bijv. 5.2.1, 5.2.2). Dit maakt het beleid tot een duidelijke, stapsgewijze checklist, waardoor het eenvoudig is om te implementeren, te auditen en aan te passen zonder hele secties te herschrijven.

Auditgereed documentatie

Beheert registraties van goedkeuringen, incidenten en testacties, ter ondersteuning van interne en externe auditnaleving.

Rolgedreven verantwoordingsplicht

Wijst praktische verantwoordelijkheden toe aan bestaande SME-rollen zoals algemeen directeur en IT-dienstverlener; geen gespecialiseerde teams nodig.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige KMO-pakket

Bespaar 78%Ontvang alle 37 KMO-beleidsregels voor €399, in plaats van €1.813 afzonderlijk.

Bekijk volledig KMO-pakket →