Overzicht

Dit op SME's gerichte Wijzigingsbeheerbeleid formaliseert een risicogebaseerde aanpak voor het plannen, goedkeuren en documenteren van wijzigingen in IT en informatiesystemen van de organisatie, en waarborgt operationele continuïteit en naleving van de regelgeving, terwijl het toegankelijk blijft voor organisaties met beperkte IT-middelen.

Risicogebaseerde wijzigingsbeheersmaatregelen

Alle wijzigingen worden risicobeoordeeld, gedocumenteerd en geautoriseerd om bedrijfscontinuïteit en beveiliging te waarborgen.

Gestroomlijnd voor SME's

Vereenvoudigde rollen en duidelijke procedures stellen kleine organisaties in staat om naleving te realiseren zonder toegewijde IT-teams.

Inclusieve verantwoordelijkheden

Omvat personeel, uitbestede IT en toezicht door uitvoerend leiderschap voor brede verantwoordingsplicht en duidelijke goedkeuringsregels.

Ondersteunt ISO 27001-certificering

Sluit aan op de vereisten van ISO/IEC 27001:2022 en helpt auditgereedheid en naleving van de regelgeving te behouden.

Volledig overzicht lezen

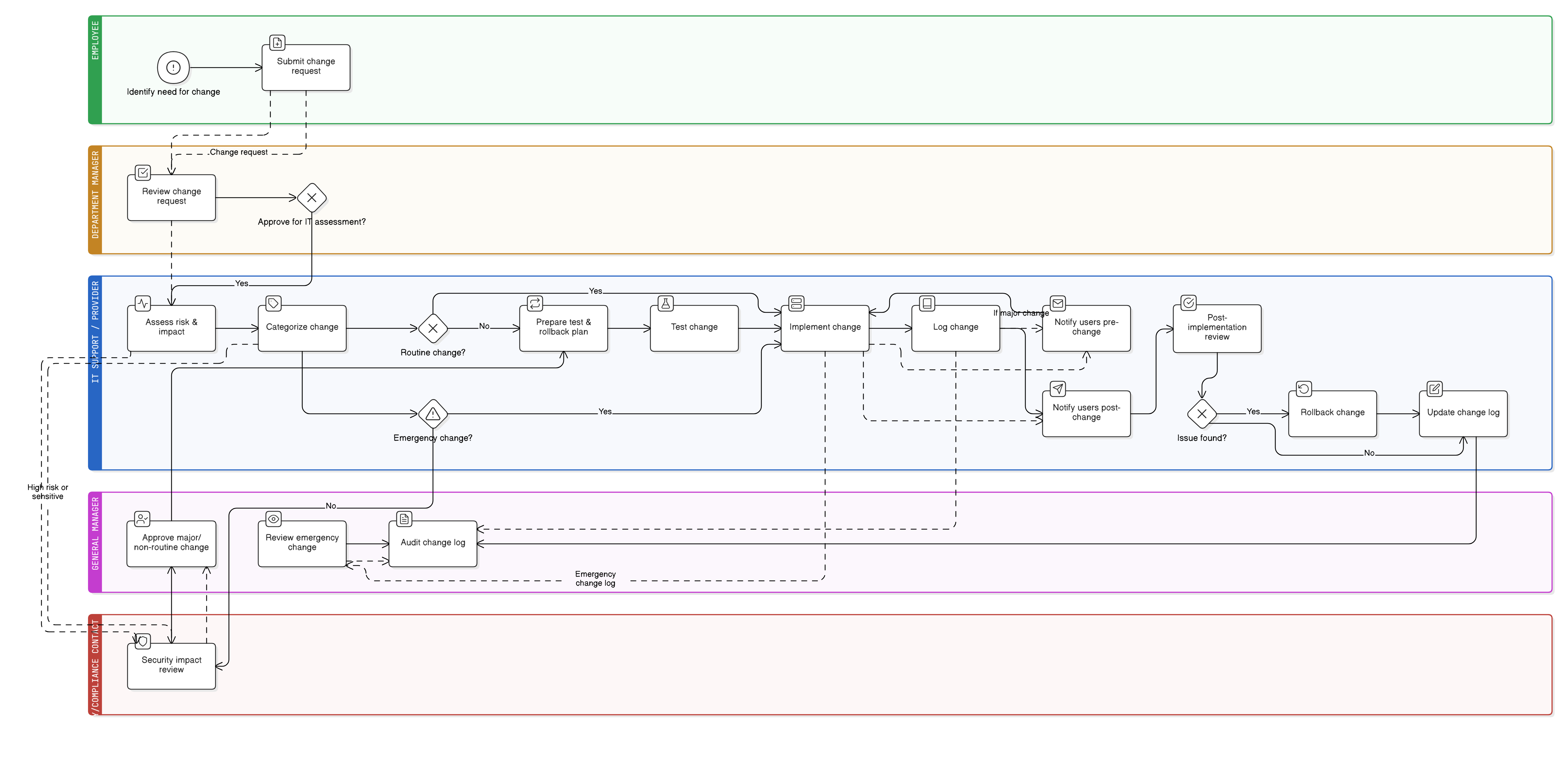

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en rollen voor SME's

Wijzigingsverzoek en goedkeuringsproces

Change Log en documentatieregels

Testen en validatie

Rollbackplanning en risicobeoordeling

Uitzonderingsbeheer en afhandeling van noodwijzigingen

Eisen voor post-implementatie-evaluatie

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

| Framework | Gedekte clausules / Controles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Gerelateerde beleidsregels

Governance Rollen- en verantwoordelijkhedenbeleid-SME

Definieert goedkeuringsbevoegdheid voor wijzigingen.

Beleid inzake toegangscontrole-SME

Zorgt ervoor dat toegangsaanpassingen als gevolg van wijzigingen worden gedocumenteerd en correct worden geïmplementeerd.

Onboarding- en offboardingbeleid-SME

Coördineert wijzigingen die verband houden met roltransities en toegangsverlening.

Back-up- en herstelbeleid-SME

Zorgt ervoor dat rollbackplanning- en herstelstappen kunnen worden uitgevoerd als een wijziging faalt.

Incidentresponsbeleid-SME

Regelt hoe mislukte of ongeautoriseerde/ongeplande wijzigingen worden behandeld als beveiligingsincidenten.

Over Clarysec-beleidsdocumenten - Wijzigingsbeheerbeleid - SME

Generieke beveiligingsbeleidstukken zijn vaak gebouwd voor grote ondernemingen, waardoor kleine bedrijven moeite hebben om complexe regels en onduidelijke rollen toe te passen. Dit beleid is anders. Onze SME-beleidslijnen zijn vanaf de basis ontworpen voor praktische implementatie in organisaties zonder toegewijde beveiligingsteams. We wijzen verantwoordelijkheden toe aan de rollen die u daadwerkelijk heeft, zoals de algemeen directeur en uw IT-provider, niet aan een leger van specialisten dat u niet heeft. Elke eis is opgesplitst in een uniek genummerde clausule (bijv. 5.2.1, 5.2.2). Dit maakt van het beleid een duidelijke, stapsgewijze checklist, waardoor het eenvoudig is om te implementeren, te auditen en op maat te maken zonder hele secties te herschrijven.

Auditeerbare Change Log

Elke wijziging wordt gevolgd met uitkomsten en rollbacknotities voor verantwoordingsplicht en eenvoudigere audits inzake naleving van de regelgeving.

Afhandeling van noodwijzigingen

Maakt onmiddellijke actie mogelijk bij kritieke issues en vereist daarna snelle logging en directiebeoordeling om controle te behouden.

Rollback- en herstelgereedheid

Verplichte rollbackplannen en geteste back-upsystemen minimaliseren risico door mislukte wijzigingen of technische fouten.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige KMO-pakket

Bespaar 78%Ontvang alle 37 KMO-beleidsregels voor €399, in plaats van €1.813 afzonderlijk.

Bekijk volledig KMO-pakket →