Aperçu

Cette Politique de gestion des changements axée sur les PME formalise une approche fondée sur les risques pour planifier, approuver et documenter les changements des systèmes informatiques et des systèmes métier, en garantissant la continuité opérationnelle et la conformité réglementaire tout en restant accessible aux organisations disposant de ressources informatiques limitées.

Contrôles des changements fondés sur les risques

Tous les changements font l’objet d’une évaluation des risques, sont documentés et autorisés afin de maintenir la continuité d’activité et la sécurité.

Rationalisée pour les PME

Des rôles simplifiés et des procédures claires permettent aux petites organisations de satisfaire aux exigences de conformité sans équipes informatiques dédiées.

Responsabilités inclusives

Couvre le personnel, l’informatique externalisée et la supervision de la Direction générale pour une responsabilité étendue et des règles d’approbation claires.

Soutient la certification ISO 27001

S’aligne sur les exigences ISO/IEC 27001:2022, contribuant à la préparation à l’audit et à la conformité réglementaire.

Lire l'aperçu complet

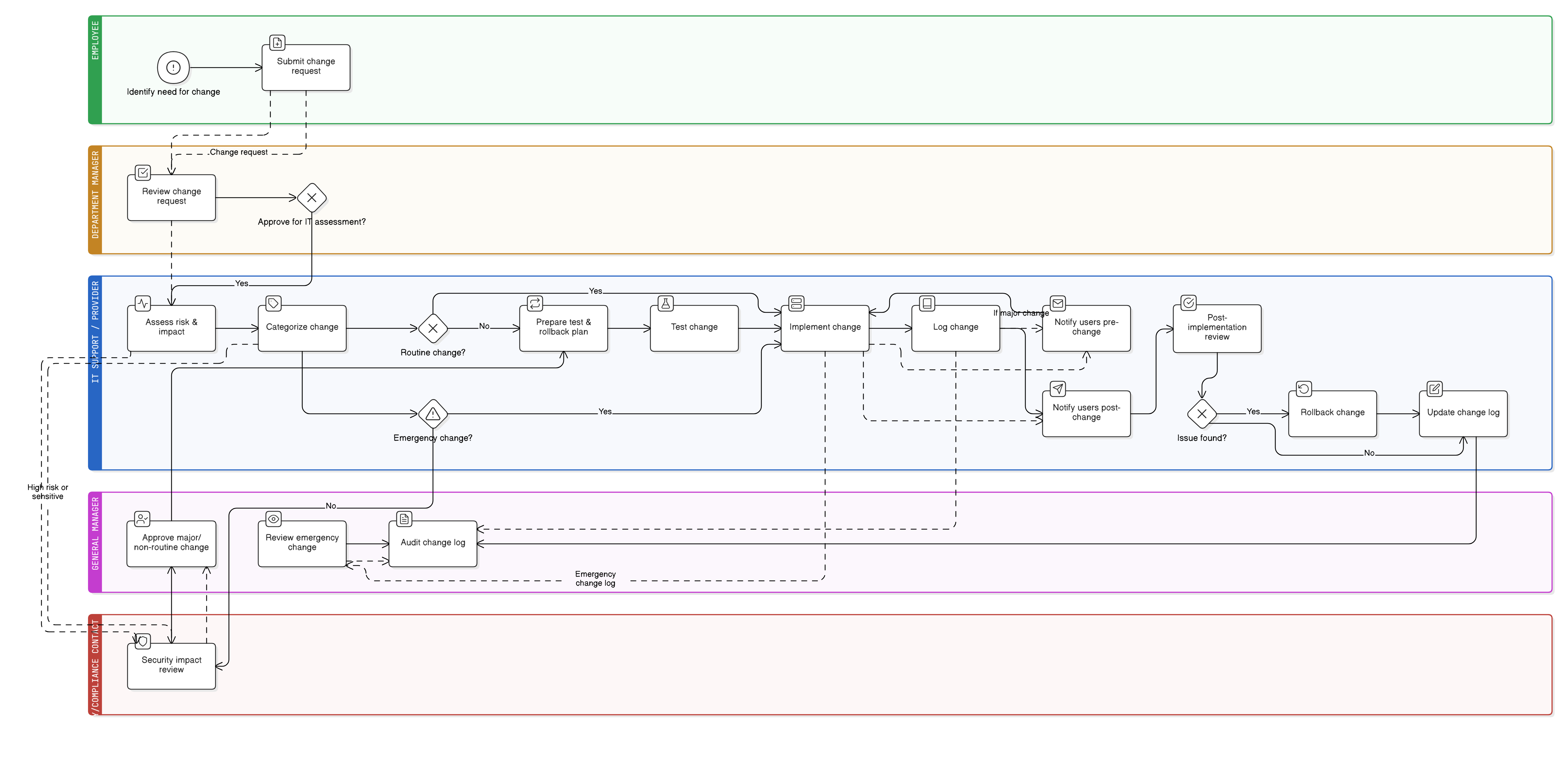

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Portée et rôles pour les PME

Processus de demande de changement et d’approbation

Règles de journal des changements et de documentation

Tests et validation, plans de retour arrière et évaluation des risques

Gestion des exceptions et des changements d’urgence

Exigences de revue post-changement

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

| Framework | Clauses / Contrôles couverts |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiques associées

Politique des rôles et responsabilités de gouvernance - PME

Définit l’autorité d’approbation des changements.

Politique de contrôle d’accès - PME

Garantit que les modifications d’accès résultant des changements sont documentées et mises en œuvre correctement.

Politique d’intégration et de départ - PME

Coordonne les changements liés aux transitions de rôle et au provisionnement des accès.

Politique de sauvegarde et de restauration - PME

Garantit que les plans de retour arrière et les étapes de rétablissement peuvent être exécutés si un changement échoue.

Politique de réponse aux incidents - PME

Régit la manière dont les changements échoués ou non autorisés sont traités comme des incidents de sécurité.

À propos des politiques Clarysec - Politique de gestion des changements - PME

Les politiques de sécurité génériques sont souvent conçues pour de grandes entreprises, laissant les petites structures en difficulté face à des règles complexes et à des rôles non définis. Cette politique est différente. Nos politiques PME sont conçues dès le départ pour une mise en œuvre pratique dans des organisations sans équipes de sécurité dédiées. Nous attribuons les responsabilités aux rôles que vous avez réellement, comme le Directeur général et votre prestataire tiers de services, et non à une armée de spécialistes que vous n’avez pas. Chaque exigence est décomposée en une clause numérotée de manière unique (par ex. 5.2.1, 5.2.2). Cela transforme la politique en une liste de contrôle claire, étape par étape, facilitant la mise en œuvre, l’audit et l’adaptation sans réécrire des sections entières.

Journal des changements auditable

Chaque changement est suivi avec les résultats et des notes de plans de retour arrière pour la responsabilité et des audits réglementaires facilités.

Gestion des changements d’urgence

Permet une action immédiate pour les problèmes critiques, puis exige une consignation rapide et une revue de direction afin de maintenir le contrôle.

Préparation aux plans de retour arrière et au rétablissement

Des plans de retour arrière obligatoires et des systèmes de sauvegarde testés minimisent le risque lié aux changements échoués ou aux erreurs techniques.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack PME complet

Économisez 78%Obtenez les 37 politiques PME pour €399, au lieu de €1 813 à l'unité.

Voir le Pack PME complet →