Aperçu

Cette Politique de bureau propre et d’écran verrouillé établit des lignes directrices pratiques et applicables pour les PME afin de protéger les informations sensibles dans tous les espaces de travail et environnements numériques, en s’alignant sur les exigences ISO/IEC 27001 et du RGPD. Elle détaille les responsabilités, les règles de contrôles physiques et techniques, les vérifications de conformité et les procédures d’incident, le tout adapté aux organisations sans services informatiques formels.

Protéger les données sensibles partout

Appliquer le verrouillage d’écran et des pratiques de poste de travail sécurisé pour les bureaux physiques et le télétravail.

Mise en œuvre simple pour les PME

Conçue pour les organisations sans équipes informatiques dédiées, sous la supervision du Directeur général.

Répondre aux besoins d’audit et de certification

Aide à satisfaire les exigences ISO/IEC 27001:2022 et du RGPD grâce à des procédures claires.

Lire l'aperçu complet

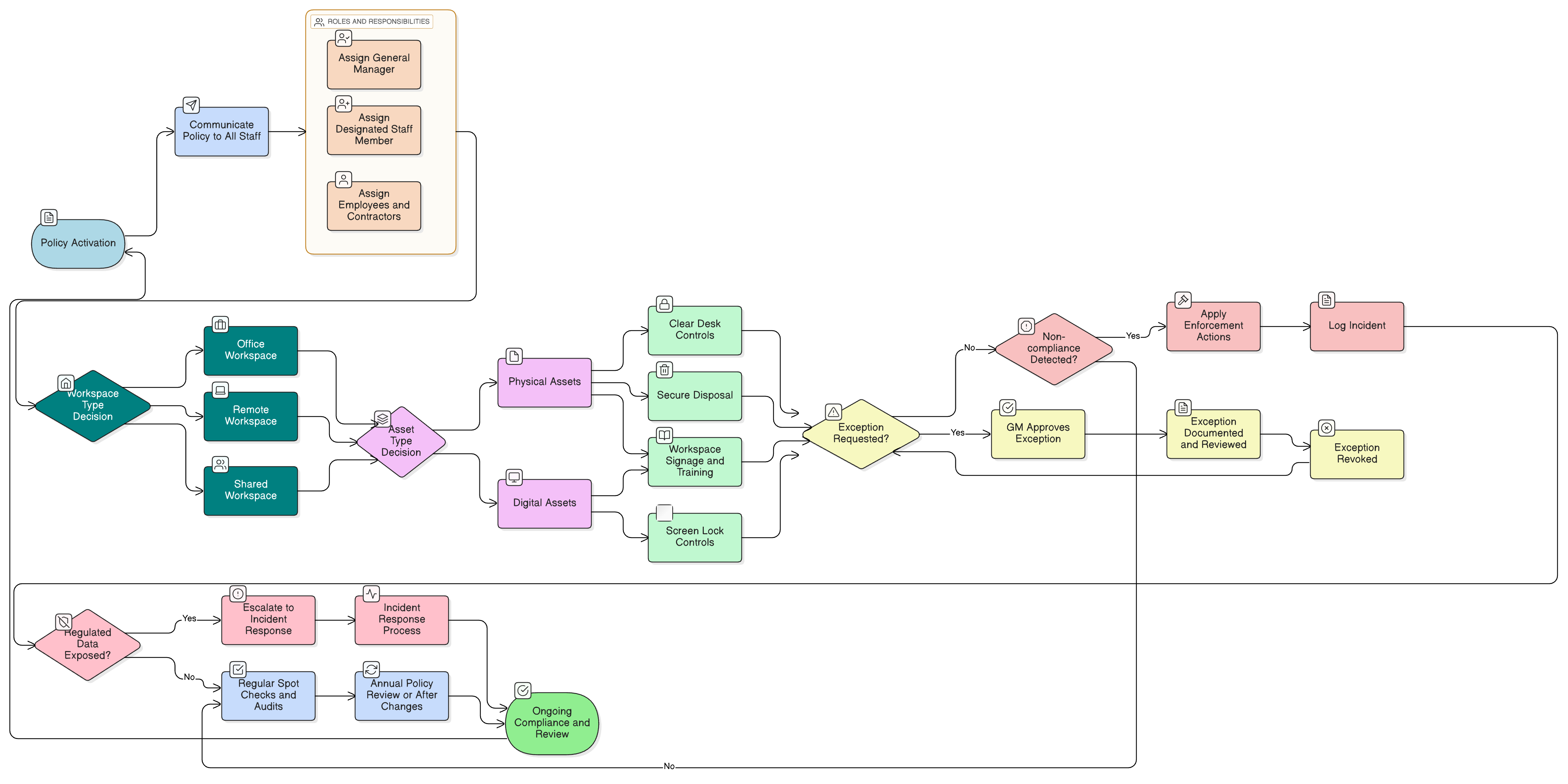

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Périmètre et règles d’engagement

Rôles et responsabilités pour PME

Application du bureau propre et de l’écran verrouillé

Exigences de contrôles techniques et physiques

Conformité et réponse aux incidents

Processus d’audit et de surveillance

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

| Framework | Clauses / Contrôles couverts |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

Article 32

|

Politiques associées

Politique des rôles et responsabilités de gouvernance - PME

Clarifie l’autorité du DG pour appliquer et auditer les comportements liés aux espaces de travail physiques et numériques.

Politique de contrôle d’accès - PME

Soutient la mise en œuvre technique du verrouillage d’écran et des pratiques de connexion sécurisée aux postes de travail.

Politique de sensibilisation et de formation à la sécurité de l’information

Renforce la formation comportementale nécessaire au respect de la politique.

Politique de protection des données et de confidentialité - PME

Définit les obligations de traitement des données et de protection des données à caractère personnel et des données sensibles en conformité avec le RGPD.

Politique de réponse aux incidents - PME

Fournit le cadre d’escalade et de réponse aux incidents si une violation entraîne une exposition de données ou une violation.

À propos des politiques Clarysec - Politique de bureau propre et d’écran verrouillé - PME

Les politiques de sécurité génériques sont souvent conçues pour les grandes entreprises, ce qui laisse les petites structures en difficulté face à des règles complexes et à des rôles non définis. Cette politique est différente. Nos politiques PME sont conçues dès le départ pour une mise en œuvre pratique dans des organisations sans équipes de sécurité dédiées. Nous attribuons les responsabilités aux rôles que vous avez réellement, comme le Directeur général et votre prestataire informatique, et non à une armée de spécialistes. Chaque exigence est décomposée en une clause numérotée de manière unique (p. ex., 5.2.1, 5.2.2). Cela transforme la politique en une liste de contrôle claire, étape par étape, facilitant la mise en œuvre, l’audit et la personnalisation sans réécrire des sections entières.

Règles du personnel en langage clair

L'ensemble du personnel, quel que soit son niveau technique, reçoit des instructions simples et actionnables pour des habitudes d’espace de travail sécurisé.

Vérifications trimestrielles de conformité

La politique exige des contrôles ponctuels pratiques et la tenue de registres, soutenant une assurance continue au niveau PME.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack PME complet

Économisez 78%Obtenez les 37 politiques PME pour €399, au lieu de €1 813 à l'unité.

Voir le Pack PME complet →